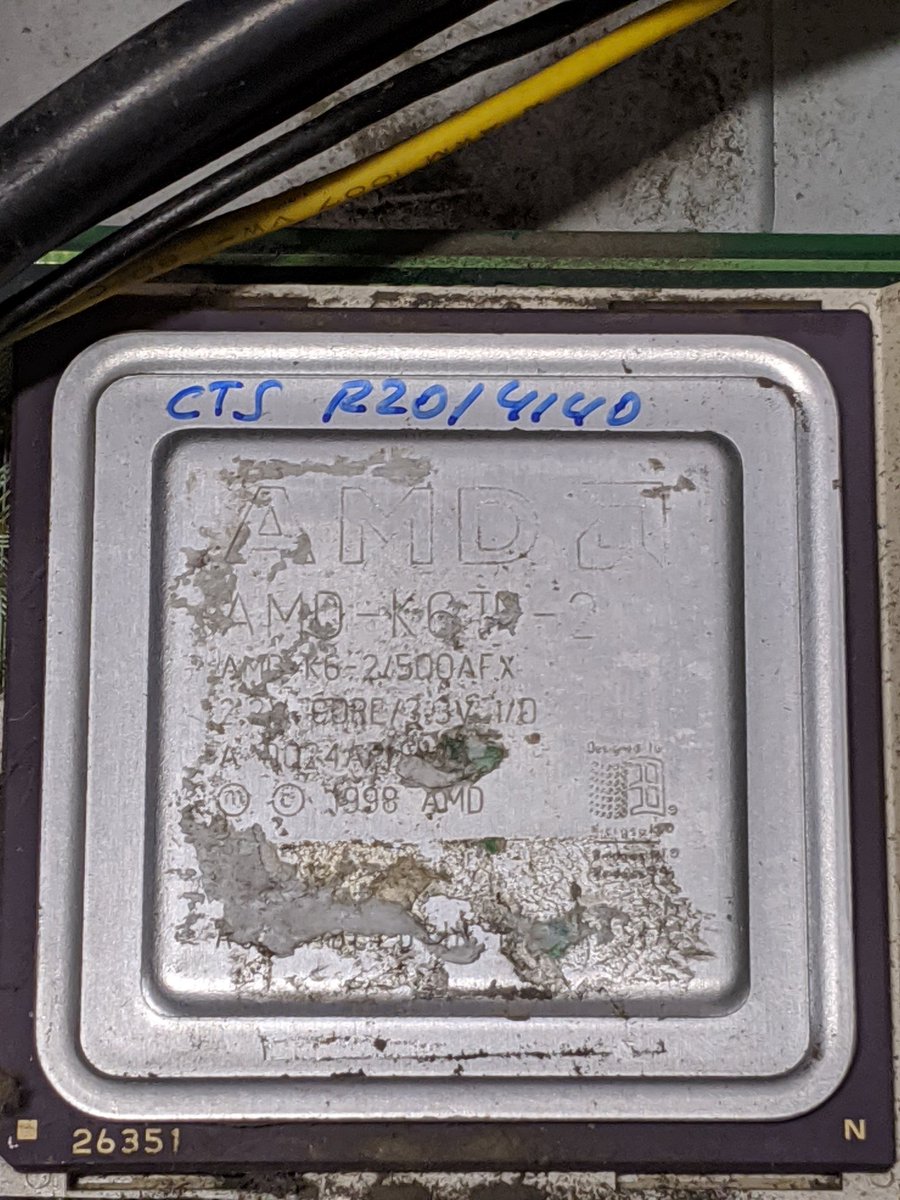

Tal día como hoy, 28 Dic 1998, hace ya 21 años, llevé este ordenador a un proveedor de Internet en Málaga. Recuerdo la habitación, 2 aires acondicionados y unas estanterías. Encontré un hueco donde situarlo, le conecté el cable de red y configuré la IP: nacía Hispasec

por aquel entonces nos montábamos los ordenadores. Acabo de quitarle el disipador/ventilador, tiene un AMD K6-2, pero recuerdo que fue una actualización posterior. Originalmente monté un Cyrix, lento como el caballo del malo pero barato y funcionaba es.m.wikipedia.org/wiki/Cyrix

el hospedaje me salió gratis. Acababa de empezar a trabajar por las tardes en Hipernet, echando un ojo a la seguridad y para montar unos servidores web con ColdFusion (proyecto de inmobiliaria online que llevaban unos guiris). Les dije que mi hobby apenas consumiría tráfico.

dejé de trabajar en Hipernet pero el ordenador continuó allí hospedado. Recuerdo que al tiempo llamaron para decirme que tenían que cobrarme tras ver las estadísticas de tráfico. Hispasec enviaba un boletín diario a +20k suscriptores por email además de las visitas webs.

por aquel entonces ya éramos empresa, 4 socios. Antonio Ropero (DEP) fue con quién empecé a escribir una-al-día, lo que desembocaría en Hispasec. A @antonioroman lo conocía del pueblo y aportaba la parte más comercial. A @jcea me costó algo más convencerlo... pero soy muy pesado.

mi insistencia con jcea era parte de mis limitaciones. Venía del mundo de la microinformática, de plataformas Microsoft, de andar trasteando con virus... y nos íbamos a meter a dar servicios de seguridad a grandes empresas. Quería a alguien con experiencia en *nix, critpto, etc

Éramos auténticos novatos en el mundo empresarial. La primera en la frente. Cuando fuimos a dar de alta la empresa el nombre estaba pillado, existía una tintorería-lavandería llamada Hispasec. Le pusimos la coletilla sistemas: Hispasec Sistemas SL.

una-al-día se enviaba por email y se publicaba en la web por orden cronológico. Durante un tiempo permitía a los lectores publicar comentarios a las noticias. Era una especie de blog cuando el concepto ni existía. ¿Visionario?...ahora veréis...

... quité el sistema de comentarios porque creía que restaba calidad y metía ruido. Me cargué lo que a la postre fue una de las bases de la ola web que venía en camino :-/ Una de tantas, aprendiendo a base de errores.

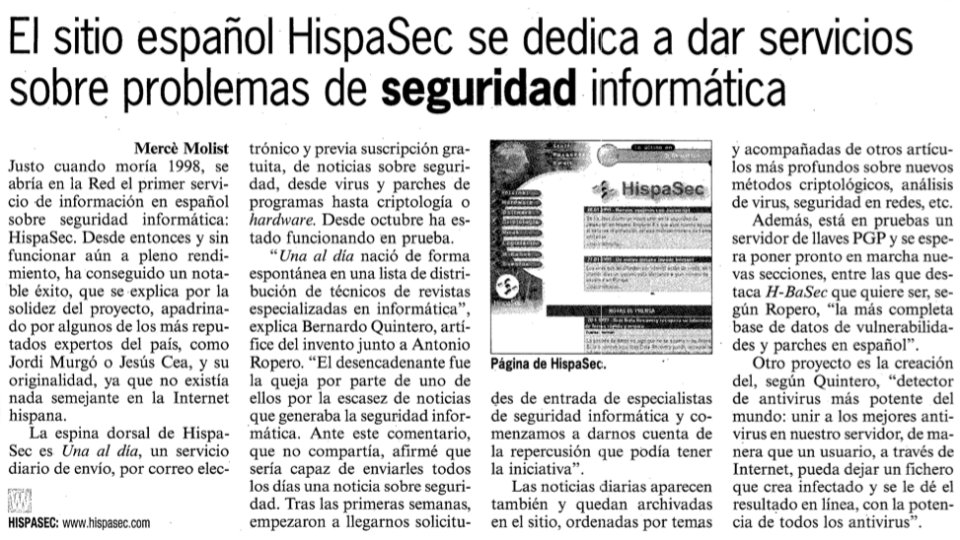

Primer artículo/entrevista sobre Hispasec, Febrero 1999, por la gran @mercemolist en El País. Importante el último párrafo, describo la idea de VirusTotal. Tenía la idea incluso antes de que naciera Hispasec y la publiqué. Dedicado a los que me piden un NDA para contar su idea.

Tuvimos la suerte de empezar justo cuando esta industria nacía. Apenas había información por aquel entonces, los boletines de Kriptópolis, Criptonomicón con el gran @gonalvmar, y nosotros, los más pesados, con Una-Al-Día. Los medios generales nos veían así:

El ambiente en el laboratorio era más distendido que en la foto :), tal vez demasiado. Desde fuera dicen que parezco muy serio. Desde dentro del equipo, después de +15 años trabajando juntos en VT, dicen que aún no distinguen cuando hablo en serio o en broma.

Algo así ocurrió en 2009, cuando les dije que nos poníamos a trabajar para que nos adquiriera Google. Al cabo de 2 años y pico, ya como googlers en un almuerzo tras ser adquiridos, me regalaron una camiseta de CTO (Chief Trolling Officer)

Moraleja: nunca trolleo, siempre hablo en serio.

me preguntan si tengo foto de la primera máquina de VirusTotal. Aunque VT se lanzó en 2004, comenzó como proyecto interno en 2002, cuando se unió al equipo @jcanto para hacerse cargo de su desarrollo, además de disfrutar escribiendo boletines de vulnerabilidades...

en esa época teníamos un armario rack en la oficina hospedando nuestros servidores, incluyendo el de Hispasec (en una bandeja del rack, aún en formato torre), y para VT ensamblamos un 4U en rack. Aquí está:

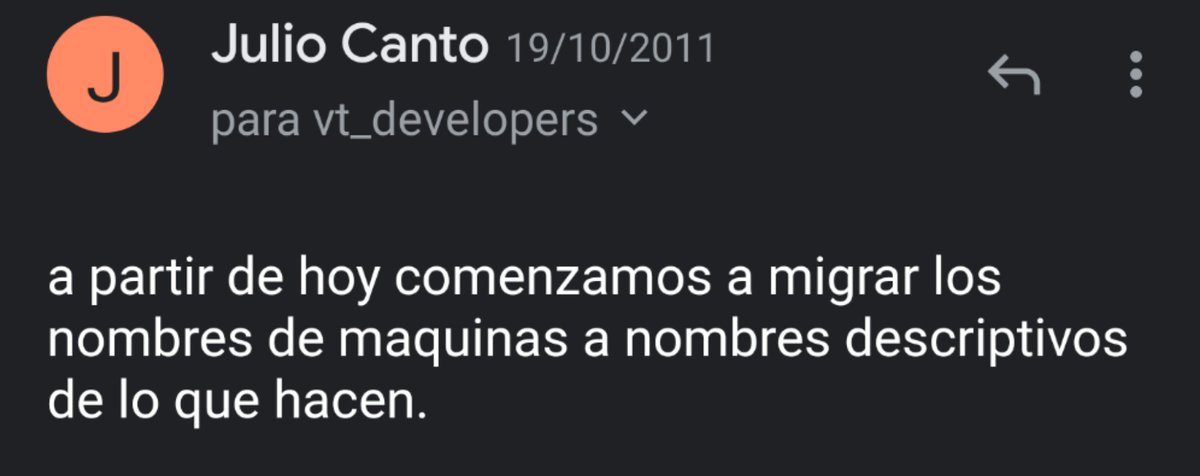

antes que @jcanto llegó @fcojsantos, nuestro sysadmin, webmaster, auditor... hombre orquesta, entre los dos montaron frontend y backend de VT. El proyecto creció rápido, cada vez necesitábamos más máquinas... aunque se distinguía bien quién las administraba por el nombre

si te encontrabas con "gaia" sabías que la llevaba @fcojsantos porque le iba más el rollo mitológico griego, pero si te llegaba una alerta de una máquina que se llamaba "mendrugo" o "tarugo"... entonces era cosa de @jcanto que siempre ha sido muy castizo

el colmo fue la entrada de @Alejandro5583 al proyecto, que le iba el rollo japonés y los nuevos analizadores de VT se llamaron "yamato"... menos mal que al final entraron en razón y normalizamos, pero no fue fácil... estuvieron "creativos" hasta 2011

el salto cualitativo para VT vino unos años antes con la entrada de Víctor (@plusvic), que venía con YARA debajo del brazo, y Emi (@zenitrame)... con ellos empezó todo el desarrollo de la API e Intelligence que lanzamos en 2009

equipo VT en Zurich (2012), de izquierda a derecha, Víctor (@plusvic), un servidor (@bquintero), Alex (@Alejandro5583), Santos (@fcojsantos), Julio (@jcanto) y Emi (@zenitrame)

me preguntan qué aspecto tienen ahora los servidores de VT y, la verdad, es que no tengo foto. Con esto del Cloud te abstraes más del hardware, pero hasta llegar ahí tuvimos un largo camino de aciertos y errores para escalar de teras a petabytes...

imagina, startup a pulmón, sin ningún tipo de inversión externa, ni siquiera un crédito. Cada euro contaba, tenía obsesión por encontrar la forma más barata de escalar las máquinas, a lo que había que sumar nuestra predisposición a montar nuestro propio hardware...

fotos de 2009, sótano de casa, montando prototipo de "ánfora". La idea era tener el máximo de teras por máquina lo más barato posible. Pedí en china unas cajas para HDs con ventilador, 4 HDs por caja, 4 cajas por torre...

eso funcionó. Santos y Alejandro montaron un cluster de estas máquinas, con torres màs económicas y que necesitaban una fuente de alimentación más pequeña.

en el apartado de errores, cuando me dió por hacer overclocking en las máquinas analizadoras (las que ejecutan los antivirus) para aumentar la velocidad de análisis con CPUs económicas. Mala idea y peor combinación: hardware barato, llevado al extremo, corriendo 24x7.

nuestro particular datacenter siguió creciendo en la oficina, con estanterías y torres, y también el tiempo que perdíamos haciendo de bomberos: sustituir fuentes de alimentación y discos duros que caían. Eso nos llevó también a explorar servidores profesionales...

el primer 1U en rack para VT fue un Dell, pero multiplicaba nuestros costes. Entonces probamos un ensamblador alemán de clónicos en rack y la verdad es que nos fue bien, buen hardware a buen precio: rect.coreto-europe.com Aquí el primer Dell con los dos primeros 1U clónicos

así nos vimos con nuestro datacenter híbrido, 2 armarios de rack llenos y estanterías con torres. Entre medias tuvimos que ampliar la cometida eléctrica en la oficina e instalar más aires acondicionados en la pecera. Cualquier día íbamos a salir ardiendo en la ofi, literalmente.

y eso era sólo la parte hardware. El escalado con MySQL y MongoDB empezaba a ser un infierno, y entre medias teníamos que aguantar multitud de ataques DDoS de botnets que querían tirar virustotal.com. En esa época tan "divertida" fuímos a por Google...

¿y cómo se va a por Google? ¿cómo conseguir que te presten atención? una pequeña startup, sin ningún contacto en Google, no íbamos a conferencias, nos pasábamos día y noche en nuestra cueva en Málaga...¿a qué puerta llamar? ¿preguntando por quién?... la respuesta estaba en...

...la respuesta estaba en la propia Google. Busqué en scholar.google.com un paper escrito por algún googler que hablara de malware... voila! ya tenía los nombres de quiénes estaban trabajando en Google en nuestra área y, lo mejor, sus emails! vivan los paper académicos!

ahora tienes emails a los que contactar, ¿qué haces?, ¿escribes a todos o a uno en particular?, ¿le envías un dossier comercial?, ¿una presentación?, ¿o mejor le pides una call para explicarle qué hacéis?

en nuestro caso escribí únicamente a uno, al que aparecía primero en el paper por aquello de que suelen poner al que más manda, y fue un escueto email dónde en un párrafo me presentaba, decía lo que hacíamos en VT, y le daba user/pass con máximos privilegios a la parte privada

hay gente que piensa que no se deben compartir ideas o demasiada información con grandes empresas porque te copiarán. Mi experiencia es la contraria, las grandes son lentas para iniciar proyectos y muy conservadoras en la parte legal, les compensa más adquirir si encuentran...

...algo interesante y tangible, funcionando. Las ideas no valen nada, cero. Implementa y pilla tracción, el usuario manda.

• • •

Missing some Tweet in this thread? You can try to

force a refresh