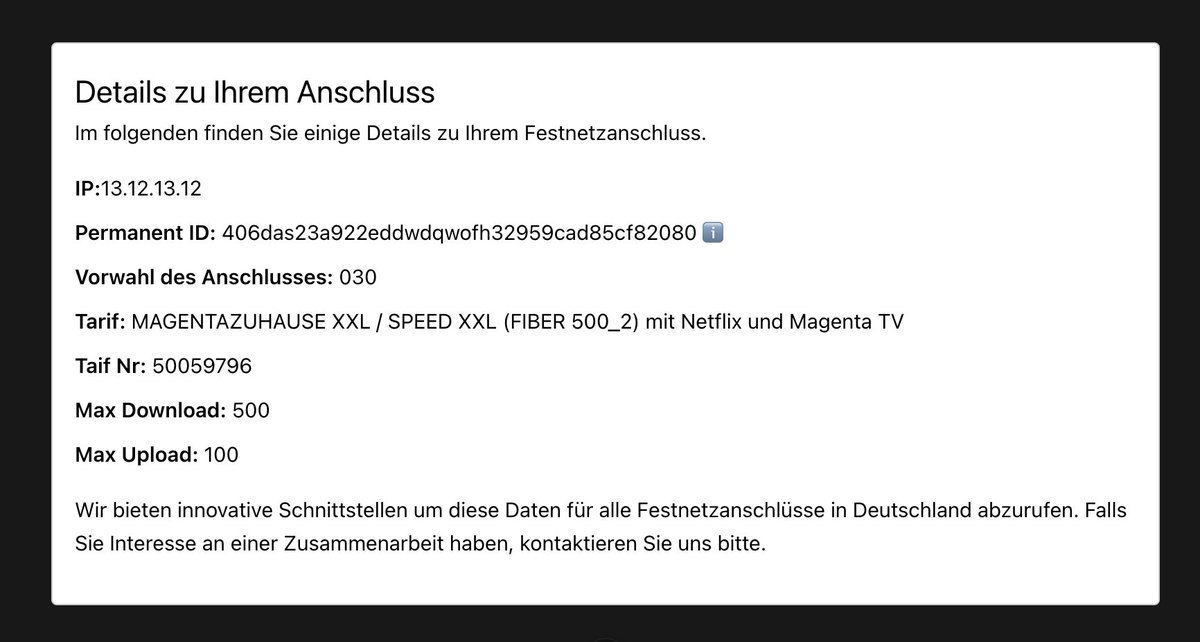

Oh schaut mal, das #BMI bietet euch beim #NutzerkontoBund einen tollen API-Endpunkt an, um zu überprüfen, ob eure Passwörter SICHER sind. 🤓

Achso und wenn euer Browser automatisch ein Passwort einfügt (ohne Interaktion mit dem Feld), dann wird das auch automatisch ans BMI zur *öhm* Überprüfung der Passwortrichtlinien geschickt.

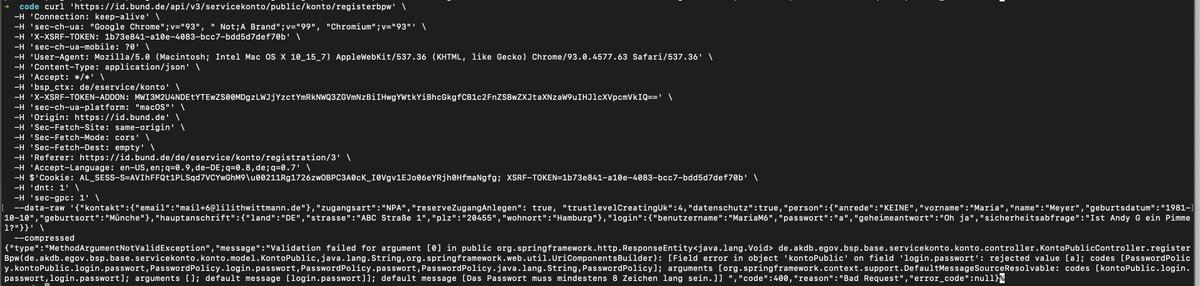

Da willst Du nur mal eben zum Feierabend die API des #NutzerkontoBund dokumentieren und dann ist schon wieder alles scheiße. 😔

Bonus: Wird ein zu schwaches Passwort zur Registrierung selbst verwendet, ist dieses Teil der ausführlichen Spring-Fehlermeldung und landet garantiert im Server-Log.

• • •

Missing some Tweet in this thread? You can try to

force a refresh