🛡️|| La Alcaldía de Medellín, Colombia, es víctima de Lockbit.

Entre los datos robados por el grupo de #ransomware, están reportes de homicidios y suicidios, además de información personal de funcionarios.

Repasemos como cuidarse de estos ataques digitales.

Va #CiberHilo 🧵

Entre los datos robados por el grupo de #ransomware, están reportes de homicidios y suicidios, además de información personal de funcionarios.

Repasemos como cuidarse de estos ataques digitales.

Va #CiberHilo 🧵

¿Qué es LockBit?

Es un grupo de ransomware que opera bajo el esquema ‘Secuestro de Datos como Servicio’, o RaaS.

Es decir, vender kits a otros para que puedan cometer ciberataques.

Operan desde 2019, y entre sus cientos de víctimas están organizaciones de México.

Es un grupo de ransomware que opera bajo el esquema ‘Secuestro de Datos como Servicio’, o RaaS.

Es decir, vender kits a otros para que puedan cometer ciberataques.

Operan desde 2019, y entre sus cientos de víctimas están organizaciones de México.

El pasado 11 de febrero, la Secretaría de Seguridad y Convivencia de Medellín sufrió un ataque de ransomware.

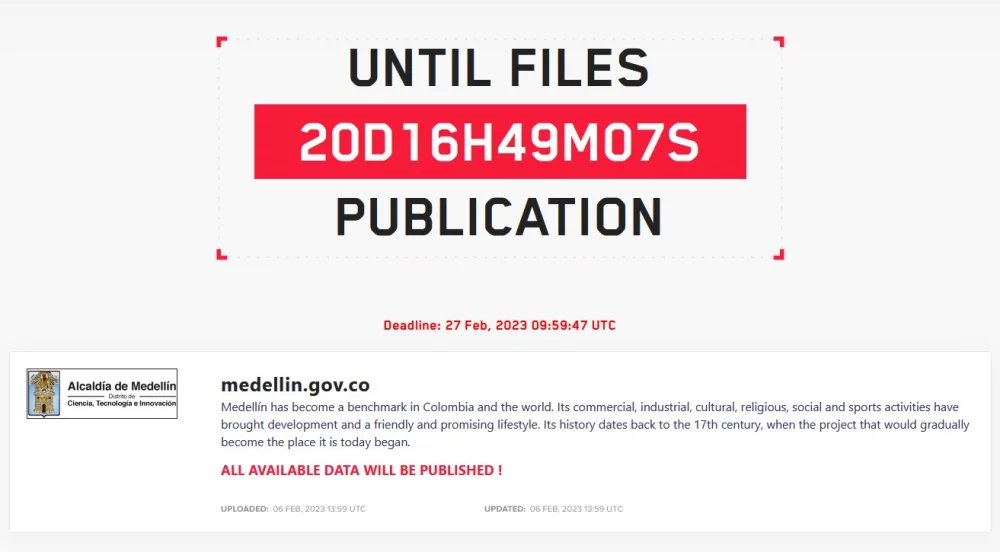

Se estiman 99 gigabytes de información que el grupo de ransomware amenaza con hacer públicas si la Alcaldía no accede a sus requerimientos.

Se estiman 99 gigabytes de información que el grupo de ransomware amenaza con hacer públicas si la Alcaldía no accede a sus requerimientos.

¿Qué medidas se deben tomar para prevenir ataques de #ransomware?

🟣Actualizar constantemente el software y firmware de tus dispositivos

🟣Revisar los derechos y privilegios de todas las cuentas

🟣Eliminar cuentas y privilegios innecesarios para cumplir funciones laborales

🟣Actualizar constantemente el software y firmware de tus dispositivos

🟣Revisar los derechos y privilegios de todas las cuentas

🟣Eliminar cuentas y privilegios innecesarios para cumplir funciones laborales

🟣Supervisar intentos fallidos de contraseña, cambios de contraseña y creación de nuevos usuarios

🟣Implementar un sistema de respaldo confiable, la cual debe inaccesibles desde la red principal

🟣Activar antivirus basado en inteligencia artificial como CylancePROTECT

🟣Implementar un sistema de respaldo confiable, la cual debe inaccesibles desde la red principal

🟣Activar antivirus basado en inteligencia artificial como CylancePROTECT

🟣Capacita a colaboradores en buenas prácticas. Como no hacer clic en enlaces o descarguen archivos de fuentes desconocidas.

🟣Valorar la implementación de Zero Trust.

🟣Valorar la implementación de Zero Trust.

https://twitter.com/CycuraMX/status/1608635577733361665

Muchas gracias por leernos y recuerda: La prevención es posible🛡️.

Te invitamos a seguirnos en @CycuraMX para recibir más consejos de seguridad digital.

Te invitamos a seguirnos en @CycuraMX para recibir más consejos de seguridad digital.

• • •

Missing some Tweet in this thread? You can try to

force a refresh