🔐 Privacidad en Bitcoin

▶ En este hilo te enseño un básico de privacidad para tu interacción y uso del protocolo

Entender esto es imperativo y fundamental, hablamos de los UTXOs de BTC. Hablemos del coin-control...

Dentro 🧵 1/11 👇

▶ En este hilo te enseño un básico de privacidad para tu interacción y uso del protocolo

Entender esto es imperativo y fundamental, hablamos de los UTXOs de BTC. Hablemos del coin-control...

Dentro 🧵 1/11 👇

📚 Contenido:

1⃣ Modelo UTXO

2⃣ Privacidad de UTXOs

3⃣ Herramientas de control

4⃣ Como usar tus UTXOs

🧵 2/11

1⃣ Modelo UTXO

2⃣ Privacidad de UTXOs

3⃣ Herramientas de control

4⃣ Como usar tus UTXOs

🧵 2/11

1⃣ Modelo UTXO (1/4)

▶ El modelo de contabilidad de Bitcoin se basa en saldos

🟡 Cuando adquieres BTC en tu wallet, realmente no tienes BTC, tienes un saldo de salida no gastada

Cada dirección pública de recepción de tu wallet es un UTXO (Unspent Transaction Output)

🧵 3/11

▶ El modelo de contabilidad de Bitcoin se basa en saldos

🟡 Cuando adquieres BTC en tu wallet, realmente no tienes BTC, tienes un saldo de salida no gastada

Cada dirección pública de recepción de tu wallet es un UTXO (Unspent Transaction Output)

🧵 3/11

1⃣ Modelo UTXO (2/4)

▶ Cuando recibes BTC estas recibiendo la potestad de gastar ese saldo

Una transacción se compone de un Imput y un Output, tu llave privada controla la potestad de gasta de ese "Output" o salida

🧵 4/11

▶ Cuando recibes BTC estas recibiendo la potestad de gastar ese saldo

Una transacción se compone de un Imput y un Output, tu llave privada controla la potestad de gasta de ese "Output" o salida

🧵 4/11

1⃣ Modelo UTXO (3/4)

🟡 Cuando en tu wallet ves que tienes por ejemplo 1 BTC, es la suma de todos los UTXOs individuales que controlas, que tiene una posibilidad de gasto total de 1 BTC

Esto es peligroso para la privacidad si se emplea mal...

🧵 5/11

🟡 Cuando en tu wallet ves que tienes por ejemplo 1 BTC, es la suma de todos los UTXOs individuales que controlas, que tiene una posibilidad de gasto total de 1 BTC

Esto es peligroso para la privacidad si se emplea mal...

🧵 5/11

1⃣ Modelo UTXO (4/4)

▶ Si reutilizas direcciones (UTXOs) para recibir estas agrupando a ojos de un observador todo el saldo en una dirección y pueden ver cuanto atesoras

▶ Si gastas 3 UTXOs de 50 para pagar 150 en una sola Tx estas diciendo que esos saldos eran tuyos

🧵 6/11

▶ Si reutilizas direcciones (UTXOs) para recibir estas agrupando a ojos de un observador todo el saldo en una dirección y pueden ver cuanto atesoras

▶ Si gastas 3 UTXOs de 50 para pagar 150 en una sola Tx estas diciendo que esos saldos eran tuyos

🧵 6/11

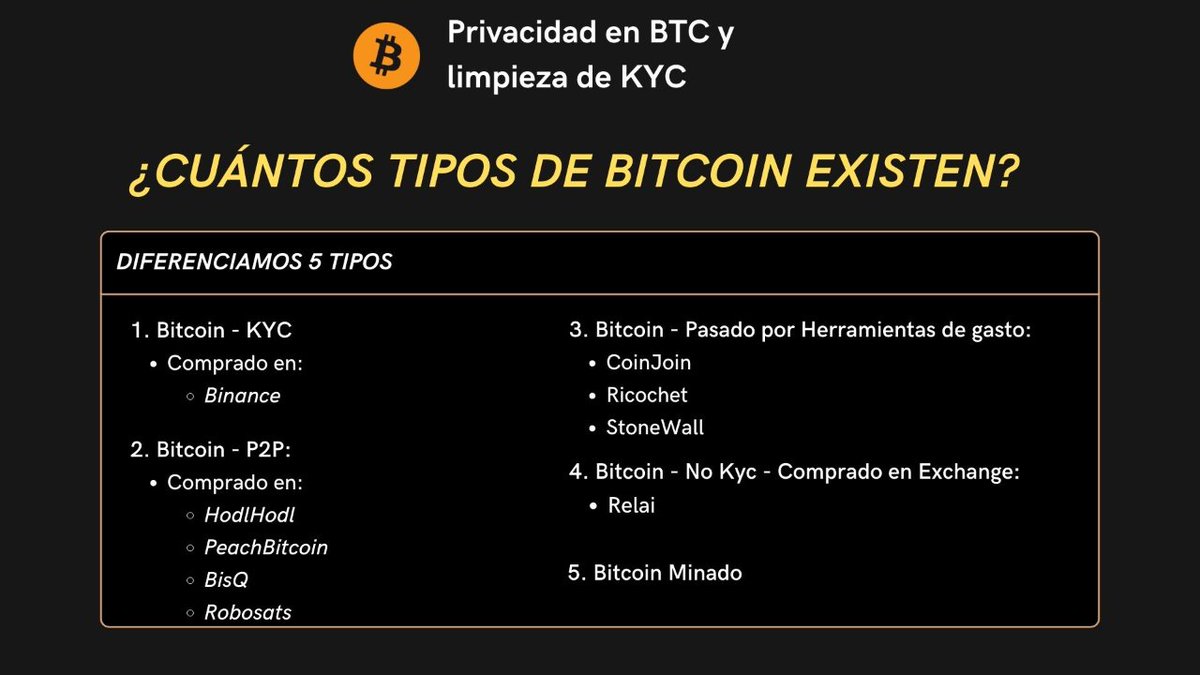

2⃣ Privacidad de UTXOs (1/2)

🔐 Para evitar esto, tienes que hacer algo llamado "Coin-control"

Controlar tus UTXOs significa que etiquetas cada entrada con su origen, no reutilizas direcciones de recepción (UTXOx) y no juntas UTXOs para envíar BTC

🧵 7/11

🔐 Para evitar esto, tienes que hacer algo llamado "Coin-control"

Controlar tus UTXOs significa que etiquetas cada entrada con su origen, no reutilizas direcciones de recepción (UTXOx) y no juntas UTXOs para envíar BTC

🧵 7/11

2⃣ Privacidad de UTXOs (2/2)

💡 Supongamos 3 etiquetas:

- KYC (comprado con proceso KYC)

- P2P (comprado sin KYC)

- Sucio (pasado por herramientas de gasto)

En función de esas etiquetas, sabrás como usar cada UTXO adecuadamente en función de la fuente de origen...

🧵 8/11

💡 Supongamos 3 etiquetas:

- KYC (comprado con proceso KYC)

- P2P (comprado sin KYC)

- Sucio (pasado por herramientas de gasto)

En función de esas etiquetas, sabrás como usar cada UTXO adecuadamente en función de la fuente de origen...

🧵 8/11

3⃣ Herramientas de control

📝 Para controlar tus UTXOs, no reutilizarlos, y construir transacciones adecuadamente usa esto:

- Wallet móvil: @SamouraiWallet

- Wallet PC 🔗 HW: @SparrowWallet

Con estas herramientas, garantizas enrutado en TOR, etiquetado, y orden

🧵 9/11

📝 Para controlar tus UTXOs, no reutilizarlos, y construir transacciones adecuadamente usa esto:

- Wallet móvil: @SamouraiWallet

- Wallet PC 🔗 HW: @SparrowWallet

Con estas herramientas, garantizas enrutado en TOR, etiquetado, y orden

🧵 9/11

@SamouraiWallet @SparrowWallet 4⃣ Como usar tus UTXOs

🟡 Cada saldo no gastado (UTXO) según su origen deberá ser usado en consecuencia con el mismo, es decir...

⚠ Si compras "sats" P2P, lo venderás o moverás P2P, si lo pasas por herramientas de gasto, no los envíes a exchanges o te los bloquearán

🧵 10/11

🟡 Cada saldo no gastado (UTXO) según su origen deberá ser usado en consecuencia con el mismo, es decir...

⚠ Si compras "sats" P2P, lo venderás o moverás P2P, si lo pasas por herramientas de gasto, no los envíes a exchanges o te los bloquearán

🧵 10/11

🧵 11/11

🥷 Si te ha aportado valor, se agradece compartiendo el primer tweet del hilo anclado a continuación 🖤

👇

🥷 Si te ha aportado valor, se agradece compartiendo el primer tweet del hilo anclado a continuación 🖤

👇

https://twitter.com/RoninRave_/status/1686821774434910228?s=19

• • •

Missing some Tweet in this thread? You can try to

force a refresh