Hello Twitter ! Aujourd'hui je suis à la #CoRIIN2024 (@cecyf_coriin) ! Je vous propose une fois de plus de suivre cette journée de conf avec moi :)

On commence par une intervention de @ericfreyss. C'est la 10ème édition du CORIIN et le 10ème anniversaire de @Cyber_FR ! Petit retour sur les activités de l'association de cette dernière décennie. Petit teaser: L'association va développer de nouvelles activités.

@ericfreyss @Cyber_FR Visiblement, le programme est amibitieux. Il n'y aura peut être pas le temps pour des questions supplémentaires. Dommage, mais le programme en vaut quand même la peine ! On commence par une présentation de @sekoia_io sur un type de phishing nommé "Adversary-in-the-middle"

@ericfreyss @Cyber_FR @sekoia_io La problématique du phishing traditionnel est qu'il est contré par la mise en place du MFA. Meme si l'attaquant entre des identifiants volés, il n'est pas en théorie capable de remplir le challenge MFA.

@ericfreyss @Cyber_FR @sekoia_io Les attaquants ont remarqué qu'en mettant en place un proxy entre l'utilisateur et le site final, ils peuvent relayer la demande de MFA à l'utilisateur et garder la réponse. @evilginx le proposait en opensource et les attaquants ont développé un service de PhishingAsAService.

@ericfreyss @Cyber_FR @sekoia_io @evilginx Cette technique de proxy s'appelle Adversary-In-The-Middle (AitM) parce que l'attaquant se positionne entre la victime et le site légitime. Les chercheurs développent ensuite leur méthodes d'investigation de ces kits. Un exemple est l'utilisation d'un tenant de test Azure.

@ericfreyss @Cyber_FR @sekoia_io @evilginx Dans certains cas, il est possible de récupérer le code source du kit. Ça permet de mieux comprendre le fonctionnement interne du kit et de créer des règles de détection associées à l'infrastructure plus fines (Uri, certificats, etc.).

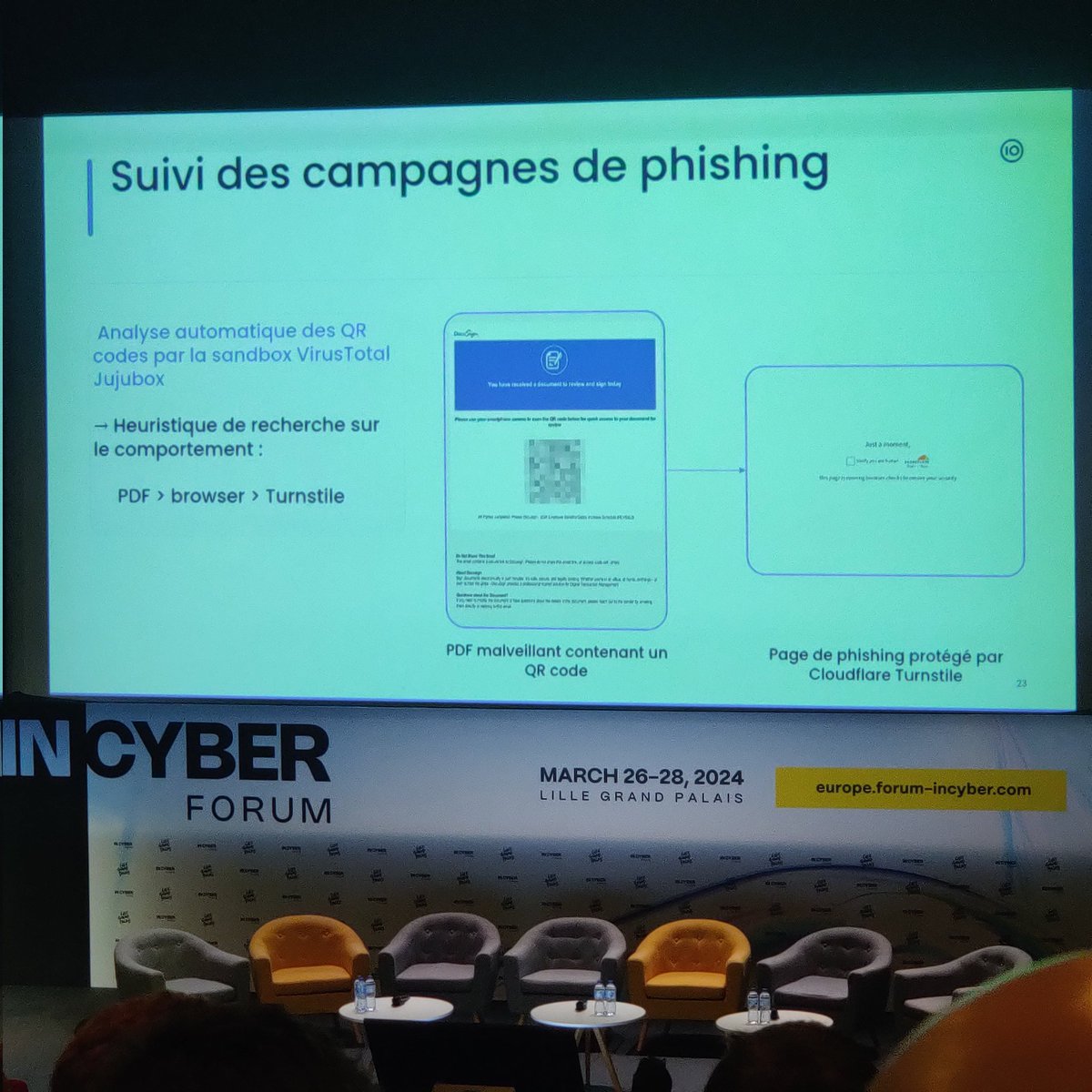

@ericfreyss @Cyber_FR @sekoia_io @evilginx Un autre exemple : Certaines sandbox analysent automatiquement les phishing par qr code. Afin d'éviter les analyses automatiques, les phishers cachent leur site derrière le service Turnstile de Cloudflare. Ce comportement représente un marqueur à chercher également.

@ericfreyss @Cyber_FR @sekoia_io @evilginx La dernière partie se concentre sur les logs à activer pour détecter ça. Logs Azure(Entra) ou M365, ils ne proposent pas la même visibilité. Vu que l'adversaire interagit avec le service légitime, il est possible de trouver des anomalies liés à ces kits.

@ericfreyss @Cyber_FR @sekoia_io @evilginx Pour investiguer, vous allez récupérer une sessionId avec laquelle vous allez pouvoir identifier ses activités post compromission. Pivoter ensuite sur IP etc.

Enfin, ne pas oublier de RÉVOQUER TOUTES les sessions et changer les mots de passe et vérifier les méthodes de MFA.

Enfin, ne pas oublier de RÉVOQUER TOUTES les sessions et changer les mots de passe et vérifier les méthodes de MFA.

@ericfreyss @Cyber_FR @sekoia_io @evilginx On enchaîne avec un retex de @Viginum_Gouv sur Portal Kombat : Leur publication concernant une opération de déstabilisation pro-russe. Pour rappel : Viginum est une agence dédiée à la détection et la caractérisation d'ingérences numériques étrangères.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv On avait déjà eu une présentation l'année dernière sur l'utilisation de la matrice DISARM du MITRE pour caractériser le modus operandi d'activités liées à la désinformation. Portal Kombat : c'est un réseau de 193 portails d'information numériques qui relaient des publi pro-russes

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Toute l'investigation part de la publication d'une vidéo YouTube de français témoignant leur soutien à Vladimir Poutine. La vidéo est reprise sur des chans Telegram et reposté sur un site inconnu. L'article du site est reposté en masse sur Twitter par le réseau de bots RRN.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Les sites utilisent des marqueurs qui permettent de les relier. L'utilisation du même favicon (pravda ou zov) par exemple.

Première problematique: Comment desanonymiser du Cloudflare seulement avec de l'OSINT ? On commence par les sites non protégés par cloudflare.

Première problematique: Comment desanonymiser du Cloudflare seulement avec de l'OSINT ? On commence par les sites non protégés par cloudflare.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Une range ip a été identifiée. En essayant de se faire passer pour le site d'informations sur la range, Viginum a pu identifier une centaine de ces sites du réseau. En pivotant via l'internet archive, les analystes ont réussi à trouver une IP et un logo associé à Tiger Web.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Les enseignements sont enrichissants. Se concentrer sur ces opérations permet de mieux anticiper les éventuelles futures tentatives de déstabilisation.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv On peut se demander, pourquoi publier ? Déjà ça a une vertu éducative (permet d'ancrer un acte dans le réel), ensuite ça aide à créer de la confiance envers Viginum et de lever le voile sur ses activités. Une réflexion est entamée sur la réponse à incident en manière d'info.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Ensuite partager la connaissance, les indicateurs, outils et méthodologies. Ça permet également de mettre les adversaires en lumières et essayer de leur imposer un coût financier pour changer leurs infrastructures. Enfin potentiellement amener à une sanction.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Alors quel impact pour Portal Kombat ? Pas si significatif car le réseau est encore actif et amplifié ses activités. Ces derniers continuent à réserver des noms de domaines "pravda" pour chaque pays de L'U.E ce qui correspond en timing aux élections européennes.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv Question : Pourquoi les régies publicitaires qui amplifient parfois ces messages ne sont pas traduits en justice ? Parce qu'il est difficile de légiférer sur ces sujets sans atteindre aux libertés fondamentales. C'est un jeu d'équilibriste et poursuivre nécessite un cadre précis.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv On enchaîne par une présentation de Félix Guyard sur VolWeb, un outil Web d'analyse mémoire collaboratif. Pourquoi fait on de l'analyse mémoire ? Dans les cas d'intrusion, certains malwares ne sont pas stockés sur le disque (fileless). A l'extinction du pc on perd le malware

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv N'importe quel malware DOIT être chargé en mémoire vive pour pouvoir être exécuté. Récupérer la RAM pendant l'execution du malware, c'est de donner la chance de pouvoir analyser ce que fait le code malveillant en pleine exécution. C'est une source riche mais complexe d'artefacts.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv L'outil le plus célèbre d'analyse de ram est @volatility. Disponible en CLI ou lib. Problématiques : La visualisation de la donnée passe par le terminal ce qui peut rebuter. On fait souvent les mêmes commandes et il faut mettre en place une passerelle entre ses ioc et volatility.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility VolWeb propose une approche serveur client permettant de déporter le calcul sur une ressource dediée plutôt que d'avoir un volatility sur chaque poste d'analyste. Pour rappel, l'analyse RAM c'est un processus complexe et coûteux en termes de temps+ ressources de calcul.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility Un exemple d'usecase est une recherche de compromission. Il serait possible de déployer un script de collecte de mémoire sur un parc et de les envoyer sur VolWeb via un second script dédié pour ensuite faire une recherche d'indicateur de compromission dans la RAM via Yara par ex.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility Enfin VolWeb possède des intégrations avec les plateformes de Threat Intelligence. Il est possible d'exporter sous format standard STIX les indicateurs découverts pour les pousser ensuite sur un outil type OpenCTI ou MISP.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility C'est l'heure de la demo ! La consolidation faite par VolWeb permet de proposer un affichage en arbre comme un filer et des vues par graphes, plus sympa qu'un arbre en ASCII art. Il est également possible de filtrer sur les résultats (plus besoin de spam grep dans tous les sens)

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility L'outil est assez complet et semble proposer la plupart des fonctionnalités de Volatility. Je vous recommande vivement d'aller checker le repo ici :

Bravo @k1nd0ne pour la super présentation et l'outil !github.com/k1nd0ne/VolWeb

Bravo @k1nd0ne pour la super présentation et l'outil !github.com/k1nd0ne/VolWeb

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne On termine la matinée par une introduction sur le concept de carving exFAT et NTFS par Yves Vandermeer.

Le carving, c'est l'action d'analyser un système de fichiers pour récupérer des fichiers ou méta-données supposément supprimées. (Appuyer sur Suppr. n'est pas suffisant.)

Le carving, c'est l'action d'analyser un système de fichiers pour récupérer des fichiers ou méta-données supposément supprimées. (Appuyer sur Suppr. n'est pas suffisant.)

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne Je vais me limiter sur le contenu de la présentation car le carving mériterait un thread à part. Le carving peut être partiel et récupérer des fragments de fichier et on peut perdre les méta-données.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne Globalement pour votre système de fichier, vous avez un catalogue contenant la liste des fichiers et la taille associée. En cherchant les structures de fichiers, on va chercher les fragments(clusters) de données associés à notre fichier pour le reconstruire.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne En faisant ces parties de puzzle sur l'ensemble de votre disque, vous pouvez récupérer une partie de vos fichiers perdus. C'est en partie comme ça que fonctionne photorec. Pour FAT, la fragmentation est plus rare mais il est possible de suivre une chaîne pour reconstruire le file

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne Ici on va faire un peu d'arithmétique de clusters. Globalement les outils de carving le font pour l'analyste. Il y a des conversions puis une équation à resoudre.

Pourquoi -2 ? Parce que la numérotation des clusters commence à 2. (le FS se réserve les deux premiers clusters)

Pourquoi -2 ? Parce que la numérotation des clusters commence à 2. (le FS se réserve les deux premiers clusters)

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne Pour NTFS vous pouvez utiliser la MFT qui est une base de données de vos fichiers stockés. En carvant la MFT pas besoin de résoudre d'équations, vous avez directement les méta-données et emplacement des clusters de données.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne La MFT a une certaine taille et en grandissant se fragmente. Quand vous faites un quick-format, la MFT repart à 0 mais ne supprime pas les anciens fragments. Donc en cherchant votre disque de manière brute pour des entrées NFT, vous retrouverez certains fichiers !

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne Petite intervention de @CyberByGrout sur les éléments à garder en tête de la part de Mandiant. APT29, sécurité périmetrique (Barracuda, Ivanti) qui est complexe (vulns sans les fix qui suivent) et qui donnent un accès intéressant et privilégié aux adversaires.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout Enfin l'équipe Google TAG et Mandiant ont sorti un rapport sur la cyber dans les deux derniers conflits majeurs. Malheureusement il n'y avait pas le temps de développer ces sujets en profondeurs mais cela peut donner de la lecture à faire. Cette prez est dans le cadre dune sponso

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout La conférence reprend avec un REX sur la cyber-attaque ayant frappé le CHU de Brest. La conférence étant TLP:AMBER je ne ferai pas le résumé de ce talk.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout La conférence était prenante et il y avait plein de trucs à prendre pour ceux qui font du DFIR ! On enchaîne sur une presentation de @RandoriSec sur Sysdiagnose pour faire du forensics sur iOS. Sysdiagnose est un outil de débug à la base mais qui peut être utilisé pour du 4n6!

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec La première source piur investiguer du iOS est de faire un backup iTunes. Soit avec un outil spécialisé commercial ou via libimobiledevice ou... ITunes.

Les backup iTunes sont incomplets par rapport à un dump complet du système de fichier.

Les backup iTunes sont incomplets par rapport à un dump complet du système de fichier.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec Mais impossible de faire un dump du système de fichiers sans avoir un téléphone jailbreaké. En d'autres termes, pour pouvoir investiguer complètement un terminal il faudra probablement briser les CGU d'Apple. Le Sysdiagnose propose des informations sur la vie du système.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec Comme outils d'investigation traditionnels il y avait MVT ou encore Spyguard de @felixaime

Avec le Sysdiagnose on peut observer le timestamp et la modification d'un paramètre du système. Ex:empêcher la suppr. D'une application

github.com/SpyGuard

github.com/mvt-project/mvt

Avec le Sysdiagnose on peut observer le timestamp et la modification d'un paramètre du système. Ex:empêcher la suppr. D'une application

github.com/SpyGuard

github.com/mvt-project/mvt

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime Sysdiagnose permet également l'installation de store alternatifs, potentielle source de malware supplémentaires. On passe du pt de vue du dev. Sysdiagnose est un amas de fichiers sous diff formats(archives, texte brut, plist...), on voit les complexités de parser ça.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime Les développeurs de @shindan_io ont open sourcé un outil (en Rust ! 🦀) nommé scnr qui permet de prendre des formats hétérogènes et les convertissent au format json. Cette homogénéisation permet de les requêter via jq. L'outil est disponible ici : github.com/shindan-io/scnr

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io Élément important, vous pouvez lancer un Sysdiagnose sans jailbreaker votre mobile. On continue sur la thématique du forensics avec cette fois ci un focus sur Google Workspace (l'équivalent de M365 chez Google) proposé par Arnaud L'Hutereau d'@own_fr

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Globalement Google Workspace est la solution d'entreprise de Google. Comme c'est un environnement centre autour de la suite GApps, les compromissions ont des impacts sur le mail, le drive, les environnements cloud si present, les services connectés via SSO/Federation d'identité..

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Petit panorama des outils existants ALFA, BigQuery, interface Web... Il y'a plusieurs manières de regarder ses logs. L'analyste présente ensuite GW Forensic, un outil de récolte et d'analyse de log GWorkspace. L'export en JSON, CSV et OpenSearch est supporté aujourd'hui.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr L'outil se configure par un fichier yaml pour indiquer les éléments à collecter et le format de sortie attendue. L'outil est en python. Le moteur d'analyse passe par un système de règles écrite en YAML aussi.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr L'outil n'est pas disponible encore mais il sera sur le Github d'Own bientôt. Petite pause café, on se retrouve après !

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr On est de retour avec une conférence sur NoName57 et le Projet DDoSia par Amaury Garçon et Maxime Arquilliere de @sekoia_io. Pour comprendre ce projet, il faut commencer par définir l'hacktivisme nationaliste. L'hacktivisme c'est le fait de mener des op. de hack a but activiste.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Qqes ex. de groupes hacktivistes pro-russes: Killnet, Anonymous Soudan. Après le début du conflit en Ukraine, les analystes ont noté un changement du modops des grps hacktivistes. NoName57 se démarque des autres grps par DDoSia, un prj DDoS participatif et parfois remunerateur

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Le talk fait un zoom sur l'historique du groupe. Il a connu une période d'âge d'or pendant deux ans. La présentation s'intéresse au fonctionnement. DDoSia facilite le lancement d'une attaque DDoS pour un utilisateur comme LOIC à l'époque d'anonymous mais sans config préalable.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Le groupe communique sur Telegram. Le grp se rejoint sur invitation pour récupérer le binaire . Le malware DDoSia est en Golang donc exécutable sur plusieurs plateformes. Le malware commence par s'authent au C2 ddosia. Si le C2 ne marche pas,les malwares ne fonctionnent pas.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Les analystes présentent leur méthodologie pour identifier les serveurs de contrôle DDoSia. Puis la méthodologie du malware. Requête d'authentification du client contenant de la télémétrie du système suivi d'une deuxième requête HTTP pour obtenir la liste des cibles à attaquer.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Le DDoS de DDoSia est un DDoS de couche applicative avec de la randomisation des requêtes ce qui empêche de filtrer finement les requêtes entrantes et de différencier les requêtes des malwares de requêtes légitimes. Cette configuration est chiffrée en AES GCM.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr Sekoia montre un dashboard de la victimologie consolidée.

Ukraine, Pologne et Italie font partie du top 3 des pays cibles par DDoSia. Les secteurs Gouvernementaux, Transport et Bancaires font partie des secteurs ciblés en priorité. NoName possède des capacités de DDoS hors DDosia

Ukraine, Pologne et Italie font partie du top 3 des pays cibles par DDoSia. Les secteurs Gouvernementaux, Transport et Bancaires font partie des secteurs ciblés en priorité. NoName possède des capacités de DDoS hors DDosia

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr L'architecture complexe, le support multilangue, et la possibilité de faire du ddos en propre laisse à supposer selon les analystes que DDoSia est un projet qui aurait une visée réputationelle avant toute chose. Cela laisse supposer également de fort moyens derrière cette op.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ de @teamcymru_S2 nous emmène sur un talk sur les Virtual Office qui est en TLP:CLEAR cette année. Un Virtual Office c'est 1 service proposé aux entreprises pour assurer une présence dans un pays (avec une adresse business et des services de receptionniste) pour pas cher

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 Hélas ce genre de service peut être détourné à des buts de fraude, d'entreprises écrans, blanchiment.... Souvent en cherchant les anomalies sur les infos du business (desc vague ou adresse non correspondante au business) , les plaintes de clients, on peut trouver des fraudes.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 Si l'adresse possède aussi 800+ entreprises enregistrées ça peut être indicateur de Virtual Office. Pour investiguer une entreprise localisée aux UK, le gouvernement met à dispo les infos d'enregistrement publiquement. Avec des filtres sur l'adresse, type de business etc..

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 Petit aparté, les business de dropshipping utilisent également des services de Virtual Office. Avec une étude de cas d'un site de thé. 1891 entreprises présentes à l'adresse de cette entreprise. En pivotant sur les personnes de l'entreprise tombe sur un groupe basé aux UAE.

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 On a un rex sur Njalla. Range qui est la propriété du fondateur de PirateBay et qui a pu être enregistrée grâce à un montage via VirtualOffice. Utilisé par certaines APTs, et également Raspberry Robin. Belle utilisation de techniques d'OSINT pour faire ces liens. Dense mais super

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 On enchaîne avec une prez du CERT Synetis sur un cas qu'ils ont traité. La présentation est TLP:GREEN donc je ne pourrais pas la détailler ici malheureusement 🙁

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 Présentation intéressante du point de vue de l'investigateur avec découverte au fur et à mesure des nouveaux éléments. On enchaîne avec une présentation de @iansus sur un rex ADCS et rootkit. TLP:AMBER, je ferai un retour mais rien sur le contenu

cert.ssi.gouv.fr/csirt/politiqu…

cert.ssi.gouv.fr/csirt/politiqu…

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 @iansus Retex à deux intéressant, avec un focus porté sur le timing de la remediation et de la gestion des priorités des acteurs (business vs IT vs IR). A défaut du contenu de la prez, je vous partage ce papier (de travail) intéressant de l'ANSSI sur le sujet cyber.gouv.fr/sites/default/…

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 @iansus @ericfreyss conclut cette journée de conférence. Le cecyf essaye de développer un journal académique sur

Ils cherchent notamment des auteurs et relecteurs. C'était une super journée, toujours une conférence que je recommande vivement :)cyberjournal.cecyf.fr

Ils cherchent notamment des auteurs et relecteurs. C'était une super journée, toujours une conférence que je recommande vivement :)cyberjournal.cecyf.fr

@ericfreyss @Cyber_FR @sekoia_io @evilginx @Viginum_Gouv @volatility @k1nd0ne @CyberByGrout @RandoriSec @felixaime @shindan_io @own_fr @Glacius_ @teamcymru_S2 @iansus @threadreaderapp unroll

• • •

Missing some Tweet in this thread? You can try to

force a refresh