Hoy me ha llegado un SMS de phising de "Correos". Como mi socio estaba reiniciando servidores y no podía trabajar, he pensado... pues me voy a divertir un rato.

Si este hilo le sirve a alguien para entender un poco más como funcionan estos timos, eso que hemos ganado. 🧵⬇️

Si este hilo le sirve a alguien para entender un poco más como funcionan estos timos, eso que hemos ganado. 🧵⬇️

Lo primero que he hecho ha sido crear una nueva VM con Kali Linux (aunque no he hecho nada que justifique usar Kali, pero así soy como un 30% más Mr.Robot)

Después he "enchufao" la VPN y me he dispuesto a acceder al enlace desde mi nueva máquina virutal. Pero ha pasado algo.

Después he "enchufao" la VPN y me he dispuesto a acceder al enlace desde mi nueva máquina virutal. Pero ha pasado algo.

¿Todo en blanco?¿De verdad los malos son tan inútiles que me mandan el SMS pero se les olvida que la página no funciona? He revisado que no se estuviese ejecutando alguna mierda turbia en mi navegador y tras comprobar que no, he abierto el enlace con mi smartphone de pruebas.

En el smartphone si carga, qué cosas. Esto es una práctica habitual de los malos para que sea un poquito más difícil darse cuenta del timo. Pantalla más pequeña = menos detalles que les puedan delatar. Bien jugado, malos...

¿O no tanto?

¿O no tanto?

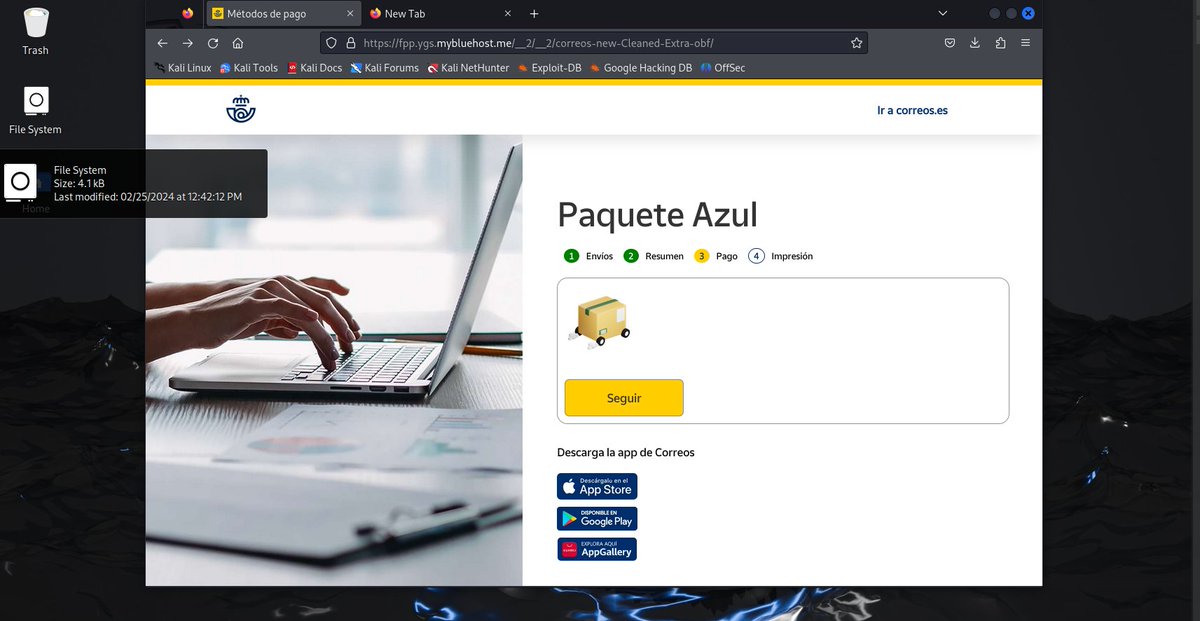

En este caso somos mas listos que ellos y cambiando el User Agent de nuestro navegador hacemos que pase por un smartphone de cara al servidor y...

¡Tachán!

La página carga correctamente y es exactamente igual que la de Correos (vamos, como que es un copiapega).

¡Tachán!

La página carga correctamente y es exactamente igual que la de Correos (vamos, como que es un copiapega).

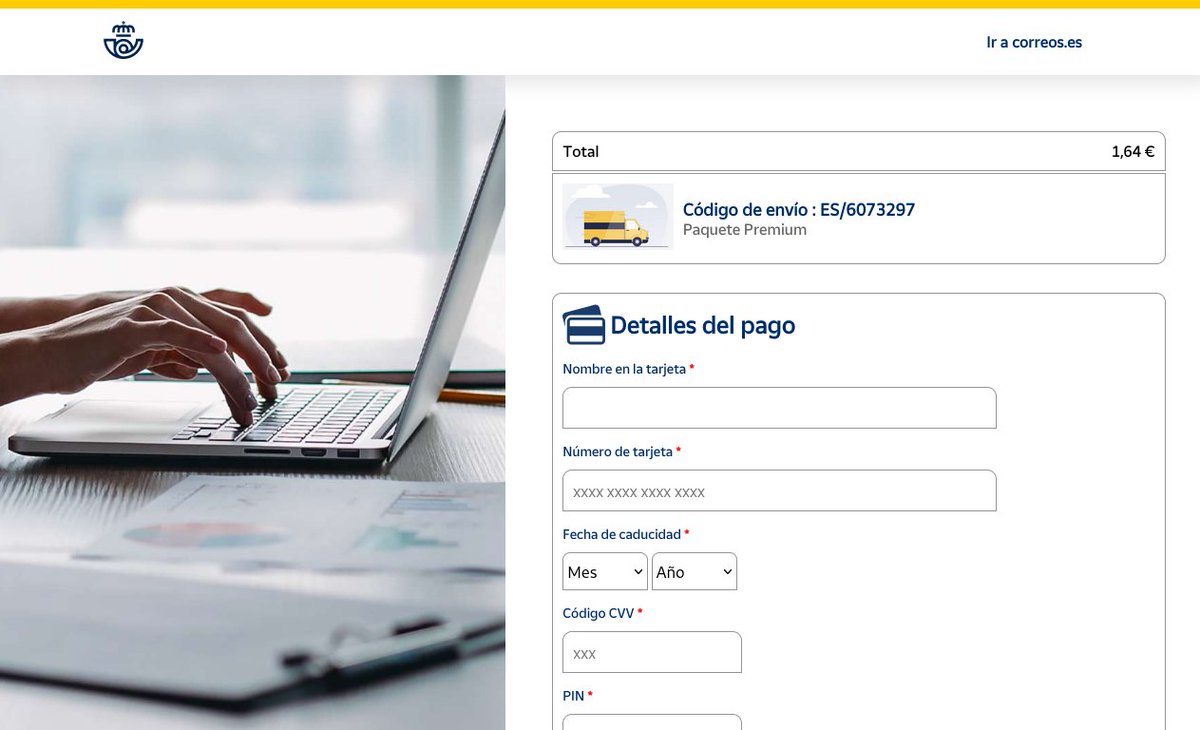

Para sorpresa de nadie me piden que les de todos los datos de mi tarjeta de crédito, cosa que voy a hacer de forma diligente (con una tarjeta invent, claro). Al hacerlo, puedo ver las cosas que ocurren cuando le doy al botón de pago y así entender lo que está pasando.

Aquí viene la cosa. En vez de mandar los datos al servidor de correos, estoy mandando los datos al servidor de los malos. Y encima cuando le doy, ya me redirecciona a la página real de correos, para que no sospeche.

Gracias a las herramientas de desarrollador, ya se la url a la que tengo que hacer la request y como le tienen que llegar los datos para que el servidor los acepte y los guarde

name=SE+TENSA&cc=371926125029063&month=06&year=2026&cvv=9211&pin=1111&telefono=%2B34679997580

name=SE+TENSA&cc=371926125029063&month=06&year=2026&cvv=9211&pin=1111&telefono=%2B34679997580

Para no informáticos, ahí les estoy mandando:

(Todos los datos son falsos, obviamente).

name -> Nombre

cc -> Número de tarjeta

month&year -> Caducidad de la tarjeta

cvv -> pues eso, el cvv

pin -> el código pin de la tarjeta

telefono -> mi número de teléfono

(Todos los datos son falsos, obviamente).

name -> Nombre

cc -> Número de tarjeta

month&year -> Caducidad de la tarjeta

cvv -> pues eso, el cvv

pin -> el código pin de la tarjeta

telefono -> mi número de teléfono

En este punto, la has cagado. Ya tienen tus datos y tienes solo una opción (si te das cuenta del timo) llamar al banco cagando leches y cancelar tu tarjeta.

Si alguna vez haces algo así y ves que no te llega la notifiación del cargo de la app del banco. DESACTIVA LA TARJETA.

Si alguna vez haces algo así y ves que no te llega la notifiación del cargo de la app del banco. DESACTIVA LA TARJETA.

Ahora... ya que tenemos a los malos pillados y sabemos lo que hacen.... sería... sería una pena no darles un poco de amor en forma de requests con datos de mierda. ¿No? :D

Hago un pequeño script en js en el que genero números aleatorios y nombres aleatorios para llenarles su base de datos o txt de mierda. Si tenemos suerte, igual no tienen backup o no pueden borrar por hora de entrada y les hemos jodido todos los datos reales de gente que ha picado

Si el timo es sofisticado tendrán una base de datos configurada debidamente y el impacto no va a ir más allá de recuperar un backup sin mis datos. Pero ahí estaré mañana y pasado también 🤓🤓

Para los que no saben que demonios es esto. Básicamente he creado un miniprograma que se aprovecha de que conocemos la estructura de datos que espera el servidor y les manda datos falsos a ritmo de 1 por segundo. (No quería que me banease el host por parecer un DoS).

En definitiva y como siempre, mucho cuidado con SMS de cosas que no esperáis. Nadie regala nada y no, ninguna modelo rusa quiere casarse contigo.

Os dejo un pequeño recurso para aprender a diferenciar correos fraudulentos de phishing de correos legítimos

phishingquiz.withgoogle.com

Os dejo un pequeño recurso para aprender a diferenciar correos fraudulentos de phishing de correos legítimos

phishingquiz.withgoogle.com

• • •

Missing some Tweet in this thread? You can try to

force a refresh