Terbaca kat satu website, dalam Malaysia, sebanyak 70% scam berlaku antaranya adalah sebab phishing.

Bukti ramai rakyat Malaysia belum sedar security threat yang satu ni. Walaupun anda bukan orang IT, tapi anda perlu ambil tahu!

Ini bebenang tentang phishing, baca sampai habis.

Bukti ramai rakyat Malaysia belum sedar security threat yang satu ni. Walaupun anda bukan orang IT, tapi anda perlu ambil tahu!

Ini bebenang tentang phishing, baca sampai habis.

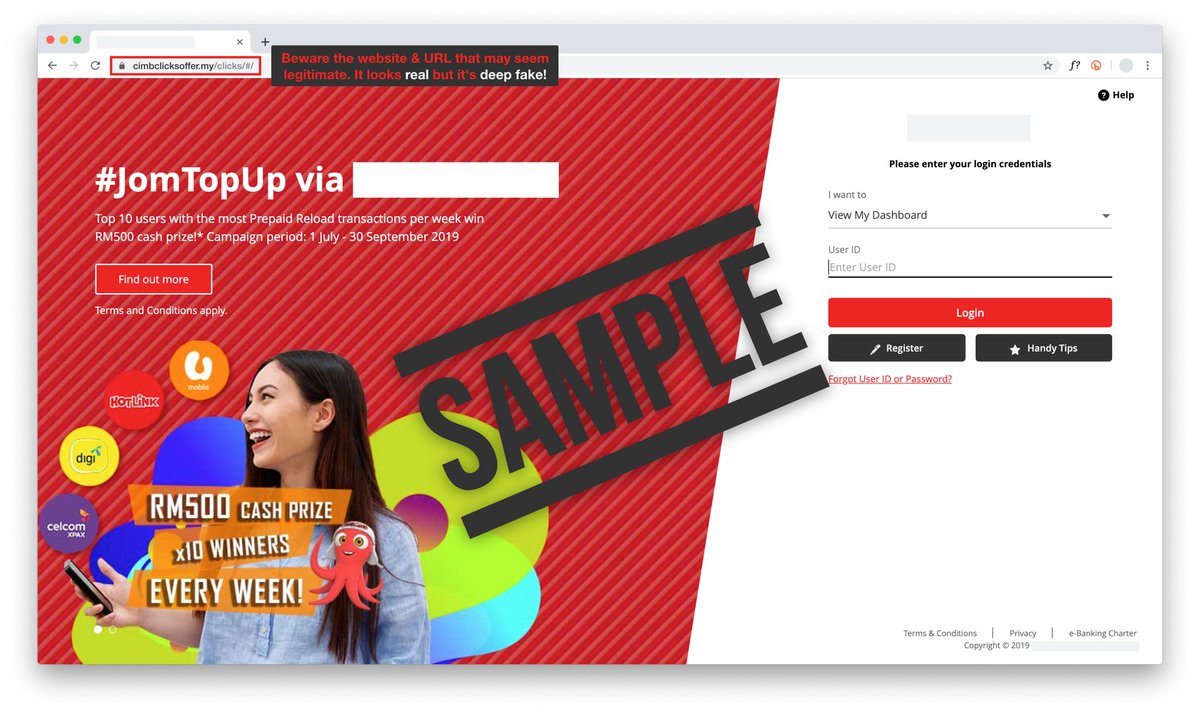

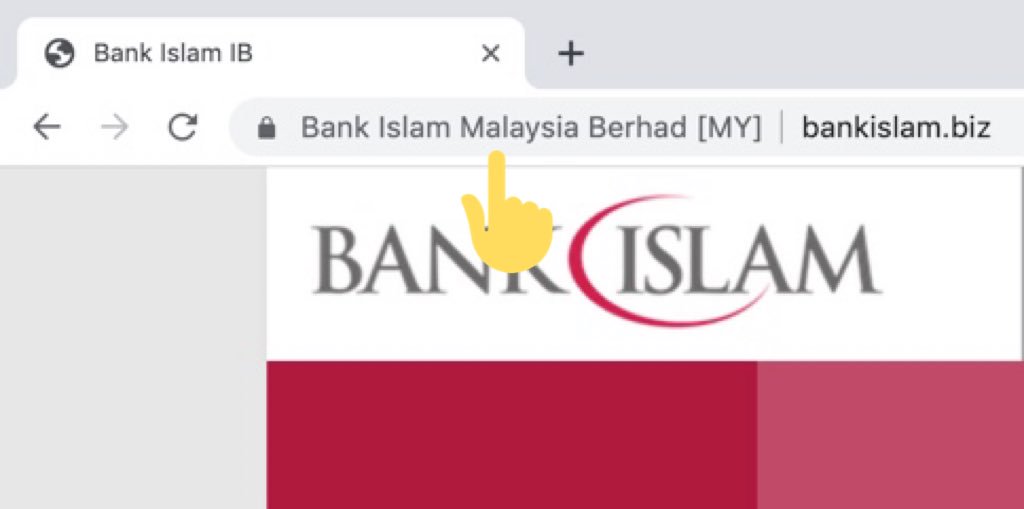

⚠️ Disclaimer: screenshot di atas hanya contoh sahaja. Saya skrinshot web sebenar dan edit sikit supaya nampak seperti phishing website untuk beri gambaran tentang macamana rupa bentuk phishing. Namun, website dan URL yang tertera tu tak wujud.

Mulanya, saya fikir takkan la mudah-mudah ja orang terpedaya untuk login ke phishing website? Takkan la tak dapat bezakan ori dan fake?

Tapi memandangkan kekurangan pendedahan kepada masyarakat tentang ini dan kepakaran attacker, so logik sangat la ramai mangsa boleh terkena.

Tapi memandangkan kekurangan pendedahan kepada masyarakat tentang ini dan kepakaran attacker, so logik sangat la ramai mangsa boleh terkena.

Baca sampai habis thread ni, inshaAllah saya akan explain lebih details macamana kita nak validate dan avoid phishing ni at the first place.

Saya tulis dalam bahasa layman seboleh mungkin supaya lebih mudah dihadam.

Kalau boleh sebarkan juga untuk benefit lebih ramai orang.

Saya tulis dalam bahasa layman seboleh mungkin supaya lebih mudah dihadam.

Kalau boleh sebarkan juga untuk benefit lebih ramai orang.

1. Definisi layman tentang phishing:

Attacker clone website organisasi besar seperti bank. lure mangsa ke website tersebut melalui email, SMS, etc. Kemudian dorang lure mangsa untuk bagi diorang maklumat sensitif.

P/s: sebab tu la namanya phishing, dia pancing mangsa dulu.

Attacker clone website organisasi besar seperti bank. lure mangsa ke website tersebut melalui email, SMS, etc. Kemudian dorang lure mangsa untuk bagi diorang maklumat sensitif.

P/s: sebab tu la namanya phishing, dia pancing mangsa dulu.

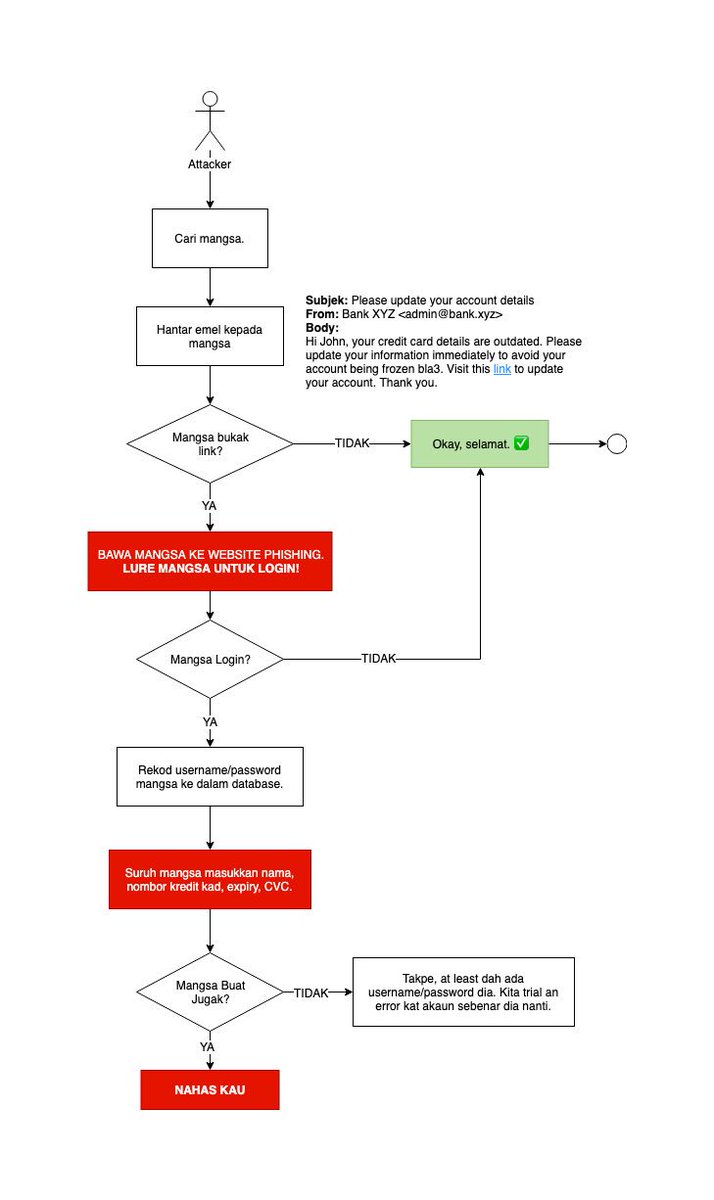

Ini flowchart untuk kukuhkan kefahaman asas anda.

📜 Nota: situasi ni hanya gambaran asas. Cara sebenar mereka mungkin lebih licik daripada ni, sampai kita sendiri pun tak perasan.

📜 Nota: situasi ni hanya gambaran asas. Cara sebenar mereka mungkin lebih licik daripada ni, sampai kita sendiri pun tak perasan.

Once anda login/signup ke web tu, attacker akan rekod login details anda (username & password) ke satu tempat seperti database ataupun text file.

Semakin ramai yang login, semakin banyaklah rekod diorang. Diorang akan guna rekod ini untuk login ke akaun bank mangsa yang sebenar.

Semakin ramai yang login, semakin banyaklah rekod diorang. Diorang akan guna rekod ini untuk login ke akaun bank mangsa yang sebenar.

Selain dapatkan login details, dorang boleh jugak lure mangsa untuk masukkan debit/credit card information.

Itu pasal la tetiba ada orang boleh call/wasep korang mintak TAC number. Cuba ingat balik, pernah ke korang login ke website phishing ni? Mungkin korang tak perasan. Haa..

Itu pasal la tetiba ada orang boleh call/wasep korang mintak TAC number. Cuba ingat balik, pernah ke korang login ke website phishing ni? Mungkin korang tak perasan. Haa..

So macamana ramai gila orang terpedaya? Ini antara possibilities:

- kurang kesedaran

- web phishing nampak terlalu real.

- attacker cukup power dalam social engineering*.

*Apa itu social engineering? Bahasa mudah, kaedah untuk deceive mangsa. Kita pergi ke point seterusnya, 👇🏻

- kurang kesedaran

- web phishing nampak terlalu real.

- attacker cukup power dalam social engineering*.

*Apa itu social engineering? Bahasa mudah, kaedah untuk deceive mangsa. Kita pergi ke point seterusnya, 👇🏻

2. Definisi social engineering dalam information security:

Attacker manipulate mangsa secara psikologi supaya mangsa buat kesilapan dan berikan maklumat sensitif (seperti emel & password, kad kredit, TAC dan sebagainya).

Sebelum attack, dorang study background korang dulu.

Attacker manipulate mangsa secara psikologi supaya mangsa buat kesilapan dan berikan maklumat sensitif (seperti emel & password, kad kredit, TAC dan sebagainya).

Sebelum attack, dorang study background korang dulu.

Dorang study korang kerja apa, alamat rumah, nombor IC, internet banking yang korang pakai, apps yang korang guna dan sebagainya.

Sebab tu ada yang dapat panggilan bagitau korang terlibat money laundering lah, penyeludupan lah. And they can tell your personal info correctly.

Sebab tu ada yang dapat panggilan bagitau korang terlibat money laundering lah, penyeludupan lah. And they can tell your personal info correctly.

Bila anda dah jadi target, diorang akan conduct attack yang agak terancang untuk lure anda buat keputusan terburu-buru.

Inilah yang dinamakan 'spear phishing'. Spear phishing lebih targeted kepada mangsa tertentu, dan phishing jenis ni la yang paling berkesan dan kerap berlaku.

Inilah yang dinamakan 'spear phishing'. Spear phishing lebih targeted kepada mangsa tertentu, dan phishing jenis ni la yang paling berkesan dan kerap berlaku.

3. Kaedah

Phishing melalui SMS/email - dorang tak hantar emel bagitau korang terlibat jenayah, ni hanya berkesan untuk phone call. Korang bukak emel pun 5 tahun sekali, tak jadi aa 😅

So dorang 'represent' sebagai organisasi besar, nak bagi rewards yang menarik kat korang.

Phishing melalui SMS/email - dorang tak hantar emel bagitau korang terlibat jenayah, ni hanya berkesan untuk phone call. Korang bukak emel pun 5 tahun sekali, tak jadi aa 😅

So dorang 'represent' sebagai organisasi besar, nak bagi rewards yang menarik kat korang.

Imagine SMS di atas datang dari Maxis (padahal bukan dari Maxis). Korang klik link tu dan tetiba muncul website Maxis nampak macam legitttt je! 😤

Korang pun carelessly terdedahkan maklumat sensitif kat website tu. Ha pastu siaplah pastu...

Korang pun carelessly terdedahkan maklumat sensitif kat website tu. Ha pastu siaplah pastu...

Selain bait mangsa dengan rewards, boleh jadi attacker represent diri diorang as a bank atau even BNM through email.

Dalam email tu dorang gesa mangsa untuk update bank account di web phishing tersebut.

Lepas je mangsa login, terus keluar form untuk isi nombor kredit kad. Dem!

Dalam email tu dorang gesa mangsa untuk update bank account di web phishing tersebut.

Lepas je mangsa login, terus keluar form untuk isi nombor kredit kad. Dem!

Tapi kekadang saya rasa ada ja scammer jenis noob, dia nak scam kita, so dia bawak pi website phishing dia. Dah la design macam budak tadika baru kenal komputer,

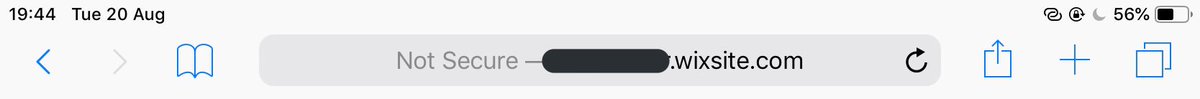

Pastu kat address bar tu tulis *.wixsite.com pulak 🤦🏻♂️

GUNA WIXSITE?! Am I a joke to you?! 🥶

Pastu kat address bar tu tulis *.wixsite.com pulak 🤦🏻♂️

GUNA WIXSITE?! Am I a joke to you?! 🥶

Untuk orang IT, memang la kita ketawa. Tengok ja website tu tahu dah ada yang tak kena.

Tapi untuk kebanyakan orang, diorang mungkin boleh terpedaya sebab tak tahu.

Tapi itu baru scammer jenis noob.. guna free website dan free domain.

Kalau dapat ke scammer yang licik? Haa..

Tapi untuk kebanyakan orang, diorang mungkin boleh terpedaya sebab tak tahu.

Tapi itu baru scammer jenis noob.. guna free website dan free domain.

Kalau dapat ke scammer yang licik? Haa..

Scammer yang licik ni even orang bijak IT pun boleh terpedaya jugak kalau careless.

Website phishing dorang nampak TERLALU REAL, ramai orang tak dapat nak distinguish sama ada dia legit dan fake.

Even the URL pun nampak seakan-akan organisasi tu punya. Contoh macamni 👇🏻

Website phishing dorang nampak TERLALU REAL, ramai orang tak dapat nak distinguish sama ada dia legit dan fake.

Even the URL pun nampak seakan-akan organisasi tu punya. Contoh macamni 👇🏻

Bila jumpa website phishing level macamni, walaupun si mangsa check URL website tu, somehow dia pun akan rasa ragu-ragu.

"Eh diorang ada URL baru ke untuk Internet Banking ni?"

"Eh siap ada HTTPS tu, mestilah betul kan?"

"Eh diorang ada URL baru ke untuk Internet Banking ni?"

"Eh siap ada HTTPS tu, mestilah betul kan?"

4. Adakah HTTPS menentukan keaslian website?

Jawapan: tidak semestinya.

Yang menentukan legit ke tak sesebuah website tu adalah domain tu sendiri, not HTTPS alone.

Tanda website legit kena ada dua ni serentak:

✅ Domain yang betul

✅ HTTPS wajib ada

Jawapan: tidak semestinya.

Yang menentukan legit ke tak sesebuah website tu adalah domain tu sendiri, not HTTPS alone.

Tanda website legit kena ada dua ni serentak:

✅ Domain yang betul

✅ HTTPS wajib ada

HTTPS ada tujuan yang tersendiri, secara asasnya adalah untuk prevent man-in-the-middle attack, especially bila connect ke public Wi-Fi contohnya.

Website yang collect maklumat sensitif wajib ada benda ni. Nak baca lanjut pasal HTTPS, boleh baca sini 👇🏻

Website yang collect maklumat sensitif wajib ada benda ni. Nak baca lanjut pasal HTTPS, boleh baca sini 👇🏻

https://twitter.com/omarqe/status/1101330354659418114?s=21

Kenapa saya kata HTTPS tak 100% menentukan web tu legit?

Okay, nak dapatkan HTTPS tu kena ada SSL Certificate. SSL ni biasanya di-sign oleh authority yang globally recognised seperti GlobalSign, Symantec.

Dulu, nak dapatkan certificate ni kosnya mahal dan tak semua mampu.

Okay, nak dapatkan HTTPS tu kena ada SSL Certificate. SSL ni biasanya di-sign oleh authority yang globally recognised seperti GlobalSign, Symantec.

Dulu, nak dapatkan certificate ni kosnya mahal dan tak semua mampu.

Namun, harini ada authority yang provide SSL Certificate ni for free untuk semua orang.

Tujuannya adalah untuk encourage lebih banyak website untuk guna HTTPS sebab lebih secure.

Tapi downside dia, scammer boleh take advantage from this untuk deceive pengguna yang taktau.

Tujuannya adalah untuk encourage lebih banyak website untuk guna HTTPS sebab lebih secure.

Tapi downside dia, scammer boleh take advantage from this untuk deceive pengguna yang taktau.

Ada juga bank/company yang invest duit lebih sikit untuk SSL Certificate ni. Hence, web diorang ada nama company. Kalau bukak kat sesetengah browser, the address turns green.

Kalau macamni, confirm legit.

Kalau macamni, confirm legit.

Internet banking kebiasaannya hanya boleh diakses melalui SATU DOMAIN sahaja. Kalau banyak domain pun, pengguna perlu tahu setiap domain yang legit. Tapi saya rasa memang satu ja.

So jangan akses website yang nampak serupa, tapi domain dia tak legit!

So jangan akses website yang nampak serupa, tapi domain dia tak legit!

5. PrivateWord/PrivatePhoto

Internet Banking biasanya datang dengan feature ni. Upon registration kita kena pilih yang mana berkenan di hati.

Setiap kali nak login mesti kita jumpa benda ni. Antara tujuannya untuk validate kita berada di website yang betul la.

Internet Banking biasanya datang dengan feature ni. Upon registration kita kena pilih yang mana berkenan di hati.

Setiap kali nak login mesti kita jumpa benda ni. Antara tujuannya untuk validate kita berada di website yang betul la.

Laman web phishing taktahu apa PrivateWord/PrivateImage kita. So benda ni memang dorang takleh cheat la.

Tapi boleh ja web phishing tu bagi mangsa login terus tanpa perlu tunjuk pun PrivateWord tu. Sebab mangsa bukan kisah pun benda tu.

Hmm tu la masalah dia.

Tapi boleh ja web phishing tu bagi mangsa login terus tanpa perlu tunjuk pun PrivateWord tu. Sebab mangsa bukan kisah pun benda tu.

Hmm tu la masalah dia.

6. Web phishing biasanya tak perfek 100%.

Kalau nampak hyperlink ke apa, cuba klik, berfungsi ke tak. Scammer tu mungkin fikir untuk retain pengguna di website dia, so dia tak buat hyperlink ke luar.

Cuba tengok image yang sepatutnya bertukar-tukar. Berfungsi ke tak?

Kalau nampak hyperlink ke apa, cuba klik, berfungsi ke tak. Scammer tu mungkin fikir untuk retain pengguna di website dia, so dia tak buat hyperlink ke luar.

Cuba tengok image yang sepatutnya bertukar-tukar. Berfungsi ke tak?

Kebiasaan orang yang dah biasa develop web/app ni, dia boleh detect ada yang tak kena dengan user experience (UX) website tu.

Tekan button login takde loading, takde PrivateWord, etc. Mesti ada something wrong somewhere.

Tekan button login takde loading, takde PrivateWord, etc. Mesti ada something wrong somewhere.

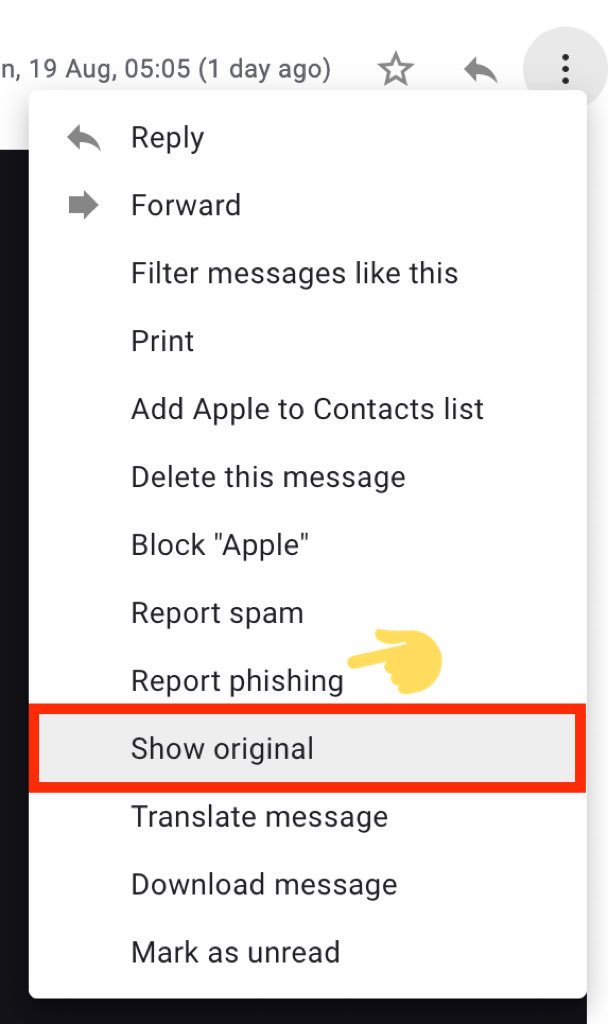

7. Detect email phishing

Kadang-kadang email phishing ni dia trick sender (gambar pertama, dalam bulatan) tu dengan nama organisasi/company yang dia 'represent'. Saya pernah jumpa emel macamni dulu.

So nampak seolah-olah organisasi tu yang hantar emel kat kita.

Kadang-kadang email phishing ni dia trick sender (gambar pertama, dalam bulatan) tu dengan nama organisasi/company yang dia 'represent'. Saya pernah jumpa emel macamni dulu.

So nampak seolah-olah organisasi tu yang hantar emel kat kita.

Tapi bila tengok email header, sendernya adalah orang yang berbeza. Usually from a random personal email.

Untuk tengok email header, rujuk gambar sebelum tweet ni. Email header biasanya dalam bentuk code. Attacker takleh tipu kat sini, mesti terdedah juga email sebenar dia.

Untuk tengok email header, rujuk gambar sebelum tweet ni. Email header biasanya dalam bentuk code. Attacker takleh tipu kat sini, mesti terdedah juga email sebenar dia.

8. Be skeptic.

Jadi skeptic sikit sebelum nak login kat memana website, especially Internet Banking. Check URL betul ke tak. Kalau betul baru login. Ala basic je ni.. semua orang tau.

Tapi tu la, tau tau pun ramai masih careless jugak.

Jadi skeptic sikit sebelum nak login kat memana website, especially Internet Banking. Check URL betul ke tak. Kalau betul baru login. Ala basic je ni.. semua orang tau.

Tapi tu la, tau tau pun ramai masih careless jugak.

9. Kalau rasa macam pernah terkena, apa nak buat?

Pertama sekali, tukar password Internet Banking serta merta.

Kemudian report kepada authority (MCMC), polis dan bank yang terlibat. Tahulah diorang ambik tindakan nanti.

mcmc.gov.my/make-a-complai…

Pertama sekali, tukar password Internet Banking serta merta.

Kemudian report kepada authority (MCMC), polis dan bank yang terlibat. Tahulah diorang ambik tindakan nanti.

mcmc.gov.my/make-a-complai…

Also, kalau dapat phishing email, report jugak. Next time dia tak boleh hantar lagi dah email kat orang lain.

Ini akan membantu email services seperti Gmail untuk analyse email phishing jugak untuk keselamatan kita dan pengguna lain di masa depam.

Ini akan membantu email services seperti Gmail untuk analyse email phishing jugak untuk keselamatan kita dan pengguna lain di masa depam.

So itu saja yang saya nak kongsi harini. Kalau rasa nak baca thread saya yang lain, check my compilation of threads here:

https://twitter.com/omarqe/status/1155346037013221377?s=21

Ada orang share dia hampir kena scam dengan scammer yg menyamar sebagai Boost.

Nasib baik membe ni sedar awal sikit, dia masuk duit pastu keluar balik hahah.

Sometimes offer scammer ni too good to be true. Sengaja dorang pique mangsa punya greed. RM8k beb, sapa ja taknak?

Nasib baik membe ni sedar awal sikit, dia masuk duit pastu keluar balik hahah.

Sometimes offer scammer ni too good to be true. Sengaja dorang pique mangsa punya greed. RM8k beb, sapa ja taknak?

I am starting to think that scammers are almost similar to flu pathogens – they always evolve to get around you.

Anyone else pernah ada pengalaman kena scam?

What if kita expose modus operandi scammer ni so next time orang lain boleh elak daripada masuk lubang yang sama 🤔?

My dm is open if you wanna share 🙌🏻

(but make sure tulis dalam bentuk perenggan 😅)

What if kita expose modus operandi scammer ni so next time orang lain boleh elak daripada masuk lubang yang sama 🤔?

My dm is open if you wanna share 🙌🏻

(but make sure tulis dalam bentuk perenggan 😅)

Another sharing from a kind person. Always watch your parents.

Something similar happened to my mom too but luckily she asked me first.

Parents mungkin tak pandai IT, so anak-anak kena la ambil tahu benda ni to protect yourself and your parents as well.

Something similar happened to my mom too but luckily she asked me first.

Parents mungkin tak pandai IT, so anak-anak kena la ambil tahu benda ni to protect yourself and your parents as well.

• • •

Missing some Tweet in this thread? You can try to

force a refresh