Les cyberattaques n’épargnent pas les TPE & les particuliers !

Les équipements de stockage/services en réseau que sont les boitiers NAS ne sont pas épargnés.

Exemple avec l'attaque de type cryptolocker touchant QNAP

*Teaser: si infection NE REDEMARREZ PAS votre NAS

#QLocker 1/x

Les équipements de stockage/services en réseau que sont les boitiers NAS ne sont pas épargnés.

Exemple avec l'attaque de type cryptolocker touchant QNAP

*Teaser: si infection NE REDEMARREZ PAS votre NAS

#QLocker 1/x

#QLocker exploite une faille de sécurité sur des produits NAS de la marque QNAP et chiffre les données sur le NAS en utilisant l'outil de compression 7-zip (binaire 7z) avec un mot de passe.

➡️ C'est ballot et plutôt rudimentaire mais hélas diablement efficace 😭

#QLocker 2/n

➡️ C'est ballot et plutôt rudimentaire mais hélas diablement efficace 😭

#QLocker 2/n

Les règles de base (la fameuse hygiène) concernant un NAS sont :

1⃣ N'exposez pas votre NAS à tout Internet, si besoin, utilisez un VPN pour y accéder via un canal sécurisé.

➡️Si vous êtes un Geek (et que vous avez tout compris), la freebox dispose déjà d'un VPN …

#QLocker 3/n

1⃣ N'exposez pas votre NAS à tout Internet, si besoin, utilisez un VPN pour y accéder via un canal sécurisé.

➡️Si vous êtes un Geek (et que vous avez tout compris), la freebox dispose déjà d'un VPN …

#QLocker 3/n

…sinon il vous faudra être un geek++ et monter votre propre VPN maison:

-soit avec par ex. un Raspberry Pi medium.com/@piratelab.io/…

-soit via 1 boitier ayant un service VPN

vers lequel vous redirigerez les accès VPN Internet (ça même la Livebox Sosh peut le faire😏)

#QLocker 4/n

-soit avec par ex. un Raspberry Pi medium.com/@piratelab.io/…

-soit via 1 boitier ayant un service VPN

vers lequel vous redirigerez les accès VPN Internet (ça même la Livebox Sosh peut le faire😏)

#QLocker 4/n

Règles d'hygiène (suite)

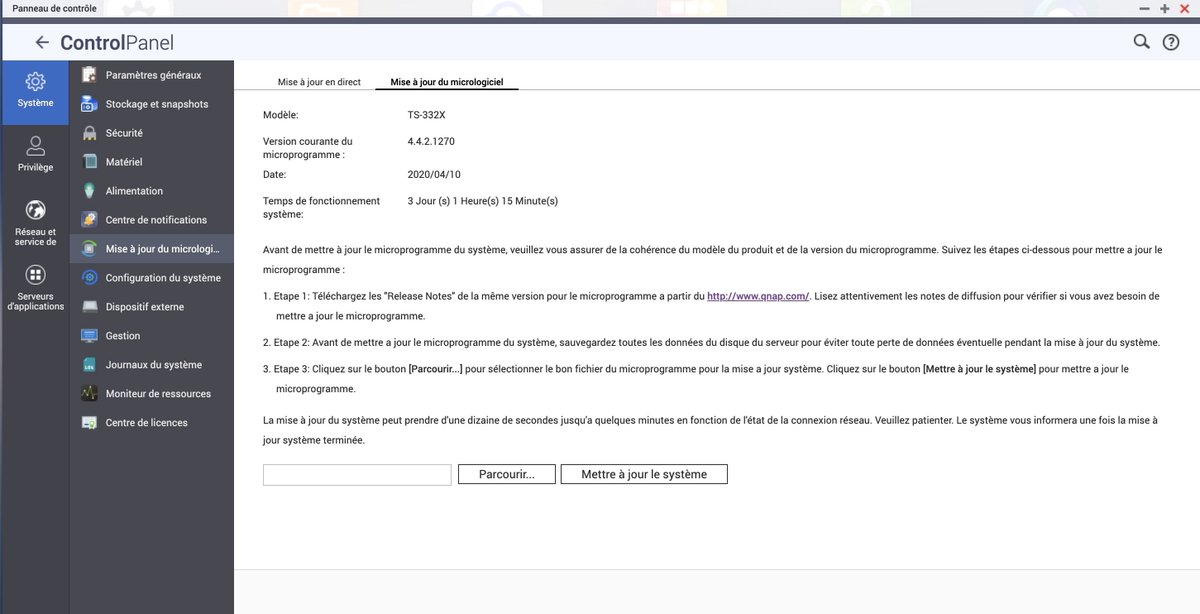

2⃣ Toujours suivre (voir paramétrer) les évolutions des mises à jour du système d'exploitation du NAS

➡️Chez QNAP, l'OS s'appelle #QTS, il s'agit, comme beaucoup de produit, d'une distribution maison Gnu/Linux

Check: qnap.com/fr-fr/download

#QLocker 5/n

2⃣ Toujours suivre (voir paramétrer) les évolutions des mises à jour du système d'exploitation du NAS

➡️Chez QNAP, l'OS s'appelle #QTS, il s'agit, comme beaucoup de produit, d'une distribution maison Gnu/Linux

Check: qnap.com/fr-fr/download

#QLocker 5/n

Mais revenons à notre ransomware #QLocker car si vous me disiez "Ben ouaich, mais là c'est trop tard🥶", il y a encore de l'espoir … s'il est tjs ON

En effet, il n'y a pas que les fabriquants qui commettent des erreurs/failles: ici l'attaque …peut être piratée😋

#QLocker 6/n

En effet, il n'y a pas que les fabriquants qui commettent des erreurs/failles: ici l'attaque …peut être piratée😋

#QLocker 6/n

Mais (car il y a un mais), il faut que votre boitier NAS QNAP attaqué n'est pas été éteint/redémarré, donc 3eme règle d'hygiène.

3⃣ En cas d'attaque, ne JAMAIS éteindre l'équipement, mais seulement l'isoler du réseau (cable RJ45 débranché, arrêt source accès Wifi)

#QLocker 7/n

3⃣ En cas d'attaque, ne JAMAIS éteindre l'équipement, mais seulement l'isoler du réseau (cable RJ45 débranché, arrêt source accès Wifi)

#QLocker 7/n

Les attaquants on fait 1 boulette et il est possible -SANS PAYER- de récupérer le mot de passe pour déchiffrez vos données.

➡️Pour cela, rebranchez le réseau (si vous avez bien suivi la consigne 3⃣) et accéder à votre NAS en SSH (login/mdp de l'accès interface web)

#QLocker 8/n

➡️Pour cela, rebranchez le réseau (si vous avez bien suivi la consigne 3⃣) et accéder à votre NAS en SSH (login/mdp de l'accès interface web)

#QLocker 8/n

Une fois connecté en SSH, vérifier si l'attaque est encore persistante avec la commande suivante (x$ pour numéroter les commandes)

1$ ps | grep 7z

➡️ Si oui, l'étape 2 va être dé-ter-mi-nan-te 😬

Si rien ne s'affiche après 1$, c'est mort ☠️ l'attaque est finie

#QLocker 9/n

1$ ps | grep 7z

➡️ Si oui, l'étape 2 va être dé-ter-mi-nan-te 😬

Si rien ne s'affiche après 1$, c'est mort ☠️ l'attaque est finie

#QLocker 9/n

Etape 2: ⚠️Suivez bien l'ordre des commandes⚠️

2$ cd /usr/local/sbin

3$ printf '#!/bin/sh \necho $@\necho $@>>/mnt/HDA_ROOT/7z.log\nsleep 60000' > 7z.sh

4$ chmod +x https://t.co/OkF5Qp9ctd

5$ mv 7z 7z.bak

6$ cp https://t.co/OkF5Qp9ctd 7z

#QLocker 10/n

2$ cd /usr/local/sbin

3$ printf '#!/bin/sh \necho $@\necho $@>>/mnt/HDA_ROOT/7z.log\nsleep 60000' > 7z.sh

4$ chmod +x https://t.co/OkF5Qp9ctd

5$ mv 7z 7z.bak

6$ cp https://t.co/OkF5Qp9ctd 7z

#QLocker 10/n

Ça fait quoi me direz-vous ?

C'est tout simplement un bon vieux Hack de l'attaque en substituant le binaire 7z employé par le cryptolocker par un script perso permettant de connaître le mot de passe inconnu … que vous allez alors pouvoir récupérer avec l'étape 4

#QLocker 11/n

C'est tout simplement un bon vieux Hack de l'attaque en substituant le binaire 7z employé par le cryptolocker par un script perso permettant de connaître le mot de passe inconnu … que vous allez alors pouvoir récupérer avec l'étape 4

#QLocker 11/n

Etape 4: récupèration du Graal🤩

7$ cat /mnt/HDA_ROOT/7z.log

Vous devriez avoir alors qq chose comme

a -mx=0 -sdel -p3YzWQTzPK0f5brd8Ccj6VopYgFImsnHD

ou le mot de passe inconnu (par suite PASSWORD) employé est après l'option -p

3YzWQTzPK0f5brd8Ccj6VopYgFImsnHD

#QLocker 12/n

7$ cat /mnt/HDA_ROOT/7z.log

Vous devriez avoir alors qq chose comme

a -mx=0 -sdel -p3YzWQTzPK0f5brd8Ccj6VopYgFImsnHD

ou le mot de passe inconnu (par suite PASSWORD) employé est après l'option -p

3YzWQTzPK0f5brd8Ccj6VopYgFImsnHD

#QLocker 12/n

Faîtes un déchiffrement depuis votre PC afin de tester le PASSWORD

👍🏼Il ne vous reste plus qu'à historiser cette chaine de caractère sur votre ordinateur, puis de redémarrer votre NAS et de commencer la phase de déchiffrement afin de retrouver vos chères données🥰

#QLocker 13/n

👍🏼Il ne vous reste plus qu'à historiser cette chaine de caractère sur votre ordinateur, puis de redémarrer votre NAS et de commencer la phase de déchiffrement afin de retrouver vos chères données🥰

#QLocker 13/n

Etape5: connexion SSH, remise en place du binaire 7z

8$ cd /usr/local/sbin

9$ rm 7z

10$ mv 7z.bak 7z

Puis on lancer le déchiffrement de tous les fichiers qui ont été touchés

12$ find / -name *.7z -exec /usr/local/sbin/7z e -pPASSWORD {} \; 2>/dev/null

#Qlocker 14/n

8$ cd /usr/local/sbin

9$ rm 7z

10$ mv 7z.bak 7z

Puis on lancer le déchiffrement de tous les fichiers qui ont été touchés

12$ find / -name *.7z -exec /usr/local/sbin/7z e -pPASSWORD {} \; 2>/dev/null

#Qlocker 14/n

Ca y est, tout est rentré dans l'ordre …enfin presque, car comme vous avez été touché, revoyez BIEN les règles 1⃣+2⃣+

4⃣ Faîtes des sauvegardes

Chez moi (mode Geek+++🤪) j'ai 3 NAS : 1 exposé de manière sécurisé, 1 sécurisé en usage local, 1 backup des 2 autres)

#Qlocker 15/n

4⃣ Faîtes des sauvegardes

Chez moi (mode Geek+++🤪) j'ai 3 NAS : 1 exposé de manière sécurisé, 1 sécurisé en usage local, 1 backup des 2 autres)

#Qlocker 15/n

Fin de ce Thread

Comme le disait une célèbre parodie : "Vous pouvez reprendre une activité normale" … et sécurisé avec votre NAS 🤗

#Qlocker 16/n

Comme le disait une célèbre parodie : "Vous pouvez reprendre une activité normale" … et sécurisé avec votre NAS 🤗

#Qlocker 16/n

• • •

Missing some Tweet in this thread? You can try to

force a refresh