¿Y si te digo que hay una manera TOTALMENTE LEGAL de conseguir por 0€ un total de 18,446,744,073,709,551,616 de IPsv6 públicas para tu uso?

🧐-"¿como? ¿Cuántas IPs?"

👻-18,446,744,073,709,551,616

🧐-"¿Gratis? ¿Y puedo navegar con ellas?"

👻-¡SEP!

🧐-"Dámelas! yaaa!!"

¡VAMOS!

🧐-"¿como? ¿Cuántas IPs?"

👻-18,446,744,073,709,551,616

🧐-"¿Gratis? ¿Y puedo navegar con ellas?"

👻-¡SEP!

🧐-"Dámelas! yaaa!!"

¡VAMOS!

Antes de empezar quiero recordar de donde venimos, este es el quinto hilo de IPv6, aquí tienes los otros:

Intro a IPv6:

Direccionamiento:

Subredes:

Unicast:

¡Ahora si! ¡Al lio!

Intro a IPv6:

https://twitter.com/wearedementors/status/1476558312435064833

Direccionamiento:

https://twitter.com/wearedementors/status/1476893188648579072

Subredes:

https://twitter.com/wearedementors/status/1480141543826759683

Unicast:

https://twitter.com/wearedementors/status/1480966676824928258

¡Ahora si! ¡Al lio!

Hoy vamos a configurarnos una conexión IPv6 a Internet desde nuestra "anticuada" conexión IPv4...

🧐-"¿Pero qué me estás contando?"

👻-Si, eso vamos a hacer un Tunel IPv6 para nuestro uso y disfrute.

Además, lo voy a explicar sobre Windows 10, para que sea más accesible.

🧐-"¿Pero qué me estás contando?"

👻-Si, eso vamos a hacer un Tunel IPv6 para nuestro uso y disfrute.

Además, lo voy a explicar sobre Windows 10, para que sea más accesible.

Para configurarnos este supertunel vamos a tirar de los servicios de una empresa llamada Hurricane Electric, que si bien no tiene una web muy 2.0 (ni a 0.1 🤪), nos permite obtener servicios a buen precio e incluso GRATIS.

La web de este servicio es: tunnelbroker.net

La web de este servicio es: tunnelbroker.net

¿Y qué nos dan por 0€?

Pues un rango de IPv6 Global Unicast Adresses /64, o sea 18,446,744,073,709,551,616 direcciones IPv6.

Vamos a tunnelbroker.net, nos creamos una cuenta, la confirmamos por correo, entraremos en nuestra zona de usuario y ¡A JUGAR!

Pues un rango de IPv6 Global Unicast Adresses /64, o sea 18,446,744,073,709,551,616 direcciones IPv6.

Vamos a tunnelbroker.net, nos creamos una cuenta, la confirmamos por correo, entraremos en nuestra zona de usuario y ¡A JUGAR!

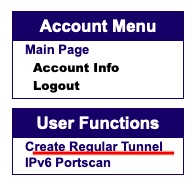

En la parte izquierda accederemos a la función "Create Regular Tunnel", donde vamos a configurar nuestro juguetito.

Dentro, HE nos informará del número de túneles que tenemos ya creados y nos permitirá configurar algunas opciones.

Dentro, HE nos informará del número de túneles que tenemos ya creados y nos permitirá configurar algunas opciones.

Lo primero configuraremos el "IPv4 Endpoint", o sea la IP Pública desde la cual vamos a conectar a ese túnel. O sea la IP desde la cual navegamos.

😅-...

👻-¿No la sabes?

😅-...

👻- cualesmiip.com

😅-...

👻-¿No la sabes?

😅-...

👻- cualesmiip.com

Seguidamente, seleccionaremos la ubicación del servidor al que conectaremos para crear nuestro túnel, yo he elegido Ámsterdam.

¿¿¿??? ¡Es un sitio bonito!

🤪🤪🤪

¿¿¿??? ¡Es un sitio bonito!

🤪🤪🤪

Solo nos queda pulsar el botón "CREATE TUNEL" y tras unos (muchos) segundos HE nos devolverá los datos para comenzar la configuración de nuestro Túnel IPv6 en nuestro PC.

¿Tan fácil? Si ¿Gratis? Si

¿Tan fácil? Si ¿Gratis? Si

Aquí tengo que hacer un pequeño inciso, si tenéis cortado el tráfico ICMP (en concreto PING) puede que la web os reporte un error al crear el túnel.

Tendréis que deshabilitar dicha regla en el firewall de vuestro router o bien añadir una excepción para IP 66.220.2.74.

Tendréis que deshabilitar dicha regla en el firewall de vuestro router o bien añadir una excepción para IP 66.220.2.74.

Bien, lo que sigue es bien fácil, en la pestaña "Example configurations" tenéis disponibles configuraciones de ejemplo para múltiples sistemas operativos y routers.

Vamos a seguir la guía para Windows 10, que por cierto os avisa que no funciona en la Build 1803 🤷.

Vamos a seguir la guía para Windows 10, que por cierto os avisa que no funciona en la Build 1803 🤷.

Así que ahora nos abrimos un terminal (CMD) con privilegios de Administrador (botón derecho, Ejecutar como Administrador) y comenzamos a teclear los comandos que nos proporciona HE y que vamos a ir desmenuzando...

En primer lugar, os recomiendo resetear toda la config IPv6 de nuestra máquina para evitar problemas.

🚨¡Obviamente, si tienes configs IPv6 previas que ya usas no lo hagas!🚨

Ejecutaríamos:

netsh int ipv6 reset

Windows te dirá que debes reiniciar, así que hazlo...

🚨¡Obviamente, si tienes configs IPv6 previas que ya usas no lo hagas!🚨

Ejecutaríamos:

netsh int ipv6 reset

Windows te dirá que debes reiniciar, así que hazlo...

Una vez volvamos a nuestro CMD, empezaremos a lanzar los comandos que nos da el propio Tunnelbrokker:

netsh interface teredo set state disabled

Esto deshabilita Teredo, una de las tecnologías de transición a IPv6 que no nos va a ser útil a la hora de manejar nuestro túnel.

netsh interface teredo set state disabled

Esto deshabilita Teredo, una de las tecnologías de transición a IPv6 que no nos va a ser útil a la hora de manejar nuestro túnel.

Siguiente:

netsh interface ipv6 add v6v4tunnel interface=IP6Tunnel localaddress=X.X.X.X remoteaddress=Y.Y.Y.Y

Con este comando añadimos un túnel, llamado IP6Tunnel , tipo v6v4 a las conexiones de red de nuestro Windows 10.

¡Y aquí viene lo importante!👇👇👇

netsh interface ipv6 add v6v4tunnel interface=IP6Tunnel localaddress=X.X.X.X remoteaddress=Y.Y.Y.Y

Con este comando añadimos un túnel, llamado IP6Tunnel , tipo v6v4 a las conexiones de red de nuestro Windows 10.

¡Y aquí viene lo importante!👇👇👇

El configurador os pondrá que como X.X.X.X pongáis vuestra IP pública, PERO como casi seguro que estáis detrás de un router que hace NAT lo que tenéis que poner como X.X.X.X es VUESTRA IP PRIVADA (ejemplo: 192.168.0.12 o 10.0.0.145, la que sea).

Y.Y.Y.Y será la "Server IPv4 Address" de vuestra pantalla de datos del túnel, que básicamente es el servidor de tuneles que habéis seleccionado

(Recuerda: Amsterdam mola mazo!).

¡SEGUIMOS!

(Recuerda: Amsterdam mola mazo!).

¡SEGUIMOS!

Lo siguiente es decirle a ese túnel que IPv6 va a tener, en este caso será la primera IP que os ha asignado HE, que se muestra "Client IPv6 Address" en la pantalla de configuración (sin el /64):

netsh interface ipv6 add address interface=IP6Tunnel address=X:X:X:X:X:X:X:X

Y...

netsh interface ipv6 add address interface=IP6Tunnel address=X:X:X:X:X:X:X:X

Y...

Con esto tendríamos nuestro túnel funcionando, para comprobarlo tan solo debemos hacer un:

netsh interface ipv6 show interfaces

Y debería mostrarnos algo así:

¡UOHHHH! ¡ESTÁ CONECTADO! 👏👏👏

netsh interface ipv6 show interfaces

Y debería mostrarnos algo así:

¡UOHHHH! ¡ESTÁ CONECTADO! 👏👏👏

PEEEROOO, todavía no podemos conectarnos mediante IPv6. ¿Qué nos faltaría?

(tic tac, tic tac)

Piensa en redes...

Te espero en el siguiente twit...

(tic tac, tic tac)

Piensa en redes...

Te espero en el siguiente twit...

¡LA RUTA! Debemos indicarle a Windows que cuando el destino sea una IPv6 lo enrute a través de nuestro túnel:

netsh interface ipv6 add route prefix=::/0 interface=IP6Tunnel nexthop=X:X:X:X:X:X:X:X

La dirección será la "Server IPv6 Address" sin el /64 final.

netsh interface ipv6 add route prefix=::/0 interface=IP6Tunnel nexthop=X:X:X:X:X:X:X:X

La dirección será la "Server IPv6 Address" sin el /64 final.

Y todo listo... ¡TENEMOS UNA IP Global Unicast IPV6 funcionando en Windows! ¡Y enruta!

¡Acabamos de entrar en el futuro! 👏👏👏

¡Acabamos de entrar en el futuro! 👏👏👏

🧐-"Vale... ¿Y?"

👻-"Pues nada, vamos a probarlo no?"

ping -6 ipv6.google.com

¡¡¡y voila!!!

Google nos responde desde su IPv6!!!

¿Esto ya mola más no?

👻-"Pues nada, vamos a probarlo no?"

ping -6 ipv6.google.com

¡¡¡y voila!!!

Google nos responde desde su IPv6!!!

¿Esto ya mola más no?

Si te parece, vamos a ver por donde están "danzando" nuestros paquetes:

tracert -6 ipv6.google.com

Y verás como tus paquetes salen por el túnel IPv6 que acabas de crear.

¡ME ENCANTA!

tracert -6 ipv6.google.com

Y verás como tus paquetes salen por el túnel IPv6 que acabas de crear.

¡ME ENCANTA!

¿Mola no?

HE te permite crear hasta 5 túneles, por lo que puedes hacer muchísimas pruebas y comenzar a navegar con IPv6, comprobar registros AAAA, no se... ¡Lo que se te ocurra! ¡Y ENCIMA GRATIS!

¿A quién no le va a gustar un Túnel IPv6 gratis? ¿A quién?

HE te permite crear hasta 5 túneles, por lo que puedes hacer muchísimas pruebas y comenzar a navegar con IPv6, comprobar registros AAAA, no se... ¡Lo que se te ocurra! ¡Y ENCIMA GRATIS!

¿A quién no le va a gustar un Túnel IPv6 gratis? ¿A quién?

Espero que te haya sido útil y que sea una manera de poner en práctica lo que vamos aprendiendo sobre IPv6, o de hacer pruebas.

Recuerda que en mi perfil tienes pegado un post con todos los hilos sobre cositas IT que voy haciendo.

¡Nos vemos pronto! ¡Un abrazo! 👻

Recuerda que en mi perfil tienes pegado un post con todos los hilos sobre cositas IT que voy haciendo.

¡Nos vemos pronto! ¡Un abrazo! 👻

Por cierto, se me paso decir que puedes abrir tu navegador y poner "ipv6.google.com" y navegar con Google vía IPv6!

Aquí os dejo muchas webs para probar:

ipv6enabled.org/ipv6_enabled/a…

Aquí os dejo muchas webs para probar:

ipv6enabled.org/ipv6_enabled/a…

Y también desde aquí agradecer a @henet que nos permita trastear con estas cosas sin coste alguno!

#ipv6 #tunnelbroker #it #sysadmin

#ipv6 #tunnelbroker #it #sysadmin

• • •

Missing some Tweet in this thread? You can try to

force a refresh