Vaya, vaya, vaya. Parece que Elon Musk está en todos lados y me envían una invitación para vete a saber que... 😏

Un corto hilo sobre análisis de PDF.

🧵

Un corto hilo sobre análisis de PDF.

🧵

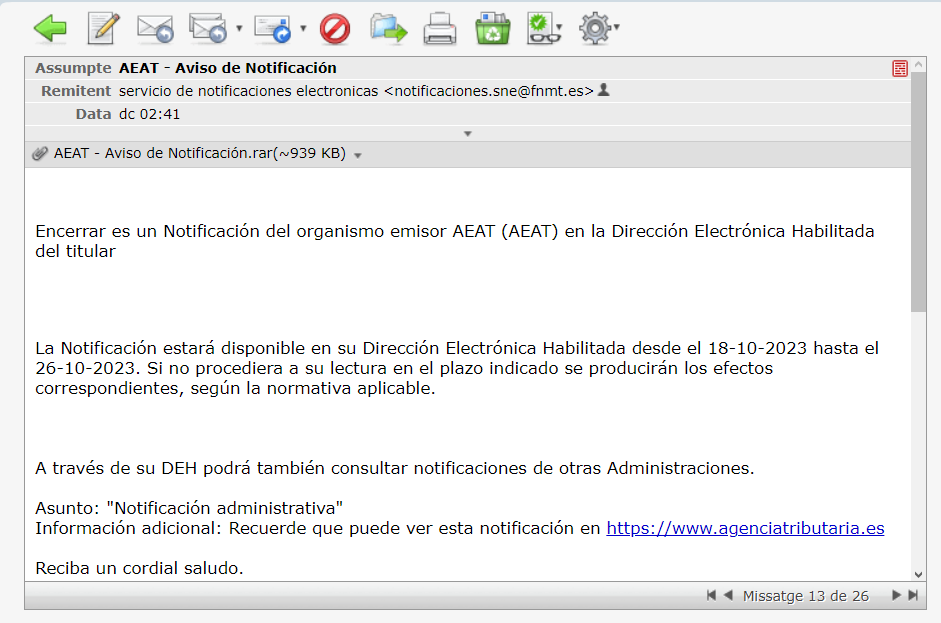

El primer punto es analizar los datos del remitente y mirar las cabeceras. No voy a profundizar, pero con las direcciones de email que aparezcan ya tenemos unos cuantos indicadores que nos pueden servir más adelante. También vemos que hay un archivo PDF adjunto.

⬇️

⬇️

Todo usuario debería sospechar que cualquier PDF adjunto, sobre todo si viene de un desconocido, o el nombre del PDF ya incita a que sea abierto.

Por supuesto, el usuario "de a pie" no es experto en esto, y se le debe de guiar en ciertas buenas prácticas.

⬇️

Por supuesto, el usuario "de a pie" no es experto en esto, y se le debe de guiar en ciertas buenas prácticas.

⬇️

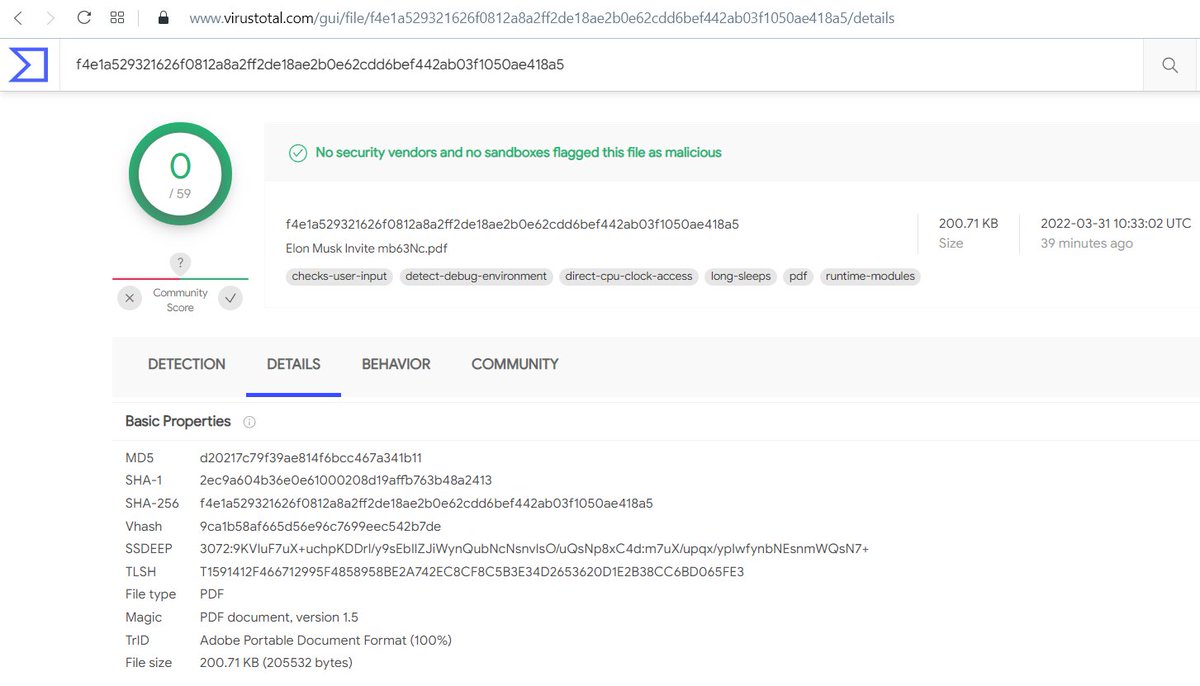

La primera, aparte de analizar con el propio antivirus, subir el archivo a Virustotal que lo analizará con varios motores y nos puede servir para descartar.

Aquí ya tenemos un primer resultado que nos descarta que pueda contener algo maliciosos.

Pero ...

⬇️

Aquí ya tenemos un primer resultado que nos descarta que pueda contener algo maliciosos.

Pero ...

⬇️

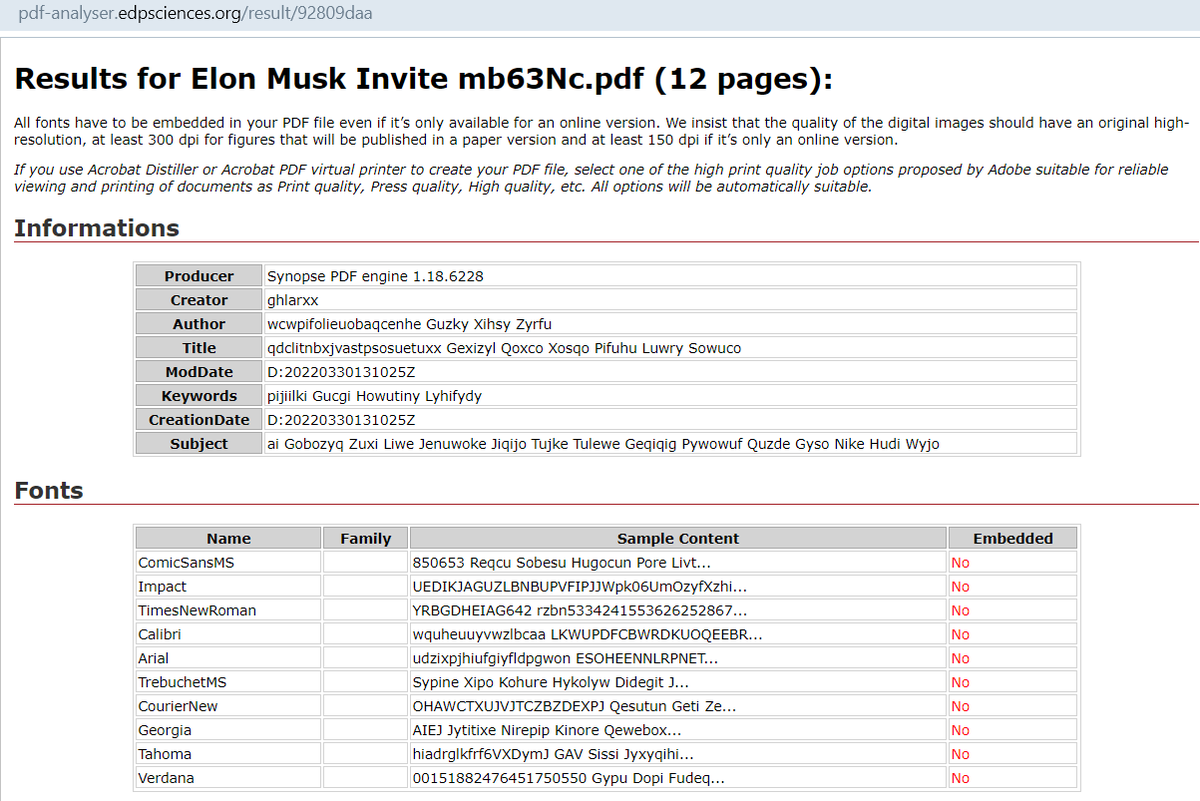

Nunca te fíes de un solo resultado. Se puede optar por herramientas online que analicen también el contenido. Por ejemplo: FREE PDF Documents analyser. pdf-analyser.edpsciences.org

⬇️

⬇️

Se podrá tener una vista previa de las páginas, y ver si contienen algún enlace sospechoso. Aparentemente, nada.

⬇️

⬇️

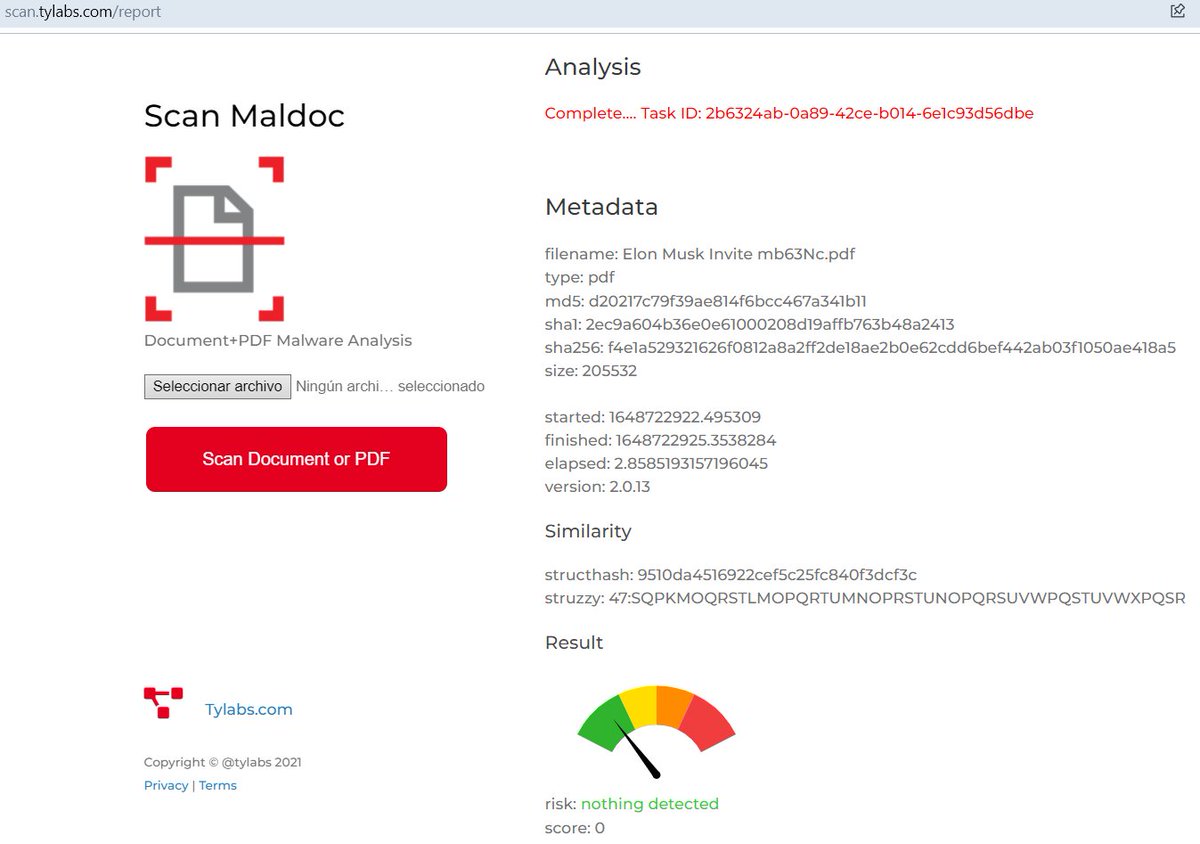

Otra herramienta, SCAN Maldoc.

scan.tylabs.com/report?uuid=2b…"d20217c79f39ae814f6bcc467a341b11"

También limpio (mejor tener varias confirmaciones).

⬇️

scan.tylabs.com/report?uuid=2b…"d20217c79f39ae814f6bcc467a341b11"

También limpio (mejor tener varias confirmaciones).

⬇️

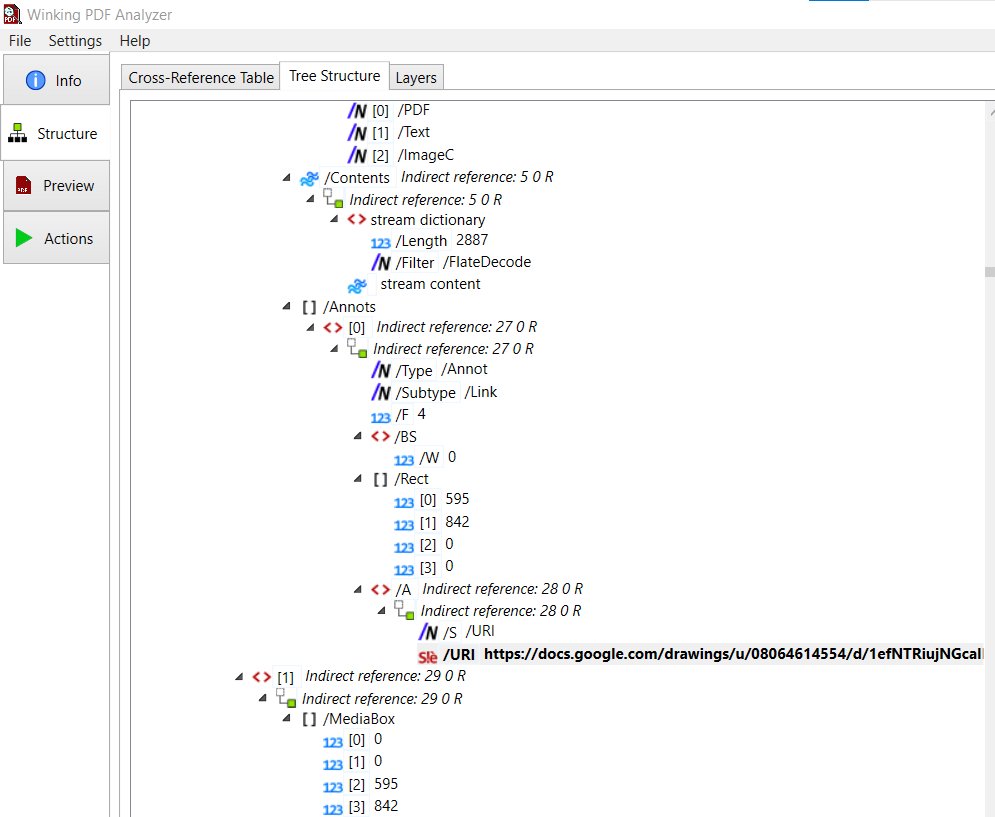

Podemos optar por otras herramientas de escritorio. Como Winking PDF Analyzer, que nos permite explorar toda la estructura del PDF y ver todos los objetos incrustados, e incluso ver si hay llamadas a URLs externas.

⬇️

⬇️

En este caso podemos ver que llama a una URL externa de docs.google.com. Es solo una imagen, ¿puede ser maliciosa? Si y no. Se podría usar como método para registrar los documentos que se han abierto y obtener la IP. No voy a ir más allá.

⬇️

⬇️

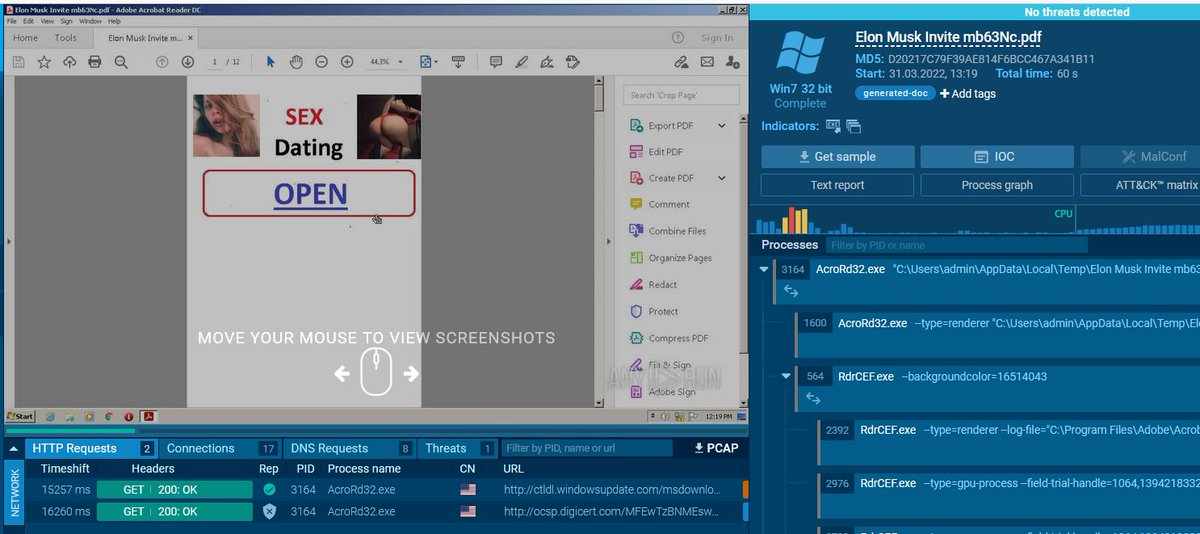

Remataré esto simulando la apertura del documento en una máquina virtual online y veremos que nos reporta el sistema. Para ello podemos usar any.run

app.any.run/tasks/60a70365…

⬇️

app.any.run/tasks/60a70365…

⬇️

También nos indicará que no se detectan amenazas. Por esta vez parece que todo es seguro, a pesar de no ser un archivo que aporte ningún tipo de información, excepto captar la atención del usuario.

⬇️

⬇️

Cierro el hilo, no sin antes recordar que hay que estar alerta ante los archivos adjuntos de cualquier tipo, que luego vienen los #Ransomware y las exfiltraciones de datos.

🔚

🔚

• • •

Missing some Tweet in this thread? You can try to

force a refresh