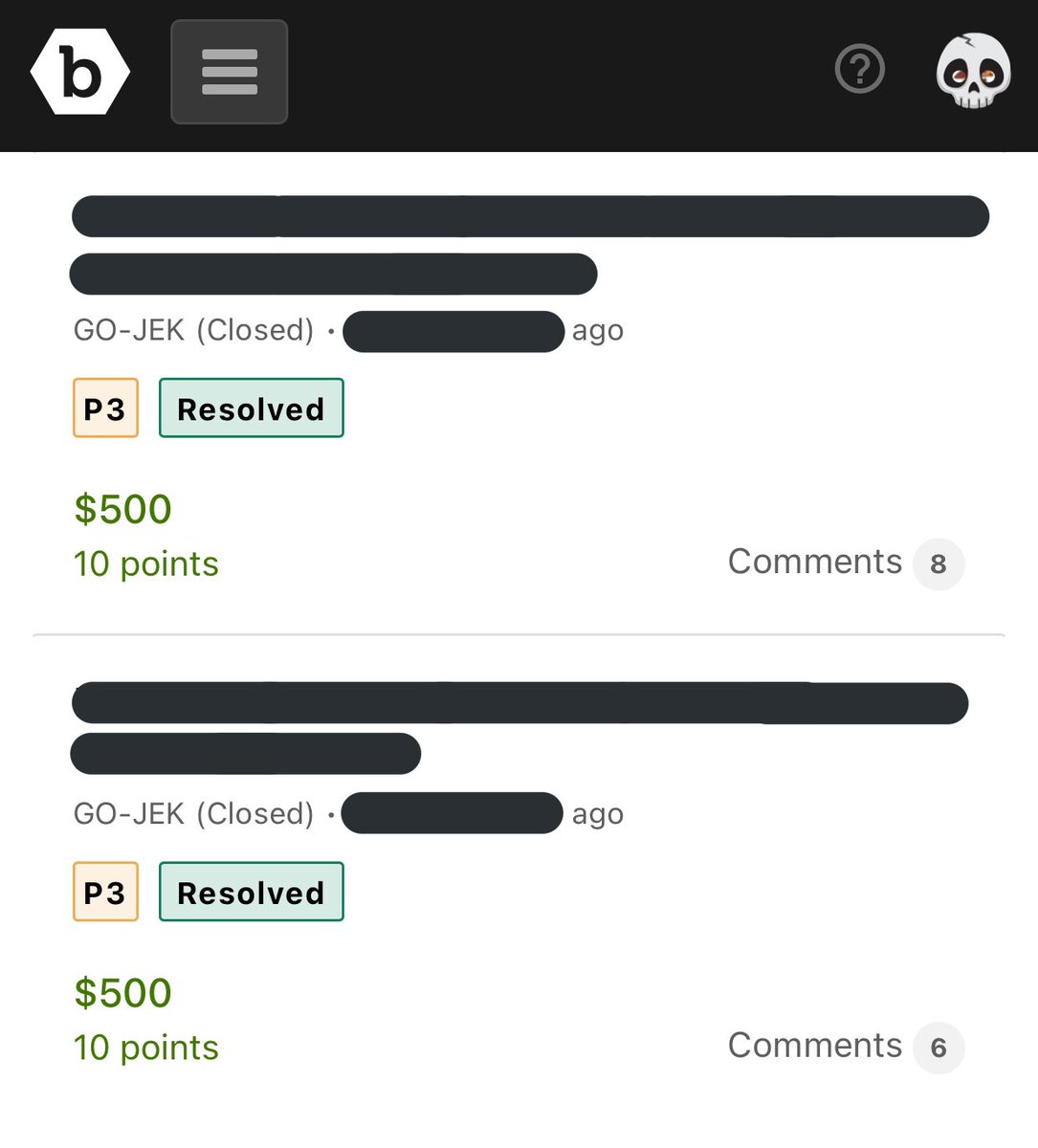

Salah satu perusahaan yg menjalankan program bug bounty yg paling fair di Indonesia adalah @gojekindonesia ($200 - $5.000).

Bug bounty : Perusahaan mengundang researcher utk menemukan celah keamanan di app milik mereka, jika laporan dinyatakan valid, maka akan diberikan reward.

Bug bounty : Perusahaan mengundang researcher utk menemukan celah keamanan di app milik mereka, jika laporan dinyatakan valid, maka akan diberikan reward.

Tapi ga tau apa alasan gojek menutup program ini yang sebelumnya dijalankan melalui Bugcrowd.

Tokopedia dan Bukalapak mengalami insiden kebocoran data salah satu faktornya karena program bug bounty mereka yang bermasalah. Semoga sekarang sudah ada perbaikan.

Tokopedia dan Bukalapak mengalami insiden kebocoran data salah satu faktornya karena program bug bounty mereka yang bermasalah. Semoga sekarang sudah ada perbaikan.

Pengen dapat jutaan rupiah di internet? Ikutan aja program bug bounty yg dijalankan oleh banyak perusahaan di Hackerone & juga Bugcrowd.

Kalau pengen belajar kebut, ambil course di Udemy or bisa join ke komunitas. Ikutan bug bounty ini lumayan buat pelarian dari kerjaan utama.

Kalau pengen belajar kebut, ambil course di Udemy or bisa join ke komunitas. Ikutan bug bounty ini lumayan buat pelarian dari kerjaan utama.

Terakhir submit report 1 tahun yang lalu, sampai sekarang belum pernah lagi login ke Bugcrowd atau Hackerone karena belum punya waktu.

Dijadiin pekerjaan utama juga sebenarnya menjanjikan. Bisa juga mulai dengan membaca write-up yang berhubungan di medium atau media yang lain.

Dijadiin pekerjaan utama juga sebenarnya menjanjikan. Bisa juga mulai dengan membaca write-up yang berhubungan di medium atau media yang lain.

Bisa juga dengan tiap hari bacain laporan orang lain yang sudah dibuka untuk publik di hackerone.com/hacktivity.

Gud lak 😉

Gud lak 😉

• • •

Missing some Tweet in this thread? You can try to

force a refresh