#OSINT: Investigando a "Ciberestafador", quienes a través de un número telefónico, se dedicaría al envío de SPAM y SMISHING, para captar víctimas y posterior a ello cometer diversas actividades ilícitas. #HuellaDigital #TipManuelBot #AnalistaOsint #ManuelBot #PhoneOsint

🧵HILO🧵

🧵HILO🧵

1⃣ ¿Sabe ud., a diario cuantos SMS #Phishing son enviados a través de SMS, telegram, WhatsApp?, y de todos esos ¿cuantos usuarios logran caer en este jueguito para luego ser timados o estafados por estos ciberdelincuentes?. Contestaré la pregunta con una investigación...

⬇️

⬇️

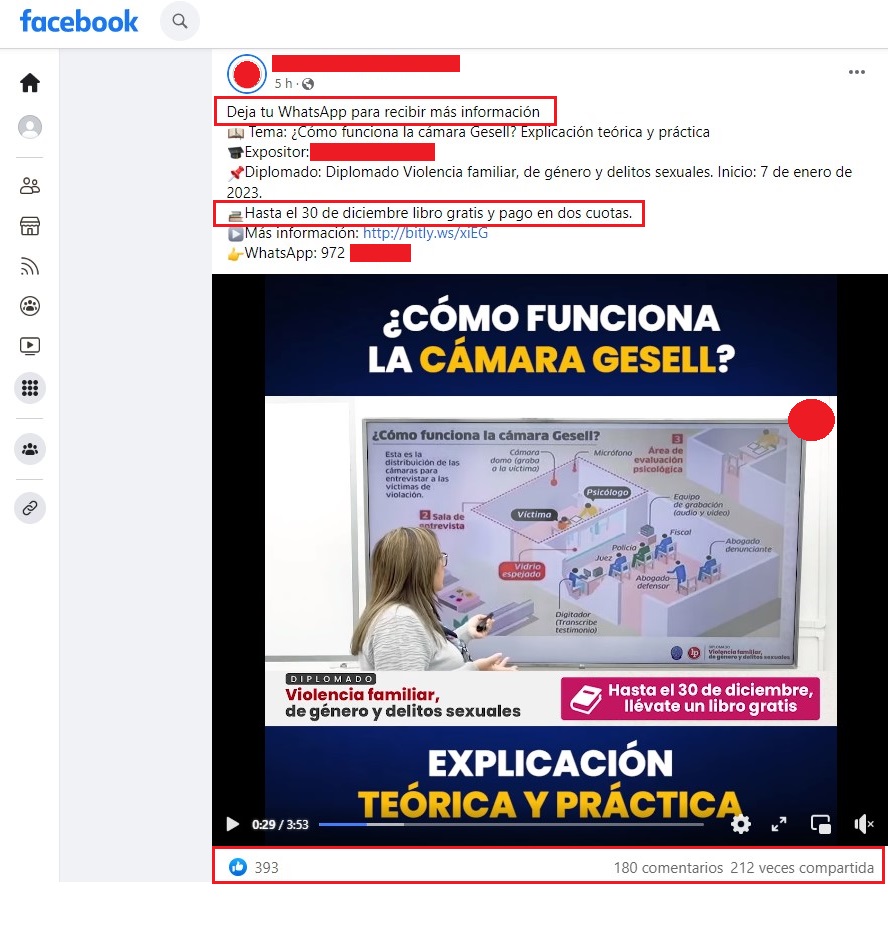

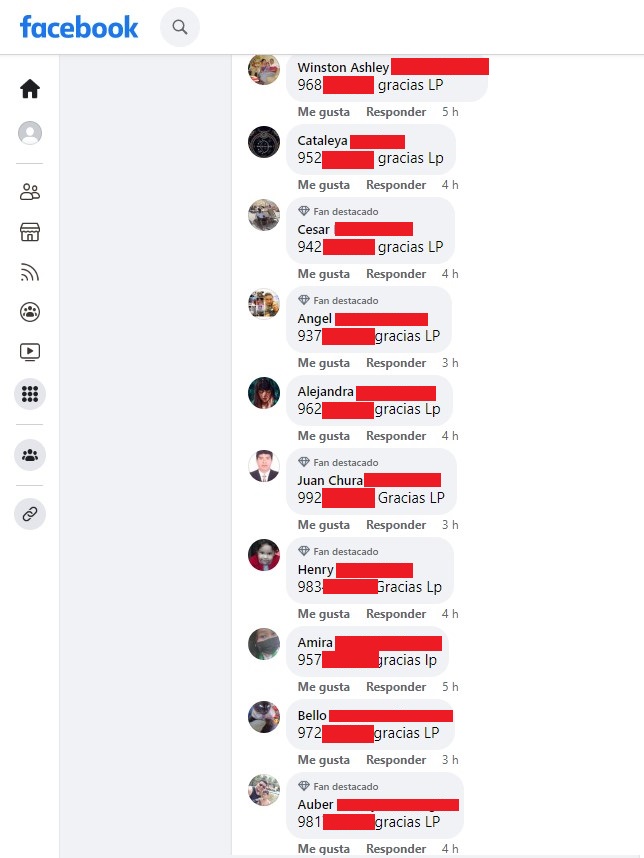

2⃣ Hace varios dias, me llegó un SMS de un número de #Perú (+51), sobre una presunta "Oferta de Trabajo", en la cual, se adjuntaba un enlace que prefiero ocultar... y también se visualizaba una imagen de perfil al parecer creado por:

✅thispersondoesnotexist.com

⬇️

✅thispersondoesnotexist.com

⬇️

3⃣ Quería asegurarme que la imagen estaba creada por #Thispersondoesnotexist, para lo cual uso la Herramienta #AmIReal, que me permite verificar si la imagen generada es real o no, obteniendo el resultado que, NO es real.

✅ seintpl.github.io/AmIReal/

✅ Creador: @SEINT_pl

⬇️

✅ seintpl.github.io/AmIReal/

✅ Creador: @SEINT_pl

⬇️

4⃣ A continuación, procedí a verificar si el número telefónico +51980XXXXX se encontraría vinculada a una cuenta de Google, todo ello utilizando una ID de GAIA (ID única de una cuenta Google, de una serie de 21 dígitos que identifica a un usuario con los servicios de Google)

⬇️

⬇️

5⃣ Para este método de encontrar el ID de Google es a través del inicio de sesión. Para ello:

✅Inicia sesión con uno de tus avatares (osea un gmail falso) luego cierre sesión.

✅Esta vez inicia sesión e ingresa el número de teléfono. Luego en “Siguiente” y continuar.

⬇️

✅Inicia sesión con uno de tus avatares (osea un gmail falso) luego cierre sesión.

✅Esta vez inicia sesión e ingresa el número de teléfono. Luego en “Siguiente” y continuar.

⬇️

6⃣ Anteriormente, había un método para encontrar el ID de Google del usuario, pero era a través de la función de restablecimiento de contraseña en el código fuente. Sin embargo, el problema “ ” de este método es que la cuenta bajo investigación recibía una notificación. 🚨

⬇️

⬇️

7️⃣ Bueno, a continuación nos vamos al código Fuente. Para ello:

✅ Puede hacerlo con la tecla "Ctrl" + "U" o presionar clic derecho y luego "Ver código Fuente de la página".

✅ Posterior a ello "Ctrl" + "F" para buscar una palabra.

✅ Y digitamos":16"

✅ Y HECHO LA MAGIA!

⬇️

✅ Puede hacerlo con la tecla "Ctrl" + "U" o presionar clic derecho y luego "Ver código Fuente de la página".

✅ Posterior a ello "Ctrl" + "F" para buscar una palabra.

✅ Y digitamos":16"

✅ Y HECHO LA MAGIA!

⬇️

8️⃣ Ahora que hemos encontrado el posible ID de Google asociada con un número de teléfono, podemos verificar a qué usuario de Google le pertenece. Para ello utilizaremos este enlace:

✅ google.com/maps/contrib/{ID de Google}

Reemplazamos el {ID de Google} por el ID.

⬇️

✅ google.com/maps/contrib/{ID de Google}

Reemplazamos el {ID de Google} por el ID.

⬇️

9️⃣ En mi caso, pude verificar que el número de teléfono "+51980XXXXXX", se encuentra asociada a una cuenta de Google de nombre "Rafael Gxxx Cxxx", y al parecer le gusta dejar muchas #HuellasDigitales en todos los lugares que visita... Bueno, pues a seguir investigando...

⬇️

⬇️

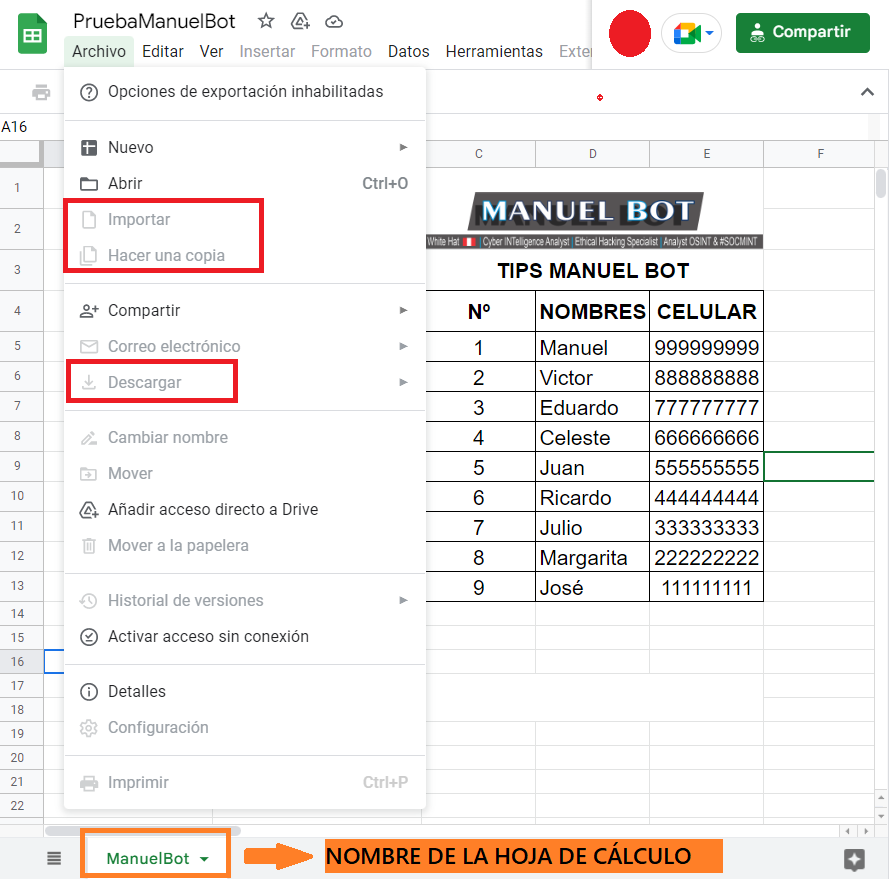

🔟 Bueno para resumir toda est investigación, les comento que a través de:

✅ Búsqueda reversa de imágenes

✅ Nombres completos (proporcionado por el mismo Rafael)

✅ entre otras técnicas utilizadas

Pude obtener su cuenta de usuario en Facebook y su posible relación sentimental.

✅ Búsqueda reversa de imágenes

✅ Nombres completos (proporcionado por el mismo Rafael)

✅ entre otras técnicas utilizadas

Pude obtener su cuenta de usuario en Facebook y su posible relación sentimental.

1⃣1⃣ Asimismo, a través d la plataforma #SocialBot59 (Plataforma creado en Power Bi que permite visualizar los volcados de datos de Facebook 2021 y Twitter 2022) creado por @ManuelBot59 , pude obtener toda la majestuosa información relacionada a la cuenta d usuario "Rafael"

⬇️

⬇️

1⃣2⃣ Y lo más importante, a través de la filtración masiva de Facebook y Twitter, encontré:

✅ El mismo número telefónico (+51980xxxxxx)

✅ Su Email

✅ otros.

Usando la herramienta #Epieos, pude confirmar que, el número estaba vinculado a esa correo electrónico.

🚨😬

FIN 🔚

✅ El mismo número telefónico (+51980xxxxxx)

✅ Su Email

✅ otros.

Usando la herramienta #Epieos, pude confirmar que, el número estaba vinculado a esa correo electrónico.

🚨😬

FIN 🔚

@bot4thread unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@threadreaders unroll

@readwiseio save thread

@tresselapp save thread

@threader compile

@threadrip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@threadreaders unroll

@readwiseio save thread

@tresselapp save thread

@threader compile

@threadrip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

• • •

Missing some Tweet in this thread? You can try to

force a refresh