#LOPMI et cybercriminalité

quelques nouveautés:

1/ Création d'une infraction spécifique visant les market place sur le #Darkweb et les plateformes d'Escrow (+ intégration dans les techniques spéciales d'enquête)👇

quelques nouveautés:

1/ Création d'une infraction spécifique visant les market place sur le #Darkweb et les plateformes d'Escrow (+ intégration dans les techniques spéciales d'enquête)👇

2/ Encadrement du paiement des rançons suite à une cyber attaque (notamment par #ransomware)

(entrée en vigueur dans 3 mois)

(entrée en vigueur dans 3 mois)

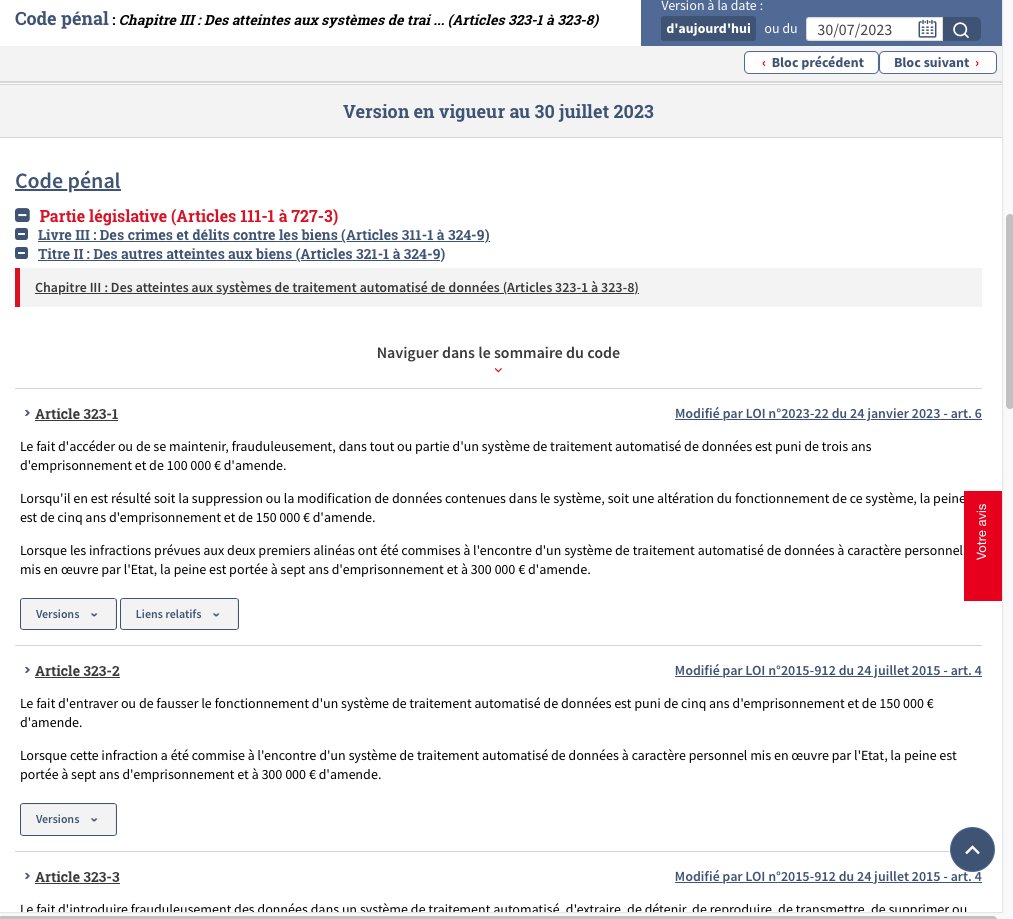

4/ Augmentation du quantum de peines pour les cyber attaques visant les établissements de santé & services de secours

6/ Evolution de l'enquête sous pseudonyme (achat de confiance réformé + introduction des coups d'achat)

7/ il y a plein d'autres modifications concernant les plaintes en ligne, pouvoirs des APJ, création des assistants d'enquête, réforme des réquisitions à personne qualifiée, etc.

La loi est ici: legifrance.gouv.fr/jorf/id/JORFTE…

La loi est ici: legifrance.gouv.fr/jorf/id/JORFTE…

Ping @AlexArchambault

😇

😇

• • •

Missing some Tweet in this thread? You can try to

force a refresh