Okay, das #LucaApp Thema verfolgt mich.

Erkenntnis: Auch in Bayern versagen die Datenschützer, hab die Details unter den Thread von @kcotsneb gepackt.

... Wiederhole mich aber nur noch sinnlos. Der BayLDA ist sicher nicht blind, schaut aber in die falsche Richtung.

Erkenntnis: Auch in Bayern versagen die Datenschützer, hab die Details unter den Thread von @kcotsneb gepackt.

... Wiederhole mich aber nur noch sinnlos. Der BayLDA ist sicher nicht blind, schaut aber in die falsche Richtung.

https://twitter.com/kcotsneb/status/1408515578315296773

@HonkHase

Ich würde es so beschreiben:

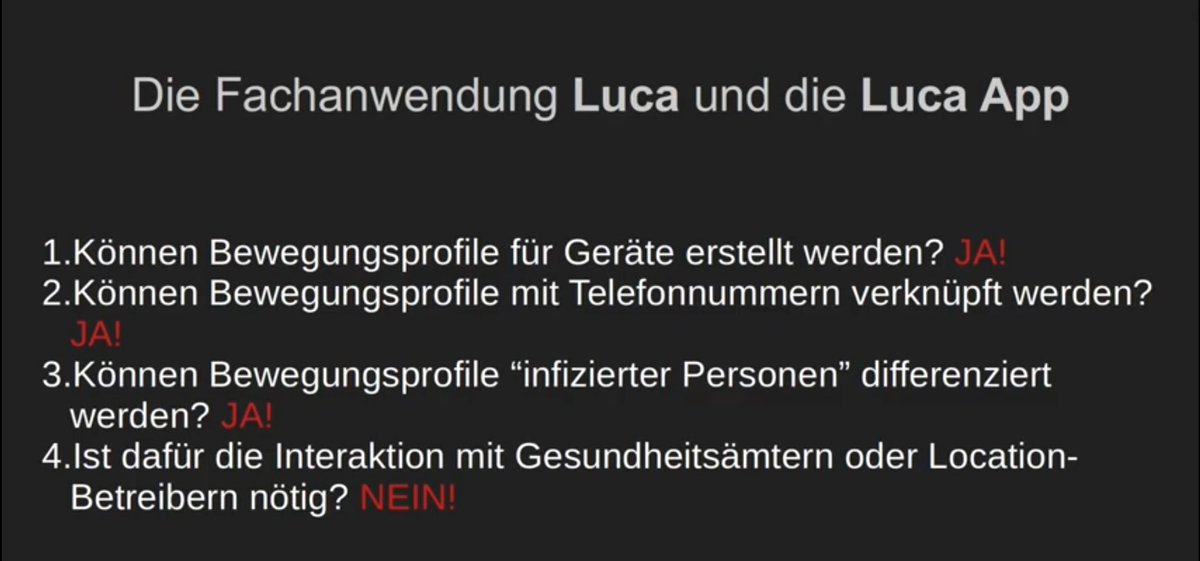

Du bist Datenschützer, hast dich aber entschlossen Sicherheitsmängel im #LucaApp Quellcode zu suchen. Leider übersiehst du dabei die Datenschutzmängel (die schon belegt wurden) und kannst auch die Sicherheitsmängel nicht finden.

👍

Ich würde es so beschreiben:

Du bist Datenschützer, hast dich aber entschlossen Sicherheitsmängel im #LucaApp Quellcode zu suchen. Leider übersiehst du dabei die Datenschutzmängel (die schon belegt wurden) und kannst auch die Sicherheitsmängel nicht finden.

👍

@BIDT_Muenchen

Gibt's davon ein Recording?

Nicht das man denkt ich wäre Masochist, aber: Die Veranstaltung fand genau zwischen den Veröffentlichungen der letzten beiden Luca Schwachstellen statt und die Hersteller-Statements fände ich in diesem Kontext interessant

Gibt's davon ein Recording?

Nicht das man denkt ich wäre Masochist, aber: Die Veranstaltung fand genau zwischen den Veröffentlichungen der letzten beiden Luca Schwachstellen statt und die Hersteller-Statements fände ich in diesem Kontext interessant

• • •

Missing some Tweet in this thread? You can try to

force a refresh