El poder de los datos para #OSINT: Investigando a usuarios de Linkedin, quienes a través de comentarios, vienen exponiendo públicamente sus correos electrónicos vinculados a las diferentes RR.SS.🚨🚨#HuellaDigital #AnalistaOsint #ManuelBot #EmailOsint

🧵HILO🧵

🧵HILO🧵

1⃣ ¿Sabe ud., cuantas cuentas de RR.SS son robadas anualmente?, ¿Sabe ud., cuantas personas vinculan su correo electrónico en alguna red social?, y de todos esos usuarios ¿Utilizarán diferentes contraseñas en cada red social vinculada?. Pues averiguemos!

⬇️

⬇️

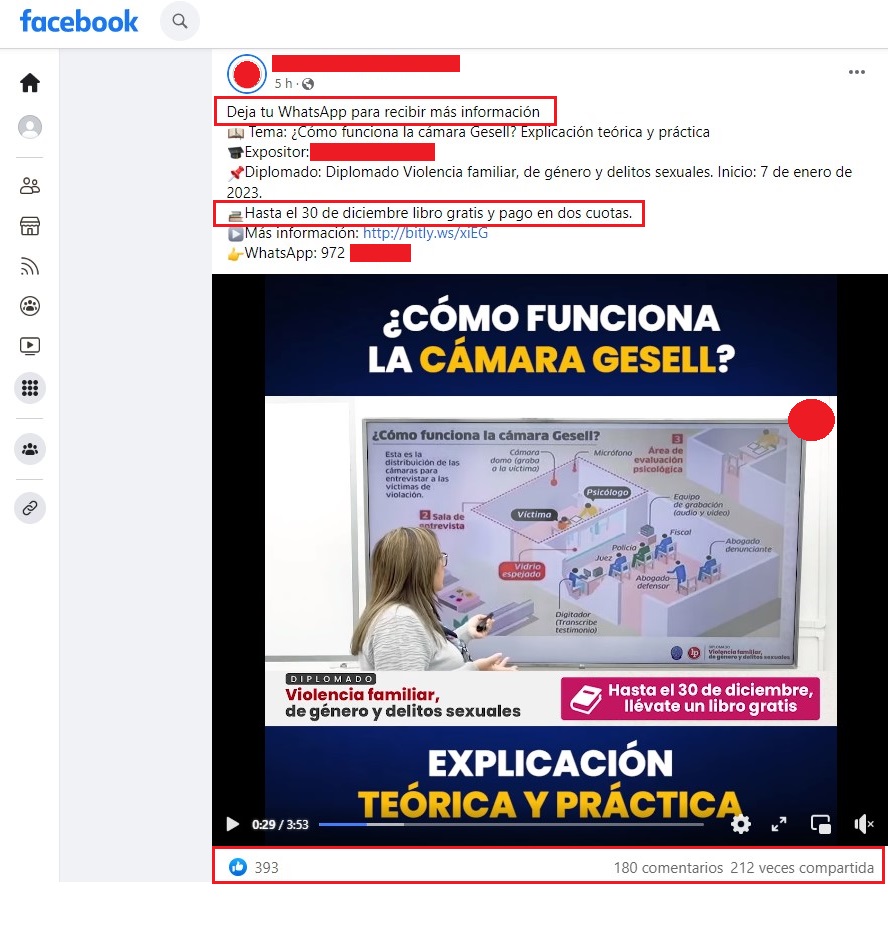

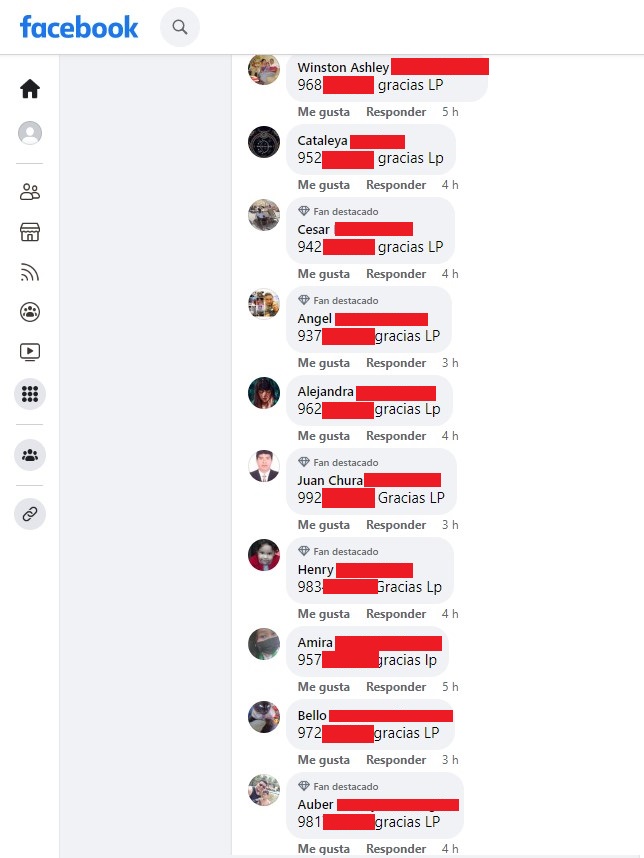

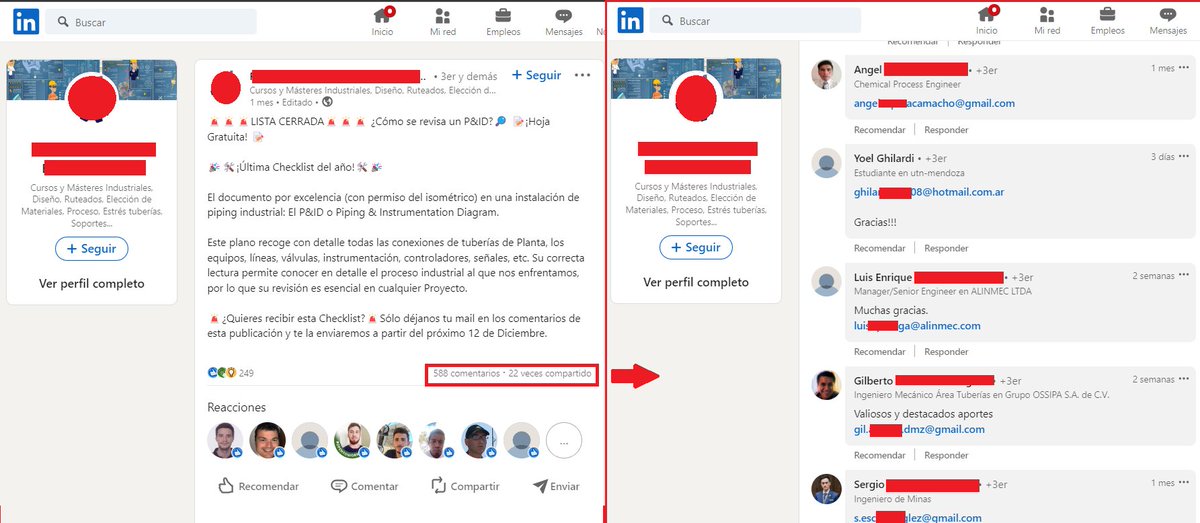

2⃣ Hace unas semanas, me compartían 02 enlaces muy alarmants!🚨, eran publicaciones en Linkedin, sobre una mala práctica de exposición de correos electrónicos... ¿Cómo pueden usuarios, fanpages y grupos en Linkedin pedir a sus usuarios que digiten su correo electrónico?🚨😑

⬇️

⬇️

3⃣ Muy alarmante todo lo que se expone en #RRSS, es por ello decido iniciar esta investigación para demostrar que en la actualidad con un simple dato (correo electrónico), se puede obtener muchísima información como cuentas de usuarios, números telefónicos, nombres, etc

⬇️

⬇️

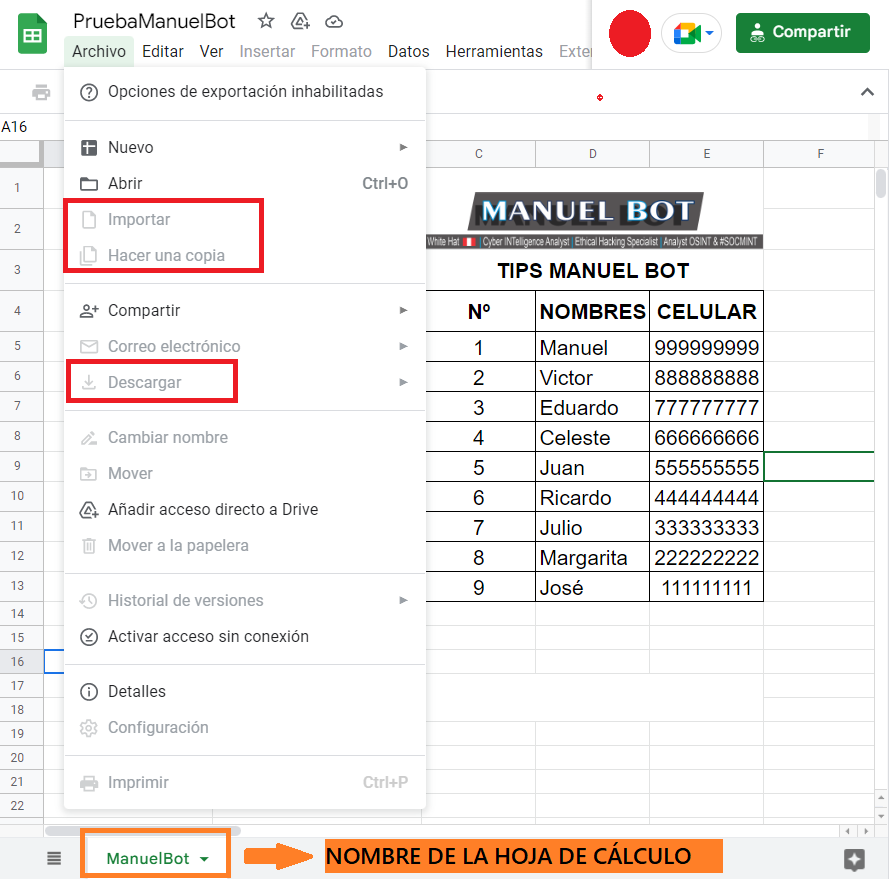

4⃣ Como primer paso, a través de técnicas de un #AnalistaOsint, se obtiene toda la información de los comentarios realizados (138 y 588 comentarios), para luego extraer solo con los correos electrónicos y empezar todo este caso.🕵

⬇️

⬇️

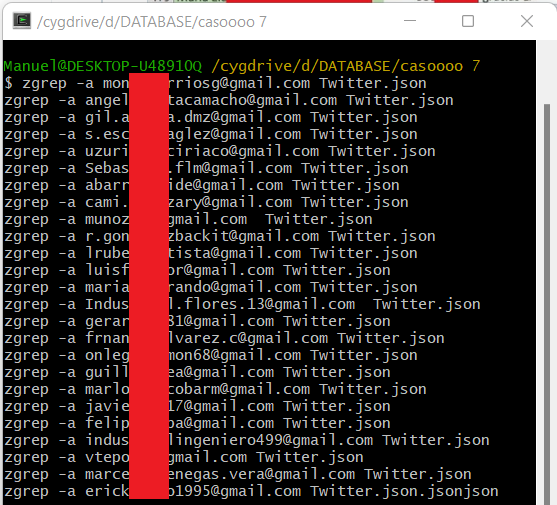

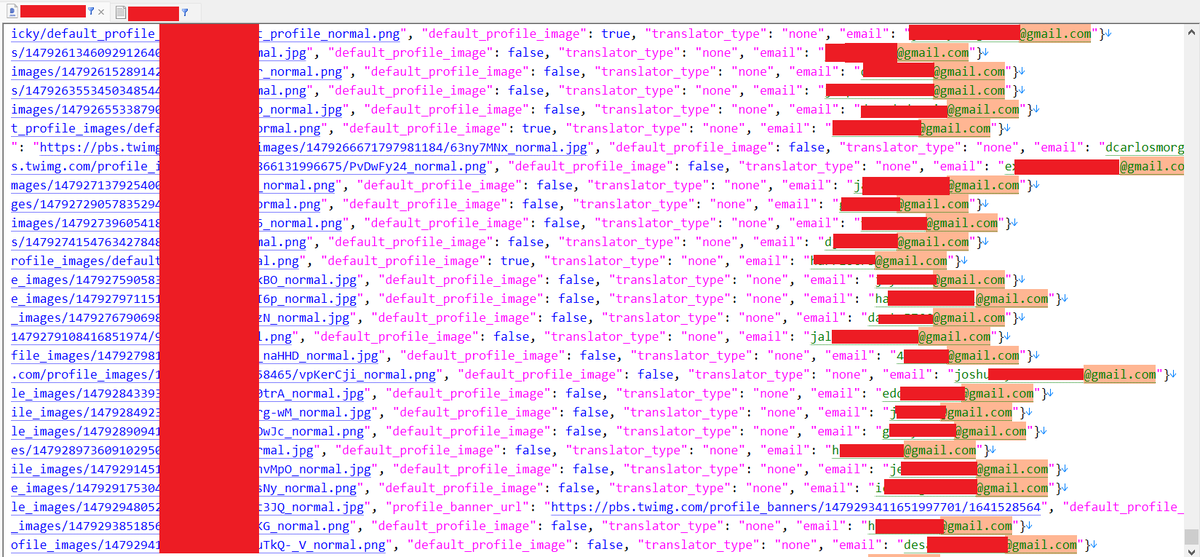

5⃣ De los más de 300 correos electrónicos obtenidos, empiezo a realizar consultas en las leaks de #Facebook y #Twitter (a través de scripts). Para los que aún desconocen, Facebook y Twitter fueron víctimas de filtraciones de datos los años 2021 y 2022.

⬇️

⬇️

6⃣ Como resultado, se obtuvo lo siguiente:

✅ Más de 280 números telefónicos de España (+34) vinculados a cuentas de usuario en Facebook.

✅ Más de 160 cuentas de usuarios vinculados en Twitter.

Es decir estos usuarios, sus emails vincularon a Twitter y Facebook.😳🚨

⬇️

✅ Más de 280 números telefónicos de España (+34) vinculados a cuentas de usuario en Facebook.

✅ Más de 160 cuentas de usuarios vinculados en Twitter.

Es decir estos usuarios, sus emails vincularon a Twitter y Facebook.😳🚨

⬇️

7️⃣ Siguiendo esta investigación, consulté un aprox., de 100 correos electrónicos expuestos en las diversas filtraciones de datos, a través de la herramienta Osint #H8mail, obteniendo el siguiente resultado:

✅ De los 100/76 correos se habían comprometido. 🚨😬

⬇️

✅ De los 100/76 correos se habían comprometido. 🚨😬

⬇️

8️⃣ Como ya es de costumbre, el de verificar si estos correos electrónicos tendrían actividad en otros servicios digitales, obteniéndose el sgte resultado:

✅ Muchos emails se encontraban registrado en Spotify

✅ Otros en Discord, Adobe, firefox, Twitter y Pornhub🚨😬

⬇️

✅ Muchos emails se encontraban registrado en Spotify

✅ Otros en Discord, Adobe, firefox, Twitter y Pornhub🚨😬

⬇️

9️⃣ Utilizando otra herramienta indispensable #Epieos, pude obtener información personal y lo más importante su ID de GAIA (ID de Google), para saber si estos correos electrónicos habrían dejado huella en algún lugar visitado y BINGO!!! ...

⬇️

⬇️

🔟 Con esta investigación realizada, les hago la pregunta. ¿Somos conscientes de los datos que vamos exponiendo en comentarios, publicaciones, etc etc? ¿Estarías dispuesto a eliminar todo esos rastros digitales para proteger tu #HuellaDigital?.

(FIN)

(FIN)

@bot4thread unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@threadreaders unroll

@readwiseio save thread

@tresselapp save thread

@threader compile

@threadrip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@threadreaders unroll

@readwiseio save thread

@tresselapp save thread

@threader compile

@threadrip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

• • •

Missing some Tweet in this thread? You can try to

force a refresh