🎓 ¡ATENCIÓN #PERÚ 🇵🇪 🕵️♂️!

💥👉 Nueva Modalidad de #Phishing #Smishing y #Pharming que simulan ser una página idéntica a la entidad @interbank. A fin de captar información de usuarios para luego cometer actividades ilícitas (Ley N° 30096 Ley de Delitos Informáticos).

🧵HILO🧵

💥👉 Nueva Modalidad de #Phishing #Smishing y #Pharming que simulan ser una página idéntica a la entidad @interbank. A fin de captar información de usuarios para luego cometer actividades ilícitas (Ley N° 30096 Ley de Delitos Informáticos).

🧵HILO🧵

1⃣ El dia de ayer 27/04/2023, una amiga recibe un mensaje de texto de "+51931585464" (número reportado como estafa según #Truecaller), donde contenía un enlace acortador, que al parecer servía para consultar si es que habríamos sido acreedores de una supuesta Bonificación.🤑

⬇️

⬇️

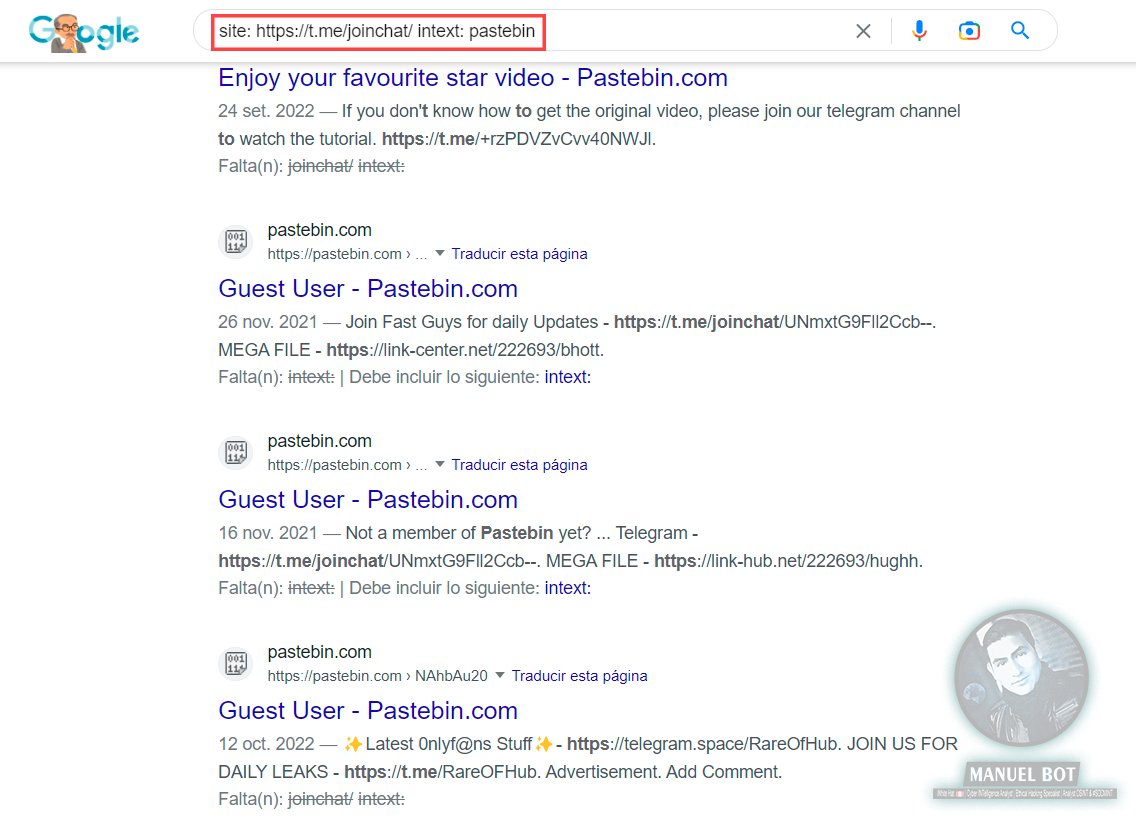

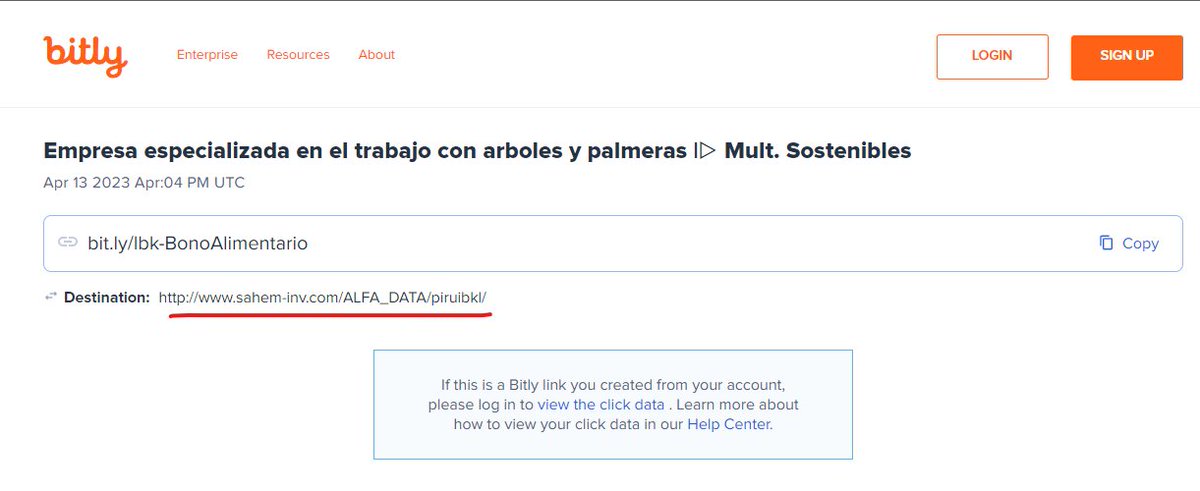

2⃣ Examinando esa url acortada (https[:]//bit.ly/lbk-BonoAlimentario) a través de un tip (que se usa muchísimo en estas áreas de investigación #OSINT), vemos que esta URL, hace un redireccionamiento a una página web diferente a la de la entidad financiera #Interbank. 🚨🇵🇪

3⃣ Esto es muy importante... la estructura de la programación de esta página web, hace que detecte el #UserAgent del dispositivo, es decir si esta web detecta que se está ingresando desde un equipo Windows, Mac, entre otros, te redirecciona a un Vídeo oficial de Interbank.

⬇️

⬇️

4⃣ Pero... si esta página web detecta que se está ingresando desde un dispositivo móvil, recién te redirecciona a una web #Phishing (título: "Iterbanrk home").

🔥 Información que resalta:

✅ "Solicita tu #BonoAlimentario 2023"

✅ "Retira tu bono de S/.890"

⬇️

🔥 Información que resalta:

✅ "Solicita tu #BonoAlimentario 2023"

✅ "Retira tu bono de S/.890"

⬇️

5⃣ Características encontradas en la página #phishing:

🔥 Título:

✅ "Iterbanrk home"

🔥 Url:

✅ vvw[.]Interbank[.]Ibenefit[.]com

🔥 Solicita:

✅ Número de tarjeta

✅ Documento Nacional de Identidad

✅ Clave Web

⬇️

🔥 Título:

✅ "Iterbanrk home"

🔥 Url:

✅ vvw[.]Interbank[.]Ibenefit[.]com

🔥 Solicita:

✅ Número de tarjeta

✅ Documento Nacional de Identidad

✅ Clave Web

⬇️

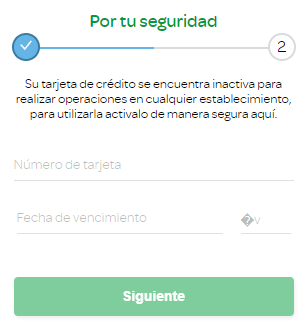

6⃣ Siguiente paso... nos muestra una mensaje de "Advertencia", para confirmar algunos datos:

🔥 Solicita:

✅ Número de tarjeta Nuevamente 😑🚨

✅ Fecha de vencimiento 😑🚨

✅ Código CVV 😑🚨

🔥 🚨Y es así como le estamos brindando nuestra información de la tarjeta. 🚨

⬇️

🔥 Solicita:

✅ Número de tarjeta Nuevamente 😑🚨

✅ Fecha de vencimiento 😑🚨

✅ Código CVV 😑🚨

🔥 🚨Y es así como le estamos brindando nuestra información de la tarjeta. 🚨

⬇️

7️⃣ Este paso también es muy indispensable...

Nunca debemos de brindar nuestra Clave Token, en la actualidad ciberdelincuentes solicitan esta información por llamadas (#Vishing), por sms (#Smishing).

🔥 🚨 Los bancos nunca solicitarán tu Clave Token desde apps desconocidas.

Nunca debemos de brindar nuestra Clave Token, en la actualidad ciberdelincuentes solicitan esta información por llamadas (#Vishing), por sms (#Smishing).

🔥 🚨 Los bancos nunca solicitarán tu Clave Token desde apps desconocidas.

8️⃣ Y como era de esperarse, estas webs al recopilar la información personal de su tarjeta de crédito, algunas web se quedan congelados, otras simulan que está procesándose, en otras ocasiones se ponen pantalla negra y en otras ocasiones te muestra un mensaje de error... #Alerta

9️⃣ Muchos ciudadanos tienen el desconocimiento digital de estos ataques o técnicas informáticas, es por ello son víctimas de fraudes informáticos, y como buen ciudadano, analista e investigador #Osint, reporté este sitio web #Phishing.

📌 safebrowsing.google.com/safebrowsing/r…

📌 safebrowsing.google.com/safebrowsing/r…

🔟 ¿Qué hemos aprendido? 👩🏫

✅ Nunca facilitar los datos personales de su tarjeta bancaria.

✅ Los bancos nunca solicitarán su clave Token.

✅ Reportar estos mensajes de #Phishing #Smishing que llegan a diario a nuestros teléfonos.

❌ 🚨IMPORTANTE🚨❌

✅ Nunca facilitar los datos personales de su tarjeta bancaria.

✅ Los bancos nunca solicitarán su clave Token.

✅ Reportar estos mensajes de #Phishing #Smishing que llegan a diario a nuestros teléfonos.

❌ 🚨IMPORTANTE🚨❌

1⃣1⃣ Con esta investigación realizada con fines de #concienciación, hago la pregunta. ¿Nos tomamos el tiempo en analizar estas páginas #Phishing que a diario nos llegan a través de mensajes de texto #Smishing?

✅ Solo TÚ tienes la respuesta 🤗 🤝

(FIN)

✅ Solo TÚ tienes la respuesta 🤗 🤝

(FIN)

@bot4thread unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@ThreadReaders unroll

@Readwiseio save thread

@tresselapp save thread

@threader compile

@threadRip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

@SaveToNotion #Thread

@SaveToBookmarks unroll

@PingThread unroll

@threadreaderapp unroll

@ThreadReaders unroll

@Readwiseio save thread

@tresselapp save thread

@threader compile

@threadRip unroll

@TurnipSocial save

@rattibha unroll

@getnaked_bot unroll

• • •

Missing some Tweet in this thread? You can try to

force a refresh

Read on Twitter

Read on Twitter